Краткая история паролей от П до Ь: рождение, смерть и зомби-апокалипсис

Атака на башни Всемирного Торгового Центра 11 сентября 2001 года унесла жизни 658 сотрудников финансовой компании Cantor Fitzgerald. Ее директор Говард Лутник, потерявший в тот день родного брата, столкнулся с невиданной ранее проблемой. И дело было даже не в том, что серверы компании, включая...

В сеть утекло демовидео шпионского софта от разработчиков кибероружия RCS Lab

Разработчикам зловредов и шпионского софта, также как и тем, кто создает «обычное» ПО, нужно как-то убеждать заказчиков покупать их подчас очень дорогостоящие продукты. В мире белой разработки для этого существует привычный механизм демонстраций, которые позволяют потенциальным покупателям понять,...

Intel и Hewlett Packard выпустили уведомления безопасности для уязвимости ThinkPwn

Ранее мы несколько раз писали об LPE-уязвимости ThinkPwn, которая была обнаружена в одном из драйверов UEFI-прошивок ноутбуков Lenovo. Уязвимость была обнаружена security-ресерчером под ником Cr4sh и считается достаточно опасной, поскольку с ее помощью можно скомпрометировать наиболее современные...

[Из песочницы] Plug-and-Get-Security I, мониторинг настроек TLS в роще доменов

Безопасная настройка TLS всегда был головной болью. Как для владельцев небольших ресурсов, так и для компаний, размер инфраструктуры которых может достигать нескольких сотен или даже тысяч доменов. Проблемы с TLSSSL появляются постоянно — уязвимости в самих протоколах, крипто-алгоритмах или их...

Немного о ARM Security Extensions (aka ARM TrustZone)

О чем эта статья На Хабре уже несколько раз упоминали о SMM — режиме процессора x86/64 который имеет больше привилегий чем даже режим гипервизора. Нечто подобное есть и в процессорах архитектуры ARMv7 и ARMv8. Вычислительные ядра этих архитектур могут иметь опциональное расширение под названием ARM...

Google обновила Android

Google выпустила обновление для Android, закрыв ряд важных уязвимостей. Обновление было трехступенчатым и включало в себя несколько уровней: 2016-09-01, 2016-09-05, 2016-09-06. В рамках первого уровня обновления исправляются общие уязвимости для всех прошивок Android, второй уровень используется...

Security Week 36: уязвимость в Nexus 5X, криптолокер постит картинки, атака на Linux-серверы через Redis

Комбинация стандартных инструментов разработчика и пары недокументированных возможностей позволяет взломать телефоны Nexus 5X — работающие на «чистом» Android смартфоны, выпускаемые компанией LG. Об этом сообщает лаборатория X-Force компании IBM (новость, исследование), естественно уже после того,...

Архитектура JETPLOW – NSA бэкдор в моей подставке под кофе

"Какой изящный ход – называть стандартный буткит имплантом," — подумали мы. Всё началось около года назад, когда в распоряжение нашего отдела исследований поступили дорогостоящие подставки под кофе, а именно несколько железок от Cisco – коммутаторы Catalyst 3850, Catalyst 6500 (о технике написания...

Как достичь рейтинга А+ для SSL-сертификата на вашем сайте, и другие аспекты безопасности хостинга

В последние годы хостинг превратился в commodity — полноценный продукт, привлекательность которого во многом определяется сопутствующими услугами. А поскольку особое значение сегодня имеет информационная безопасность веб-сайтов, то одним из важнейших аспектов хостинга являются SSL-сертификаты. Вся...

Новые функции безопасности Android 7

Google уже выпустила Android 7. В ближайшее время владельцы различных устройств под управлением Android получат обновление прошивки. Одними из первых новую версию получат пользователи фирменных устройств Google Nexus 6P, 5X, 6, 9, Google Pixel C, Nexus Player, Android One. Так как Google...

Юбилейный выпуск Intercepter-NG 1.0

После 10 лет разработки (именно столько стукнуло проекту) наконец-то индекс версии Intercepter-NG дошел до 1.0. По сложившейся традиции выход обновлений под Windows происходит раз в году, и юбилейный релиз действительно удался. Хочется поблагодарить всех людей, которые за все эти годы оказывали...

Жизнь в условиях тотального подключения к сети

Стало известно, что один из ведущих телекоммуникационных холдингов Японии, SoftBank (владелец SoftBank Mobile), приобрел за 23,4 млрд фунтов стерлингов британскую компанию ARM Holdings, специализирующуюся на разработке микропроцессоров. Новость оказалась несколько неожиданной, особенно с учетом...

В сети опубликовали базу из 98 млн учетных записей Rambler

В распоряжение ресурса leakedsource.com, специализирующегося на информационной безопасности, попала база учетных записей от сервиса Rambler.ru, которая была украдена злоумышленниками еще в 2012 году. Предоставил ее пользователь daykalif@xmpp.jp~~pobj, который также ответственнен за публикацию базы...

GPS Spoofing на практике: Как поймать всех покемонов, не выходя из дома

Игра Pokémon Go стала грандиозными хитом — она приносит по $10 млн в день, ее установили более 100 млн раз. Такая популярность привлекла и любителей взлома — выяснилось, что обмануть игру и ловить покемонов, не выходя из дома, можно с помощью техники GPS Spoofing. Читать дальше →...

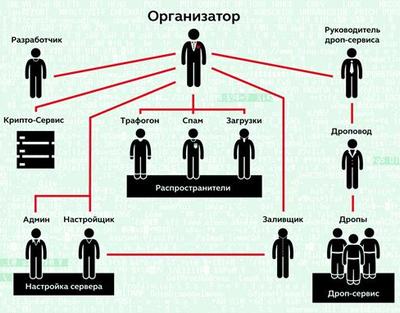

Охота на Lurk: от исследования вредоносного кода до уголовного дела

Когда компания подвергается кибератаке, первым делом нужно понять, что именно и откуда прилетело, удалить вредоносный код и, желательно, найти и закрыть уязвимую точку в инфраструктуре. И уж потом можно задаться вопросом «кто виноват», хотя, увы, довольно часто он и вовсе остается без ответа....

Новая утечка: В сети опубликованы данные 43 млн аккаунтов Last.Fm

На сайте LeakedSource опубликована база данных, содержащая данные более 43,5 млн аккаунтов пользователей стримингового сервиса Last.Fm. Как сообщается, данные были украдены еще в 2012 году — тогда сервис подвергся хакерской атаке. Читать дальше →...

Защита периметра: старые атаки не хуже новых

Внешние угрозы информационной безопасности, как правило, ассоциируются с хакерскими атаками на сетевой периметр, включая сложные целевые атаки на крупные компании и государственные структуры (APT). Недавний пример — взлом Equation Group с последующей публикацией части их инструментария по...

Security Week 35: перехват клавиатуры через WiFi, атака на банкоматы с помощью EMV-чипа, новый IoT-ботнет

Перехват клавиатурного ввода постепенно становится моей любимой категорией ИБ-новостей. Я уже писал о серии исследований компании Bastille Networks: эти ребята подробно изучили механизмы взаимодействия беспроводных мышей и клавиатур с приемниками и выяснили, что у ряда производителей дела с...