«Ваша конфиденциальность очень важна для нас». Читаем Заявление о конфиденциальности корпорации Майкрософт

Прошлая неделя во многом прошла под знаком Microsoft — точнее обсуждения того, какие персональные данные собирает новая операционная система. Но прежде чем подробно разобрать этот вопрос. позволю себе цитату из The Guardian: Несколько жителей Лондона согласились с условием «отдать своего первенца»,...

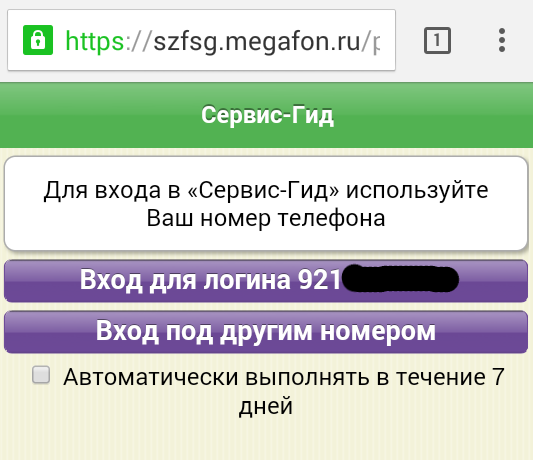

Мегафон — кто угодно может управлять вашим счётом

Недавно обнаружил, что если зайти на страницу https://szfsg.megafon.ru/ps/scc/mobile/ с мобильного устройства через мобильный интернет Мегафона, то имеется возможность попасть в «Мегафон Сервис-Гид Северо-Запад» без пароля (для других регионов, возможно, существует аналогичная ссылка) Читать дальше...

Как Windows 10 собирает данные о пользователях

Информация о том, что Windows 10 собирает данные о пользователях, не нова. Еще в 2014 году компания Microsoft опубликовала заявление о конфиденциальности, из которого следует, что на ее серверы может передаваться информация об использованных программах, устройстве и сетях, в которых они работают....

Security Week 33: двери без замков, неуязвимость Microsoft, дизассемблер и боль

Добро пожаловать в еженедельный дайджест событий в области безопасности, сезон первый, эпизод второй. В предыдущей серии мы узнали о самооткрывающихся машинках, хронической боязни сцены у Android и о том, как нас не будут больше отслеживать в сети (на самом деле будут). В этом выпуске две вроде бы...

Прошлое и настоящее SSL-сертификатов

Появление SSL SSL (Secure Sockets Layer), семейство транспортных криптографических протоколов, известно примерно с 1994 года (первые работы по использованию средств криптографии в качестве транспорта для уже известных протоколов проводились и раньше). Последний протокол семейства, SSL v3, в июне...

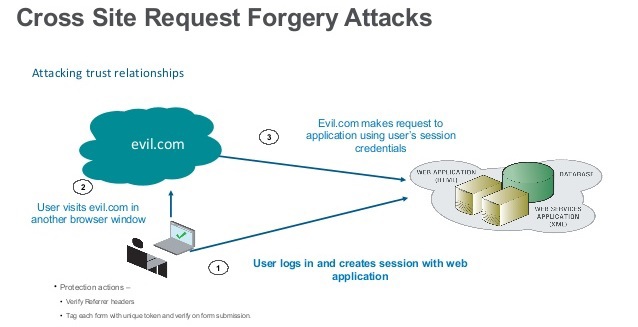

Spring Security 4 + CSRF (добавление в Spring проект защиты от межсайтовой подделки запроса)

Здравствуйте! Современное веб приложение считается уязвимым, если в нем отсутствует защита от Межсайтовой подделки запроса (CSRF). В Spring Security 4.x она включена по умолчанию, поэтому при миграции с Spring Security 3.x на 4.x ее надо либо отключить ... либо, правильнее и зачетнее, добавить в...

Человек — это главная уязвимость. Немного о социальной инженерии на PHDays V

На YouTube появились записи выступлений с Positive Hack Days V — несколько десятков докладов по практической безопасности на русском и английском языках. В 2015 году на форуме говорили не только о хардкорных методах взлома, но и о «нетехнических» атаках. Многим запомнился доклад Криса Хаднаги...

Злоумышленники активно эксплуатируют новую уязвимость в Windows

Компания Microsoft выпустила security-обновление MS15-085, которое закрывает опасную LPE уязвимость CVE-2015-1769 (Mount Manager Elevation of Privilege Vulnerability). Уязвимость присутствует на клиентских и серверных версиях Windows, начиная с Windows Vista, и заканчивая Windows 10. Она относится...

Проверять или не проверять — вот в чём вопрос

Немало копий поломано в вопросе о том, как следует проверять адрес электронной почты (например, habrahabr.ru/post/175329), но позвольте предоставить вам немного статистики с реального проекта. Читать дальше →...

Неприкасаемый Oracle

С 1995 г. в продуктах Oracle было найдено 3896 уязвимостей, и их количество продолжает расти. Исследовательский центр Digital Security занимается поиском проблем безопасности в системах Oracle уже почти 10 лет, найдя за это время массу всевозможных уязвимостей во всей линейке их продуктов, включая...

Kali Linux 2.0

Прошло уже более двух лет с момента выхода дистрибутива Kali 1.0. Сегодня вышла 2.0 версия этого дистрибутива. Краткий экскурс: Kali linux представляет из себя дистрибутив, содержащий множество утилит для проведения тестирования на проникновение — от анализа уязвимостей веб-приложений, до взлома...

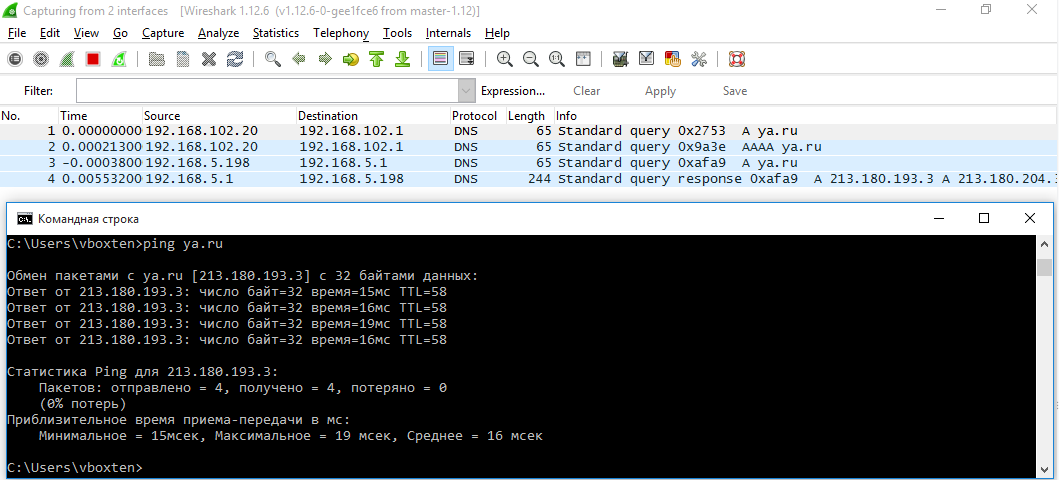

Особенности резолвера DNS в Windows 10 и DNS Leak

TL;DR: DNS-резолвер в Windows 10 отправляет запросы на все известные системе адреса DNS-серверов параллельно, привязывая запрос к интерфейсу, и использует тот ответ, который пришел быстрее. В случае, если вы используете DNS-сервер из локального сегмента, такое поведение позволяет вашему провайдеру...

Распознавание кириллической Яндекс капчи

Эта статья продолжает цикл об особенностях, слабых сторонах и непосредственно о распознавании популярных капчей. В предыдущей публикации мы затронули готовое решение KCAPTCHA, которое несмотря на неплохую защищенность было распознано без сколько-нибудь серьезной предварительной обработки и...

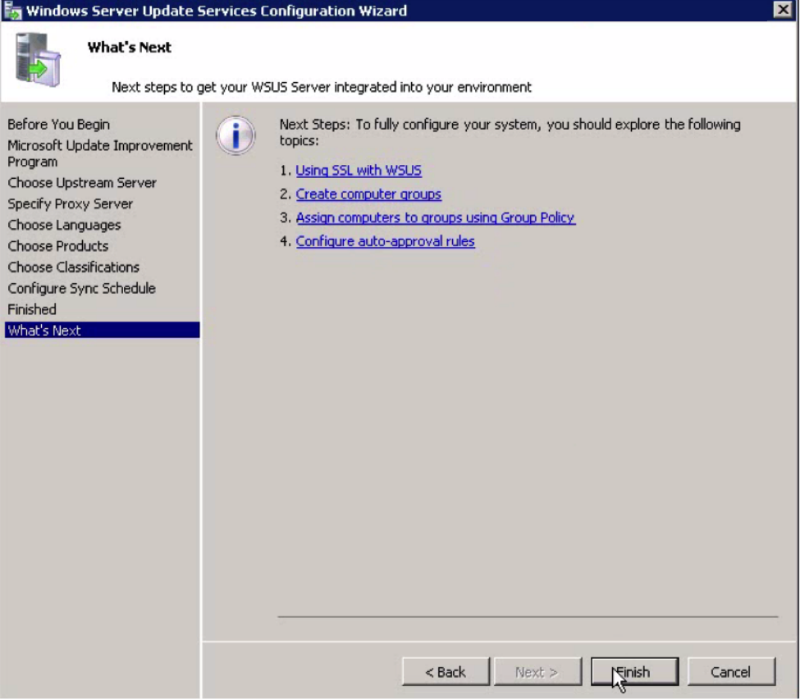

Корпоративные сети могут быть взломаны с помощью Windows Update

Обновления Windows в последние дни становятся опасны для пользователей. Несколько дней назад желающие обновить свою операционную систему до Windows 10 стали жертвами вируса-шифровальщика. Другая история произошла на конференции Black Hat 2015, где исследователи из Великобритании показали технику...

Tor для всех: если заблокируют сайт torproject

Что делать, если у вас в стране запретили Тор, и заблокировали все ссылки, ведущие на проект torproject? Где скачать Tor-браузер человеку, совершенно не разбирающемуся в IT? На этот случай сообщество, развивающее эту сеть, предлагает сервис GetTor Robot. Это почтовый робот, который в ответ на...

[Перевод] Как русские хакеры обокрали Nasdaq

Примечание переводчика: Не так давно широко обсуждался сбой на Нью-Йоркской фондовой бирже, который некоторые наблюдатели назвали результатом атаки Anonymous или китайских хакеров. Этот случай далеко не единственный, когда фондовые биржи оказываются под ударом. Сегодня мы представляем вам...

[Из песочницы] PAP — старый, но не бесполезный!?

Как давно интернет провайдеры похоронили PAP? 5, 10, 15 лет назад? Читать дальше →...

Уничтожить все

На Хабре достаточно часто появляются материалы с описанием процесса восстановления информации с различных устройств. Услуга востребованная, чуть ли не каждый сталкивался наверно с внезапной «смертью» флешки или жесткого диска. Но, что происходит с устройствами вашей компании после того, как...