[Перевод] Чёрные списки: Киберзащита в эру продвинутых устойчивых угроз

В связи с обилием сообщений о кражах баз данных в торговых компаниях, о промышленном шпионаже с помощью продвинутых устойчивых угроз, о взятии в «заложники» вредоносными программами-вымогателями важных данных, становится понятно, почему в сфере информационной безопасности многие начали отказываться...

WPS Pixie Dust Attack — Взлом Wi-Fi сети за 5 минут. Описание уязвимости

Уязвимость не новая, но ввиду отсутствия материалов в «РУ» сегменте — решил написать данную статью. Базово о WPS: WPS — Wi-Fi Protected Setup. Второе название QSS — Quick Security Setup. Стандарт разработанный для упрощения процесса настройки беспроводной сети. WPS позволяет подключится двумя...

IBM работает над усилением информационной защиты «подключенных» автомобилей

Автомобили становятся все более совершенными день ото дня, и не в последнюю очередь это обусловлено компьютеризацией многих систем авто. Транспортные средства «умнеют», их оснащают системами компьютерного управления. Эти системы связаны с внешними серверами, глобальной сетью и другими «умными»...

Новости StartCOM: Certificate Transparency, бесплатные* EV SSL сертификаты

* (сама проверка до уровня EV остается платной) Либерализация глобальной инфраструктуры PKI не прошла мимо шестого по величине удостоверяющего центра StartCOM, любимого многими за «нетрадиционную» ценовую политику. Читать дальше →...

[recovery mode] Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 36. «Aftermath»

Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге показывается путь от подростка-гика (но при этом качка), до матерого киберпахана, а так же некоторые методы работы спецслужб по поимке хакеров и кардеров. Квест по...

[recovery mode] Защита платежной инфраструктуры банка

1-го апреля Банк России опубликовал (и это не шутка) обзр о несанкционированных переводах платежных средств, в котором привел данные не только об объемах и количестве несанкционированных операций, совершенных с использование электронных средств платежа (включая платежные карты и системы...

Security Week 13: парад криптолокеров, ФБР взломала iPhone без помощи Apple, больше деталей о Badlock

Шестинедельная сага о противостоянии компании Apple и Федерального Бюро Расследований закончилась. 28 марта в ФБР официально заявили, что им удалось взломать iPhone 5c, принадлежавший террористу, без помощи производителя. От Apple больше не требуют изготовления инструмента для взлома данного...

Проверьте свои силы во всероссийской олимпиаде по безопасности

Как найти работу в сфере защиты информации, не имея за плечами опыта профессиональной деятельности? В Positive Technologies приходит немало писем с подобным вопросом. Хороший шанс проявить себя представится 22—24 апреля, когда в МИФИ пройдет четвертая всероссийская студенческая олимпиада по...

Стеганография в акроконструкциях. Алгоритм DANTSOVA

— Потом решила избавиться. Во! — Ей!.. так хорошо? — А, без разницы... Давно хотел опубликовать этот just4fun проектик по стеганографии, но что-то не было времени. И вот и время и повод нашелся. К тому же пятница! Решил я как-то раз реализовать стеганографию в акроконструкциях. Для наглядности...

Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 35. «Приговор »

Стоит ли отсидеть 13 лет в тюрьме за 80 миллионов долларов и статус «короля кардеров»? Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге показывается путь от подростка-гика (но при этом качка), до матерого киберпахана,...

Стенд EAST 4 SCADA: как устроить аварию на железной дороге

На площадке технической зоны форума PHDays VI впервые развернется стенд EAST 4 SCADA. Все, кто интересуется безопасностью АСУ ТП, смогут попробовать свои силы в поиске уязвимостей SCADA-систем и написании собственных эксплойтов — и даже попытаются устроить аварию на тестовой железной дороге. Читать...

Регистрация на вебинар «Как гарантированно и просто защитить предприятие от шифровальщиков и скрытых угроз»

14 апреля 2016г в 12:00 (мск) приглашаем Вас на бесплатный вебинар «Как гарантированно и просто защитить предприятие от шифровальщиков и скрытых угроз». На вебинаре мы расскажем об единственном облачном EPP+EDR продукте Panda Adaptive Defense 360, который позволит защитить ваше предприятие от...

Подпольный рынок кардеров. Перевод книги «KingPIN». Глава 33. «Стратегия выхода»

В главе 33 повязали главного героя. Он хотел отойти от дел и стать whitehat, но правительство надавило на сервис анонимной почты, и те скомпрометировали ключи. Кевин Поулсен, редактор журнала WIRED, а в детстве blackhat хакер Dark Dante, написал книгу про «одного своего знакомого». В книге...

Небольшое погружение внутрь взломанного сайта

Не секрет, что большинство сайтов в наши дни взламываются не вручную. Есть большая армия ботов, которые ищут уязвимость в скриптах сайтов, брутфорсят админ-панели CMS, FTP/SSH аккаунты, затем загружают небольшие скрипты-загрузчики или бэкдоры, через них внедряют в скрипты сайта несколько десятков...

Как накрутить счетчик Google Analytics или Google ненавидит Казахстан

Добрый день. Думаю многие читали историю про Катю, я решил написать в том же стиле, т.е. информация о том почему Google ненавидит Казахстан будет в спойлерах. И так. Предыстория. Однажды изучаю статистику в Google Search Console, я заметил что в разделе «Вид в поиске» появился еще один пункт, этот...

PowerWare новый вымогатель использующий PowerShell

Black Carbon Threat Research Team недавно обнаружили новое семейство вымогателей, получившее название PowerWare. Они нацелены на структуры использующее Microsoft Word и PowerShell. PowerShell является языком сценариев для операционных систем Microsoft. Читать дальше →...

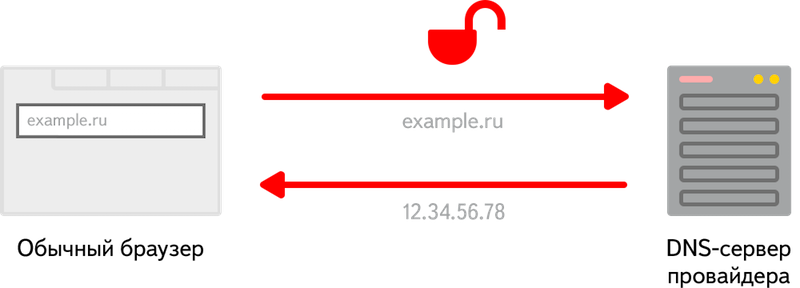

Решаем проблему перехвата и подмены DNS-запросов. DNSCrypt в Яндекс.Браузере

Когда речь заходит о защите веб-трафика от перехвата и подмены, то на ум в первую очередь приходят протокол HTTPS или даже собственный VPN-сервер. К сожалению, многие забывают еще об одной незащищенной стороне, а именно о DNS-запросах. Сегодня я еще раз привлеку внимание к этой проблеме и расскажу...

[Перевод] 10 онлайн-инструментов для проверки SSL, TLS и последних уязвимостей

От переводчика. Привет! В последнее время было обнаружено довольно много уязвимостей, связанных с SSL, поэтому мне захотелось сделать перевод статьи, в которой собран список инструментов для тестирования SSL, TLS и различных уязвимостей. В статье довольно много терминов, поэтому хочу извиниться,...