84% сайтов на WordPress могут быть взломаны: что дальше?

Если вы часто читаете IT-новости, то наверняка уже устали от страшилок об очередной уязвимости, которая нашлась в популярной OS / СУБД / CMS / кофеварке. Поэтому данный пост посвящен не самой уязвимости, а наблюдению за тем, как люди регируют на неё. Однако сначала — несколько слов о «виновнице...

Форум Positive Hack Days V: открываем двери сингулярности

Пятый международный форум по практической безопасности Positive Hack Days состоится 26 и 27 мая 2015 года в московском Центре международной торговли. На конференции, организованной компанией Positive Technologies, соберутся ведущие специалисты по киберзащите и элита хакерского мира, представители...

Троян Regin: кто шпионит за GSM через Windows?

В нескольких последних публикациях нашего блога мы рассказывали об уязвимостях сетей мобильной связи, а также о возможностях прослушки на основе таких уязвимостей. При этом читатели в комментариях не раз выражали сомнение в том, что можно вот так легко попасть во внутреннюю технологическую сеть...

Безопасность 4G: захватываем USB-модем и SIM-карту с помощью SMS

Телеком-операторы активно рекламируют быструю и дешевую 4G-связь. Но насколько она защищена, знают немногие. Экспертам Positive Technologies в процессе исследования безопасности 4G-коммуникаций удалось найти уязвимости в USB-модемах, позволяющие взять под контроль компьютер, к которому подключён...

Взгляд из Японии на аномалии российского трафика, ошибки ARM TrustZone, взлом смартфонов через NFC — что было на PacSec

Одна из известнейших в Японии конференций по информационной безопасности PacSec состоялась 12 и 13 ноября в Токио. Конференция проводится уже в 12-й раз вместе с AVTOKYO — менее формальной хакерской тусовкой с интернациональным лозунгом «No drink, no hack». По западным меркам PacSec невелика: в...

Уязвимость 19-летней давности позволяет захватить компьютер через Internet Explorer

Исследователи из IBM X-Force обнаружили опасную уязвимость CVE-2014-6332, которой, по их заявлениям, подвержены все версии Microsoft Windows, начиная с Windows 95. Основное потенциально уязвимое приложение с этим багом — Internet Explorer, начиная от версии 3.0. Уязвимость позволяет получать...

Защита АСУ ТП в России: исследуем новые требования ФСТЭК

О кибератаках на АСУ ТП и промышленных диверсиях «в один клик» к 2014 году слышали, кажется, уже даже дети. Тут и havex, и «самый страшный поисковик» Shodan (где, кстати, недавно опубликовали карту АСУ ТП), и десяток инцидентов, описанных в последнем отчете Novetta. Российские организации,...

Конференция 4SICS: уязвимый коллайдер, троян Havex и другие «русские угрозы»

Современные АСУ ТП всё чаще оказываются уязвимы перед хакерами — однако вендоры и пользователи не торопятся признавать и исправлять опасную ситуацию. Это наблюдение стало основной темой для дискуссий на международном саммите по безопасности промышленных систем управления 4SICS, который прошёл в...

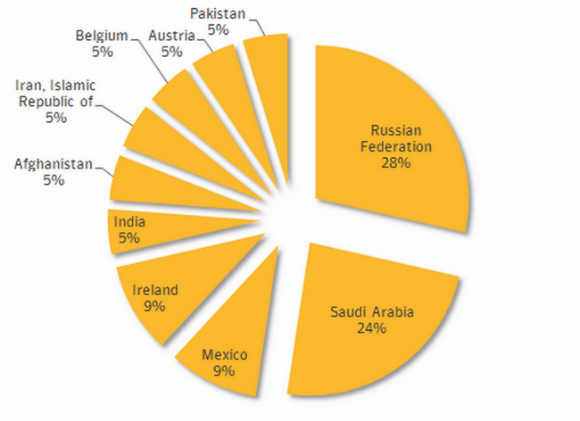

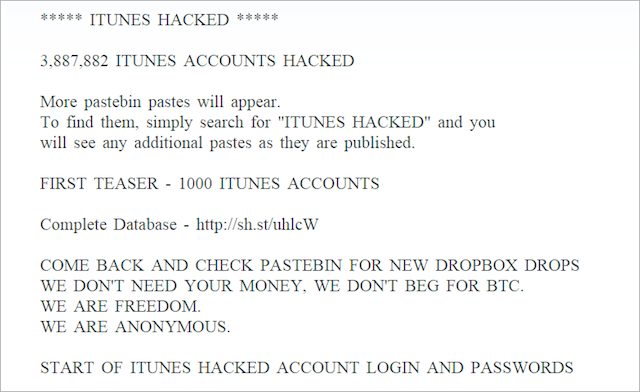

Хакеры взломали более 3 млн. аккаунтов iTunes?

Во вторник в Интернете появились сообщения об утечке 3.887.882 учетных записей iTunes. Базу с аккаунтами и паролями неизвестные выложили на Pastebin.com и ряде других сайтов. В настоящее время эти записи уже удалены, однако нам доступна некоторая статистика, которая приводится ниже. Читать дальше...

Вирус-вымогатель CryptoBot сдаёт своих жертв через Twitter

Вирусы-вымогатели, которые шифруют файлы пользователей, требуя денег за расшифровку, терроризируют Интернет уже не первый год. Однако в нынешнем октябре они разбушевались не на шутку – очевидно, совершив новый эволюционный скачок в области автоматизации. В начале месяца массовому заражению...

Искусственный интеллект, импортозамещение и другие особенности безопасности приложений

Защищенность российских информационных систем падает с каждым годом: в 2014 году 77% критически важных приложений крупных компаний и госпредприятий содержали опасные уязвимости. Еще больше усложняет ситуацию курс на импортозамещение: приходится строить системы из «сырого» отечественного ПО. Чтобы...

Исследование: внутренние угрозы в крупных компаниях оказались опаснее, чем вирусы

Крупные компании не любят рассказывать о своих неудачах в области безопасности, поскольку это подрывает их репутацию. Поэтому в России, где нет законов о раскрытии инцидентов, крайне мало статистики по этому вопросу. А раз нет статистики, то может сложиться ощущение, что нет и проблем. Однако новое...

Positive Education: образование не должно опаздывать

Может ли вуз подготовить студента к работе в IT-инфраструктуре современного предприятия? С одной стороны, это прямая задача учебного заведения. Но с другой — мы все помним фразу: «Забудьте всё, чему вас учили в институте», — которой встречают студентов на производстве. Увы, образование не всегда...

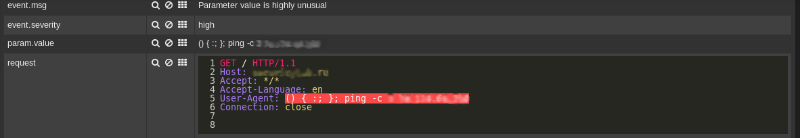

Новая опасная уязвимость ShellShock позволяет атаковать множество устройств, от смартфонов до промышленных серверов

Эксперты Positive Technologies предупреждают о новой уязвимости ShellShock (CVE-2014-6271), использование которой позволяет выполнить произвольный код. Уязвимость затронула не только интернет-серверы и рабочие станции, но и устройства, которые мы используем в повседневной жизни — смартфоны и...

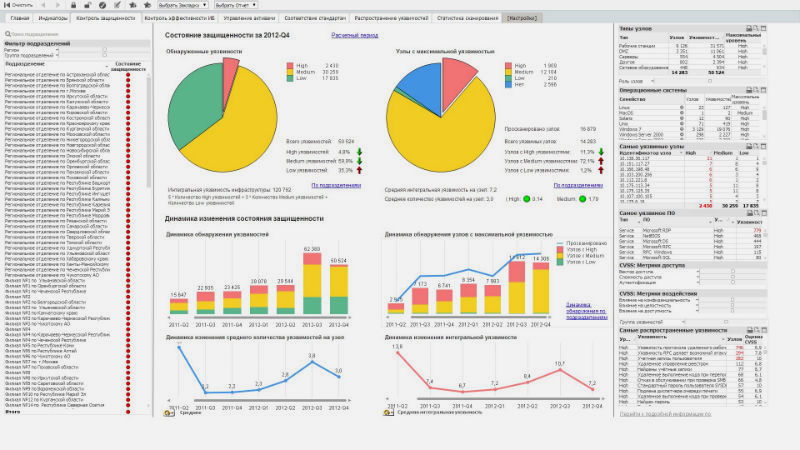

PT Reporting Portal: как увидеть главные угрозы безопасности

Анализ больших потоков данных стал в последние годы серьезной проблемой для самых разных средств безопасности. Сканеры уязвимостей и межсетевые экраны, системы управления инцидентами и DLP-модули — все они имеют дело с тысячами событий, которые агрегируются ежедневно, ежечасно или даже ежеминутно....

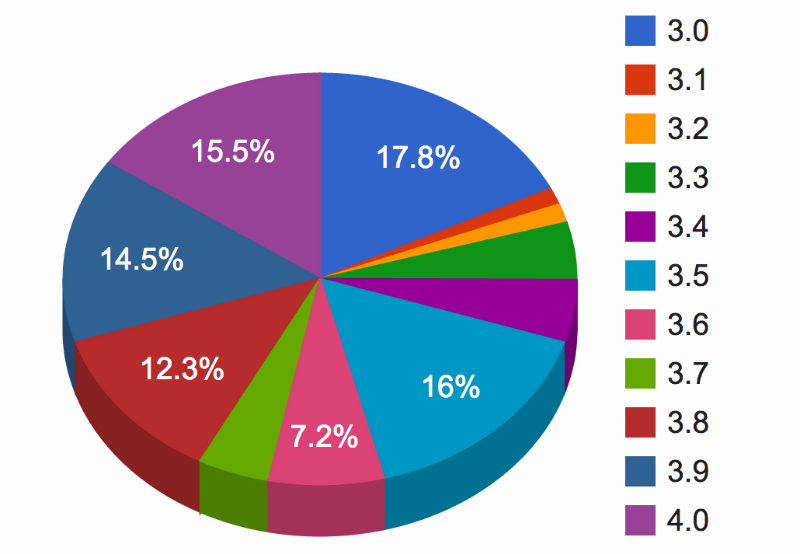

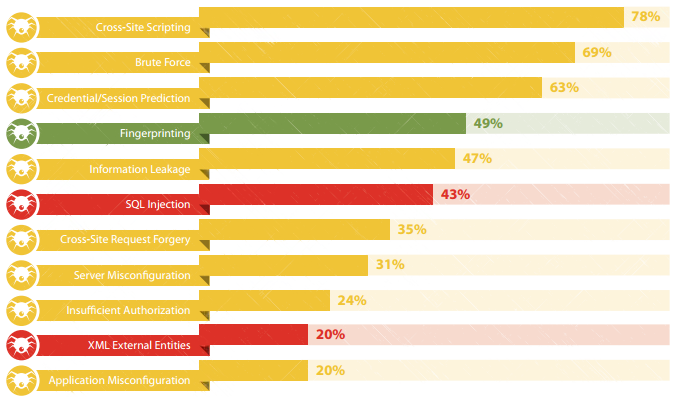

Исследование: самыми уязвимыми для хакеров оказались сайты на PHP

Атака на корпоративный сайт не только нарушает работу онлайновых услуг и подрывает репутацию владельцев, но зачастую становится первым этапом взлома внутренних сетей крупных компаний. При этом, согласно исследованию компании Positive Technologies, в последнее время заметно возросло количество...

Даже неопытный хакер может взломать 8 из 10 крупных компаний

Крупному бизнесу с каждым годом сложнее защищаться от кибернападений и все больше успешных атак может провести злоумышленник низкой квалификации. Такие выводы содержатся в исследовании компании Positive Technologies на основе тестов на проникновение, проведенных в 2013 году, и сравнения полученных...

Разбор заданий конкурса WAF Bypass на PHDays IV

В этом году на Positive Hack Days проходил конкурс WAF Bypass, участники которого могли попробовать свои силы в обходе PT Application Firewall. Для нас проведение такого конкурса было отличным шансом проверить продукт в бою, ведь на конференции собрались лучшие специалисты в области информационной...