Случайный взлом: зачем ломают низкопосещаемые сайты

С каждым годом рост количества атак на веб-приложения только увеличивается. Все больше и больше случаев резонансных взломов крупных компаний и сервисов (пример взломанных компаний за последние две недели): Хакер обнаружил уязвимость нулевого дня в vBulletin, одном из самых популярных форумных...

Windows Store и будущее малвари

Осторожно, мнение дилетанта. Читать дальше →...

Freeradius. Поддержка различных типов аутентификации пользователей одновременно

В данной статье хотелось бы поделиться своим опытом по настройке freeradius в части поддержки различных типов аутентификации пользователей. К сожалению, столкнувшись с данной проблемой, я не смог найти готового решения на просторах гуглов и прочих яндексов и, поэтому раскуривал маны самостоятельно....

Червь который изменил Интернет

Сэми Камка, главный герой истории, не хотел быть «героем» для каждого, он даже не собирался заводить новых друзей. Но благодаря нескольким строчкам умного кода он за сутки стал «героем» и «другом» для более чем миллиона людей. Все произошло около полуночи 4 октября 2005 года в солнечном городе...

Червь который изменил Интернет

Сэми Камка, главный герой истории, не хотел быть «героем» для каждого, он даже не собирался заводить новых друзей. Но благодаря нескольким строчкам умного кода он за сутки стал «героем» и «другом» для более чем миллиона людей. Все произошло около полуночи 4 октября 2005 года в солнечном городе...

Как MTT свою клиентскую базу слил

Сотрудник МТТ по невнимательности включил в рассылку вместо коммерческого предложения список email-ов из своих 13 тысяч клинтов-компании, для которых эта рассылка и предназначалась. Большие компании — большие проблемы Довелось мне недавно гранату в руки обезьяне дать, так страшно было, что...

Как MTT свою клиентскую базу слил

Сотрудник МТТ по невнимательности включил в рассылку вместо коммерческого предложения список email-ов из своих 13 тысяч клинтов-компании, для которых эта рассылка и предназначалась. Большие компании — большие проблемы Довелось мне недавно гранату в руки обезьяне дать, так страшно было, что...

[Из песочницы] LinOTP+RADIUS. Аутентификация с помощью одноразовых паролей

1. Основные сведения В данной инструкции описывается процесс интеграции LinOTP и FreeRadius на машинах под управлением CentOS а также настройка аутентификации пользователей SSH по ОТР, сгенерированному с помощью программного обеспечения Google Authenticator (или любого, использующий аналогичный...

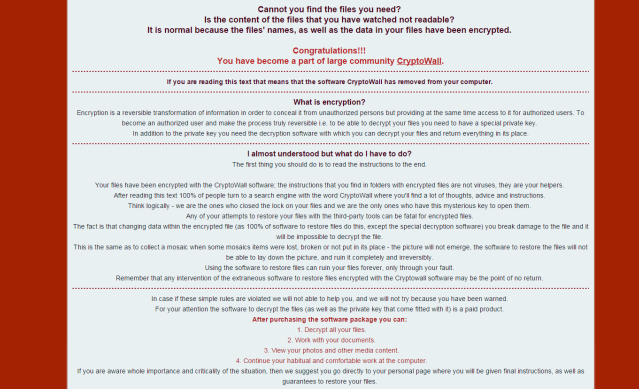

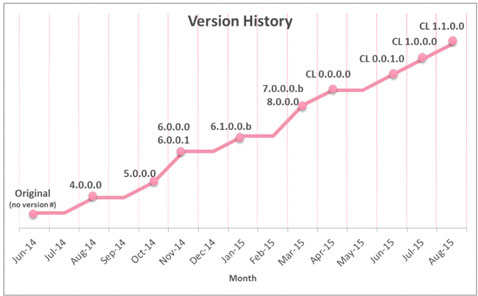

Создатели программ-вымогателей придумывают новые способы выманивания денег

Программы-вымогатели, использующие шифрование данных пользователей для выманивания денег у жертв, используют все более изощренные пути шантажа. Создатели такого ПО стараются увеличить свои доходы, придумывая новые и новые функции для своих программ. Одним из новичков рынка ransomware является...

Манипулирование ценами акций с помощью поддельных новостей: Как не попасться на удочку

Ранее в нашем блоге мы писали о влиянии, которые различные новости могут оказывать на фондовый рынок и цену акций. Иногда злоумышленники пользуются этим и с целью заработка публикуют поддельные новости, которые оказывают влияние на цену акций. На прошедшей неделе в поле зрения медиа и...

Манипулирование ценами акций с помощью поддельных новостей: Как не попасться на удочку

Ранее в нашем блоге мы писали о влиянии, которые различные новости могут оказывать на фондовый рынок и цену акций. Иногда злоумышленники пользуются этим и с целью заработка публикуют поддельные новости, которые оказывают влияние на цену акций. На прошедшей неделе в поле зрения медиа и...

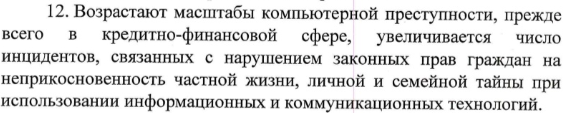

Проект Доктрины информационной безопасности Российской Федерации

После недолгого ожидания в Сети появился Проект Доктрины информационной безопасности Российской Федерации. Документ очень высокоуровневый, определяющий лишь общие цели и направления развития системы информационной безопасности. В силу этого документ не содержит каких либо конкретных описаний...

Проект Доктрины информационной безопасности Российской Федерации

После недолгого ожидания в Сети появился Проект Доктрины информационной безопасности Российской Федерации. Документ очень высокоуровневый, определяющий лишь общие цели и направления развития системы информационной безопасности. В силу этого документ не содержит каких либо конкретных описаний...

ZeroNights HackQuest 2015

Традиционно, в пятый юбилейный раз, мы проводим конференцию по практической информационной безопасности (пройдет 25-26 ноября в Москве, 2015.zeronights.ru). И также традиционно мы проводим перед ней хакквест, предлагая всем желающим порешать задания связанные с reverse engineering'ом,...

ZeroNights HackQuest 2015

Традиционно, в пятый юбилейный раз, мы проводим конференцию по практической информационной безопасности (пройдет 25-26 ноября в Москве, 2015.zeronights.ru). И также традиционно мы проводим перед ней хакквест, предлагая всем желающим порешать задания связанные с reverse engineering'ом,...

Программа-криптовымогатель шифрует пользовательские файлы в «оффлайне»

Разного рода ransomware, программ-криптовымогателей развелось сейчас довольно много. Некоторые просто блокируют ПК, пока пользователь не заплатит. Иные разновидности такого ПО шифруют файлы, отправляя ключ на сервер, контролируемый мошенниками. Но есть и другие виды криптовымогателей, которые...

Security Week 45: побег из песочницы, обход EMET через WOW64, взлом 000webhost

Цитаты из книги Евгения Касперского, которые я прикладываю к каждому новостному дайджесту, хорошо показывают ландшафт угроз по состоянию на начало 90-х годов прошлого века, а точнее — расположение темы ИБ по отношению к остальному миру. Примерно до начала двухтысячных, до появления первых массовых...

Security Week 45: побег из песочницы, обход EMET через WOW64, взлом 000webhost

Цитаты из книги Евгения Касперского, которые я прикладываю к каждому новостному дайджесту, хорошо показывают ландшафт угроз по состоянию на начало 90-х годов прошлого века, а точнее — расположение темы ИБ по отношению к остальному миру. Примерно до начала двухтысячных, до появления первых массовых...