Не переходи на тёмную сторону

Привет, Хабр! Сегодня мы поговорим о сложной с моральной точки зрения проблеме: о нелегальном распространении и неправомерном использовании программного обеспечения. По нашим подсчетам, число взломанных копий TI в прошлом году составило 3,8% от общего количества скачиваний триал-версий и легально...

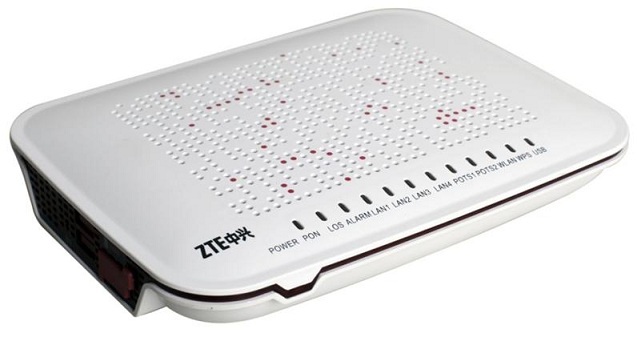

[Из песочницы] Недокументированные возможности оптического терминала ZTE ZXHN F660 от МГТС

По результатам собственных изысканий родилась идея набросать небольшой Q&A по работе с некоторыми недокументированными функциями оптического терминала ZTE ZXHN F660, устанавливаемого сейчас в квартиры фирмой МГТС. Статья расcчитана на начинающих, которые, тем не менее, уже ознакомились с...

Security Week 03 или неделя патчей: Linux, OpenSSH, Cisco, Yahoo Mail, Apple

В информационной безопасности бывают такие периоды, когда никаких особых открытий не происходит. Вместо этого достаточно рутинная работа по закрытию (или незакрытию) ранее обнаруженных уязвимостей. На этой неделе как раз такой период: самые популярные новости практически полностью посвящены...

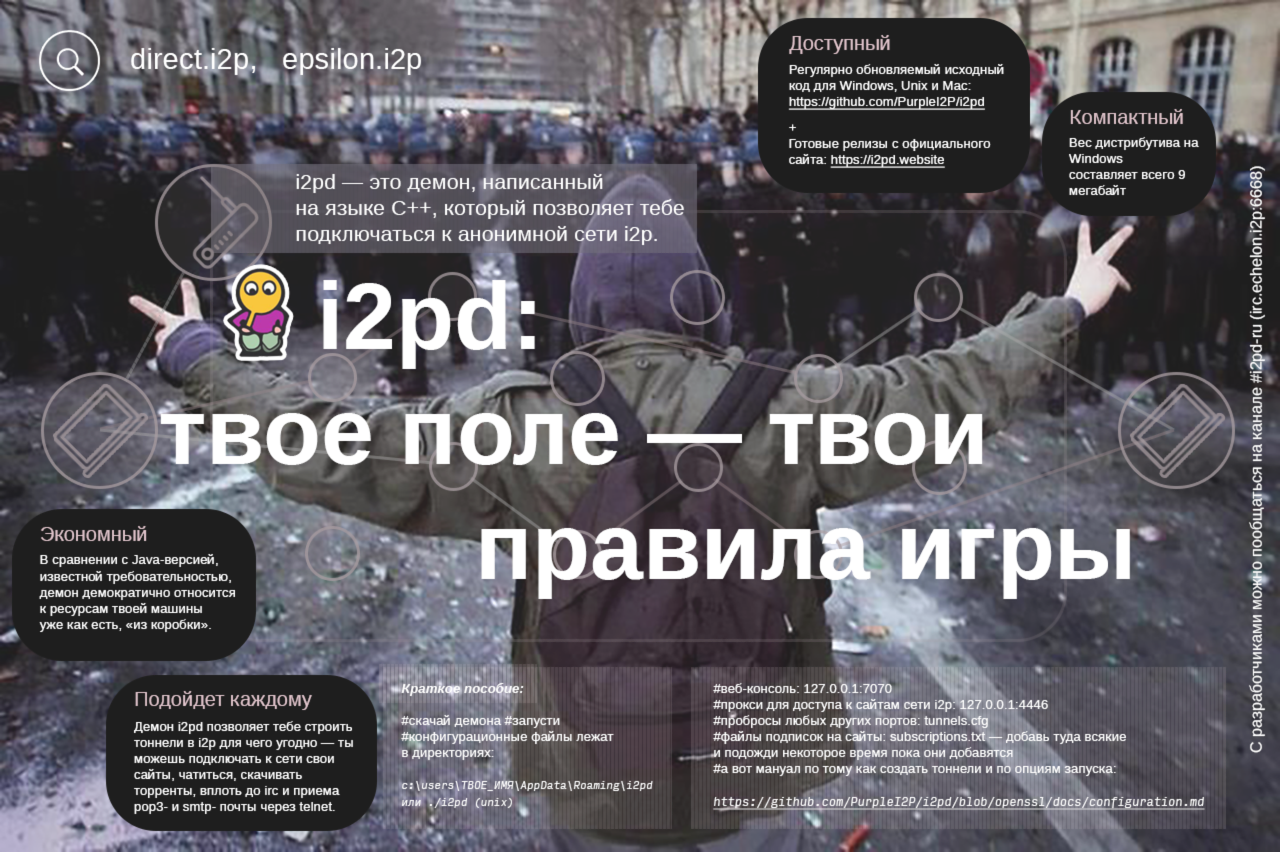

Как пользоваться i2pd: исчерпывающая инструкция под MS Windows

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях. В...

Как в первый раз запустить i2pd: инструкция под Debian/Ubuntu

I2p — это сеть со специализацией на анонимности внутрисетевых ресурсов, этим она отличается от сети tor, основной задачей которой являются не внутренние ресурсы, а построение безопасного доступа к интернету. Зная об этих двух особенностях, люди могут гораздо эффективнее работать в обеих сетях. В...

Kill switch для OpenVPN на основе iptables

Известно, что при подключении к открытым Wi-Fi сетям ваш трафик может быть легко прослушан. Конечно, сейчас всё больше и больше сайтов используют HTTPS. Тем не менее, это ещё далеко не 100%. Возникает естественное желание обезопасить свой трафик при подключении к таким открытым Wi-Fi сетям....

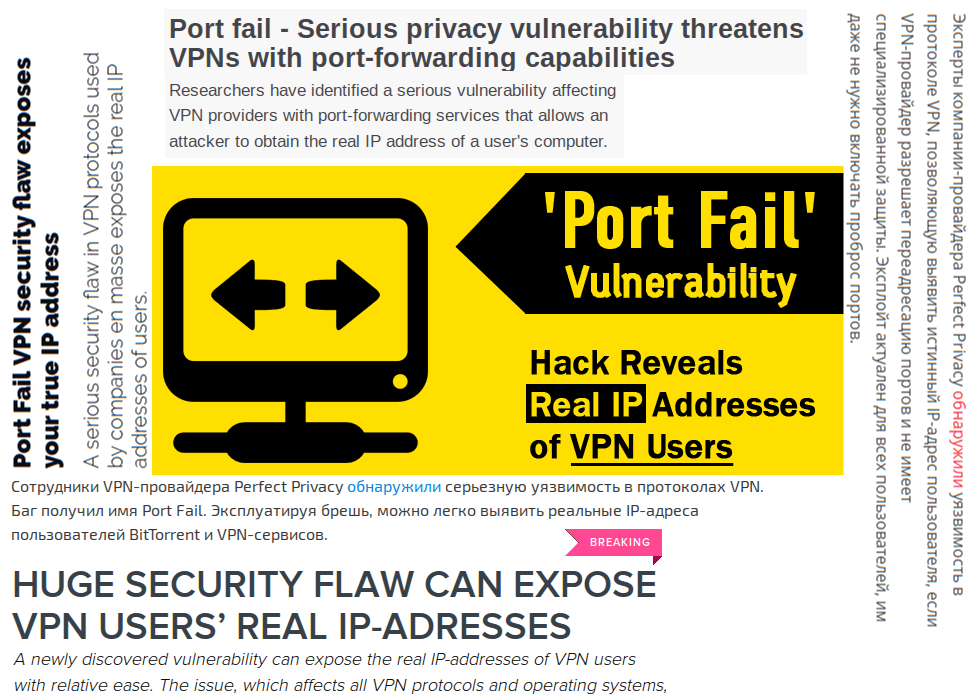

Еще одна «критическая» «уязвимость» «VPN» и почему Port Fail — ерунда

Утро 26 ноября началось для меня с интересной новости — ребята из Perfect Privacy опубликовали информацию об уязвимости Port Fail, которая позволяет раскрывать IP-адрес клиентов VPN-сервисов с функцией проброса портов. Я немного понегодовал из-за того, что ее назвали уязвимостью, т.к. это никакая...

[recovery mode] Бэкдоры в файрволах Juniper

Если кто-то еще не слышал, Juniper опубликовал заявление: обнаружен код в ScreenOS версий с 6.2.0r15 по 6.2.0r18 и с 6.3.0r12 по 6.3.0r20, позволяющий обладающим соответствующей информацией лицам сделать две вещи: 1) Аутентифицироваться на устройстве по ssh 2) Слушать VPN трафик Обнаружить...

Как разделить VPN трафик в MacOS

VPN VPN (англ. Virtual Private Network — виртуальная частная сеть — обобщённое название технологий, позволяющих обеспечить одно или несколько сетевых соединений (логическую сеть) поверх другой сети (например, Интернет) WikiPedia Предположим, вы разработчик и часть ресурсов (например база данных)...

Казахстан внедряет свой CA для прослушивания всего TLS-трафика

Государственный провайдер Казахтелеком, в связи с нововведениями закона Республики Казахстан «О связи», намерен с 1 января 2016 года прослушивать весь зашифрованный TLS-трафик, подменяя сертификаты сайтов национальным сертификатом безопасности, выпущенным Комитетом связи, информатизации и...

Cisco IOS shellcode: All-in-one

Здравствуйте! Данный пост является ответом на недавнюю публикацию на ресурсе Хабрахабр от российского представительства компании Cisco. Автор – тот самый «незрелый» и «начинающий» исследователь из компании Digital Security, упомянутый в статье представителя Cisco. Странно, представительство столь...

Сетевое оборудование под угрозой? Давайте разбираться…

В последнее время мы наблюдаем определенную маркетинговую шумиху вокруг атак и уязвимостей в сетевом оборудовании. Зачастую это происходит вследствие вполне реальных событий, но чаще всего речь идет о низкопробной PR-активности отдельных исследователей или целых компаний, которые таким образом...

В 600 000 модемах «Arris» обнаружили бекдор в бекдоре

По мнению специалиста в области безопасности, 600 000 кабельных модемов Arris удивят пользователей малоприятным сюрпризом под названием «бэкдор в бэкдоре». Тестировщик ПО из Globo TV Бернардо Родригес опубликовал отчет о скрытых библиотеках, обнаруженных в трех кабельных модемах Arris. В свою...

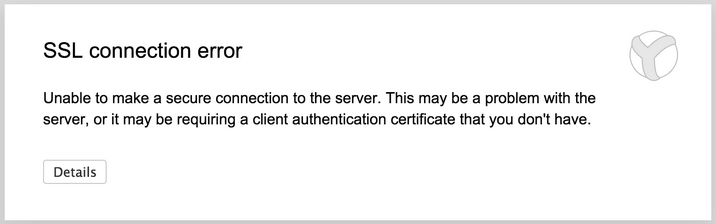

Как мы искали баг в поисковом Балансере, а нашли в Chromium

Некоторое время назад коллеги стали получать от пользователей жалобы на то, что иногда при использовании Поиска и Яндекс.Браузера они видят ошибку SSL connection error. Расследование того, почему это происходило, на мой взгляд, получилось интересным, поэтому я хочу поделиться им с вами. В процессе...

Избавляемся от DNS Leak в Windows 10 — свой userspace WFP-фильтр в виде OpenVPN-плагина

Как вы уже можете знать, резолвер DNS в Windows 10 отправляет DNS-запросы на все интерфейсы параллельно, что часто бывает либо просто неудобно, когда используется так называемый Split Tunneling и DNS внутри VPN-туннеля отдает внутренние адреса для внутренних ресурсов, а Windows не может понять, что...

Обнаружен ботнет, который исправляет уязвимости в зараженных им маршрутизаторах и сообщает об этом администратору

Mario Ballano, один из аналитиков компании Symantec, сообщил об обнаружении странного ботнета, получившего наименование Linux.Wifatch, который с помощью уязвимости в службе Telnet заражает различные сетевые устройства и объединяет их в peer-to-peep сеть. При этом, мало того, что никакой...

Полиция заставила китайского разработчика удалить код с GitHub

Разработчик из Китая под ником @clowwindy — автор таких проектов, как Shadowsocks и ShadowVPN, позволяющих обходить блокировку сайтов в интернете; и, в частности, Великого китайского фаерволла. Сегодня он написал в комментарии на Github: Позавчера ко мне пришла полиция и попросила прекратить работу...

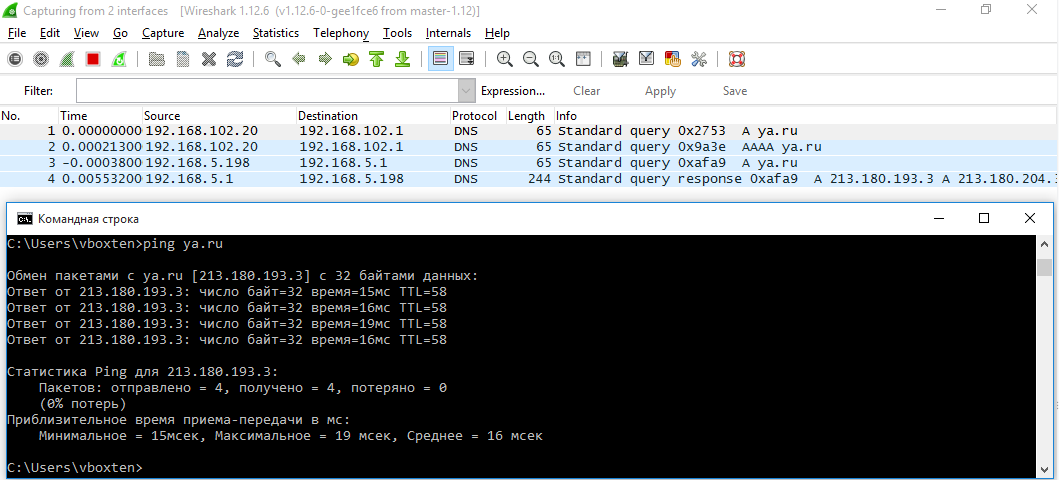

Особенности резолвера DNS в Windows 10 и DNS Leak

TL;DR: DNS-резолвер в Windows 10 отправляет запросы на все известные системе адреса DNS-серверов параллельно, привязывая запрос к интерфейсу, и использует тот ответ, который пришел быстрее. В случае, если вы используете DNS-сервер из локального сегмента, такое поведение позволяет вашему провайдеру...