Zimbra и защита от мейл-бомбинга

Мейл-бомбинг является одной из наиболее старых разновидностей кибер-атак. По своей сути она напоминает обычную DoS-атаку, только вместо волны запросов с разных ip-адресов, на сервер отправляется вал электронных писем, которые в огромных количествах приходят на один из почтовых адресов, за счет чего...

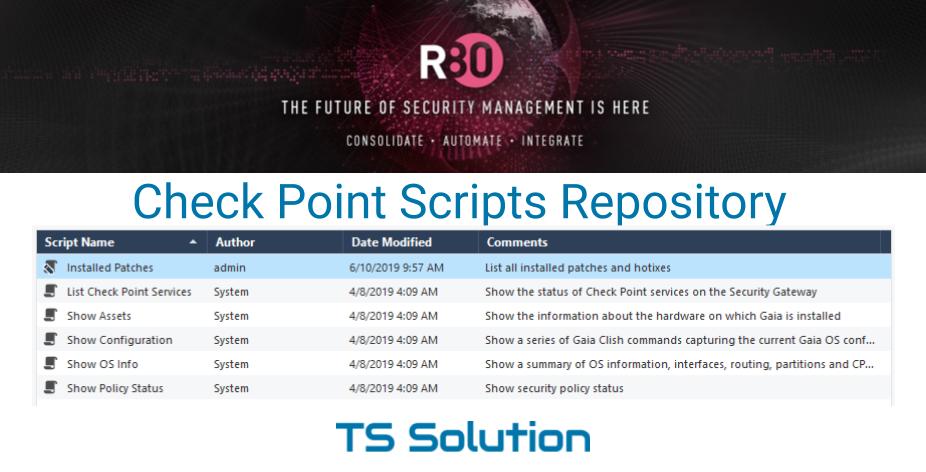

Check Point Scripts — выполняем скрипты прямо из Smart Console

Ранее мы уже писали, что все настройки Check Point можно разбить на две группы: Системные настройки и Настройки безопасности. Системными настройками мы можем управлять через WebUI, либо через CLI, либо через Gaia REST API (начиная с в 80.10). Настройки безопасности в основном правятся через...

Разбираем уязвимости проверки сертификатов SSL/TLS в небраузерном софте

Первоначально разработанный для браузеров, SSL/TLS-протокол позже стал стандартом де-факто вообще для всех защищенных интернет-коммуникаций. Сейчас он используется для удаленного администрирования виртуальной инфраструктуры, развернутой в облаке, для передачи платежных реквизитов покупателя от...

Zimbra Collaboration Suite и контроль за мобильными устройствами с помощью ABQ

Стремительное развитие портативной электроники и, в частности, смартфонов и планшетов, создало массу новых вызовов для корпоративной информационной безопасности. И действительно, если раньше вся кибербезопасность строилась на создании защищенного периметра и его последующей охране, то теперь, когда...

Пишем Reverse socks5 proxy на powershell.Часть 3

История об исследовании и разработке в 3-х частях. Часть 3 — практическая. Буков много — пользы еще больше Предыдущие статьи из цикла можно найти тут и здесь =) Проверка боем Давайте теперь проверим работу нашего скрипта на практике. Для этого попробуем выбросить обратный туннель с виртуалки...

Пишем Reverse socks5 proxy на powershell.Часть 2

История об исследовании и разработке в 3-х частях. Часть 2 — разработческая. Буков много — пользы еще больше. В первой части статьи мы познакомились с некоторым инструментарием по организации обратных туннелей, посмотрели на их преимущества и недостатки, изучили механизм работы Yamux мультиплексора...

Как взять сетевую инфраструктуру под свой контроль. Глава четвертая. Автоматизация. Темлейты

Эта статья является шестой в цикле статей «Как взять сетевую инфраструктуру под свой контроль». Содержание всех статей цикла и ссылки можно найти здесь. Оставив несколько тем позади, я решил все же начать новую главу. К безопасности вернусь чуть позже. Здесь я хочу обсудить один простой, но...

Пишем Reverse socks5 proxy на powershell.Часть 1

История об исследовании и разработке в 3-х частях. Часть 1 — исследовательская. Буков много — пользы еще больше. Постановка задачи В ходе проведения пентестов и RedTeam кампаний не всегда удается воспользоваться штатными средствами Заказчиков, такими как VPN, RDP, Citrix и т.д. в качестве...

Обзор IP-телефона Snom D717

Сегодня мы расскажем о новинке компании Snom — настольном телефоне низкой ценовой категории в линейке D7xx, Snom D717. Он доступен в чёрном и белом исполнении. Читать дальше →...

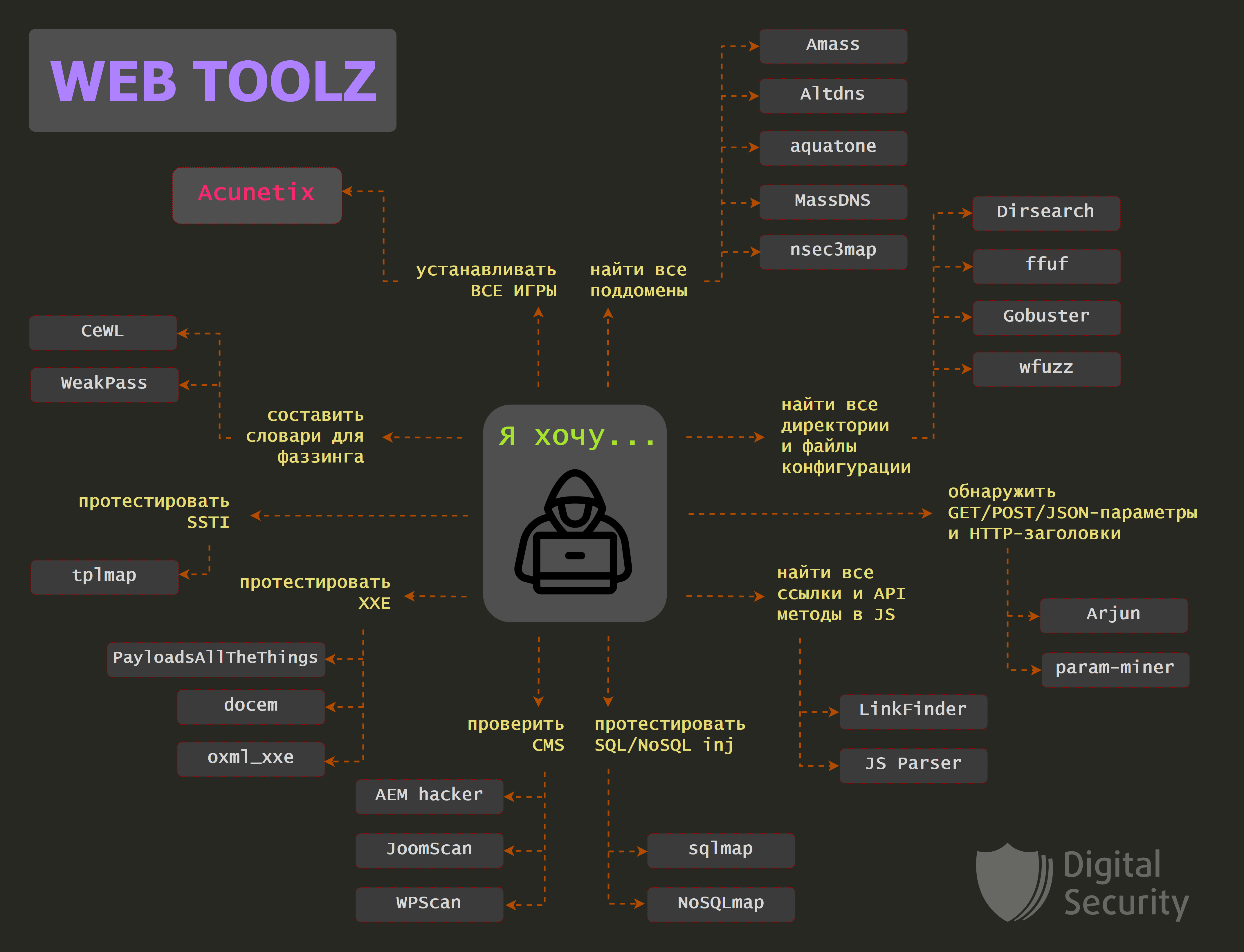

Web tools, или с чего начать пентестеру?

Продолжаем рассказывать о полезных инструментах для пентестера. В новой статье мы рассмотрим инструменты для анализа защищенности веб-приложений. Наш коллега BeLove уже делал подобную подборку около семи лет назад. Интересно взглянуть, какие инструменты сохранили и укрепили свои позиции, а какие...

[Из песочницы] Особенности настройки DPI

В данной статье не рассматривается полная настройка DPI и все вместе связанное, а научная ценность текста минимальна. Но в ней описывается простейший способ обхода DPI, который не учли многие компании. Читать дальше →...

13. Check Point Getting Started R80.20. Licensing

Приветствую, друзья! И мы наконец-то добрались до последнего, заключительного урока Check Point Getting Started. Сегодня мы поговорим об очень важной теме — Лицензирование. Спешу предупредить, что данный урок не является исчерпывающим руководством по выбору оборудования или лицензий. Это лишь...

12. Check Point Getting Started R80.20. Logs & Reports

Добро пожаловать на 12-й урок. Сегодня мы поговорим о еще одной весьма важной теме, а именно о работе с логами и отчетами. Порой данная функциональность оказывается чуть ли не решающей при выборе средства защиты. Очень уж любят «безопасники» удобную систему отчетности и функциональный поиск по...

30-летний юбилей безудержной незащищённости

Когда «чёрные шляпы», – будучи санитарами дикого леса киберпространства, – оказываются особенно успешными в своём чёрном деле, жёлтые СМИ пищат от восторга. В результате мир начинает смотреть на кибербезопасность серьёзней. Но к сожалению не сразу. Поэтому, несмотря на всевозрастающее количество...

11. Check Point Getting Started R80.20. Threat Prevention Policy

Добро пожаловать на 11 урок! Если помните, то еще в 7 уроке мы упомянули, что у Check Point существует три типа Security Policy. Это: Access Control; Threat Prevention; Desktop Security. Мы уже рассмотрели большинство блейдов из политики Access Control, главная задача которых — контроль трафика или...

Сходка системных операторов точек сети «Medium» в Москве, 18 мая в 14:00 на Патриарших прудах

18 мая (суббота) в Москве в 14:00 на Патриарших прудах состоится сходка системных операторов точек сети «Medium». Мы верим в то, что Интернет должен быть политически нейтральным и свободным — те принципы, исходя из которых была построена всемирная сеть, — не выдерживают никакой критики. Они...

10. Check Point Getting Started R80.20. Identity Awareness

Добро пожаловать на юбилейный — 10-й урок. И сегодня мы поговорим о еще одном блейде Check Point — Identity Awareness. Еще в самом начале, при описании NGFW, мы определили, что для него обязательна возможность регулирования доступа на основе учетных записей, а не IP-адресов. Связано это в первую...

Кастомизируй это: настраиваем под себя телефоны Snom

По мере того, как электронные гаджеты превращались из дорогущей экзотики в массовые продукты, появлялось всё больше возможностей настраивать их под себя. Даже заполонивший после перестройки просторы СНГ китайский клон Casio под названием «Часы американские, фирмы Montana» имел 16 мелодий...