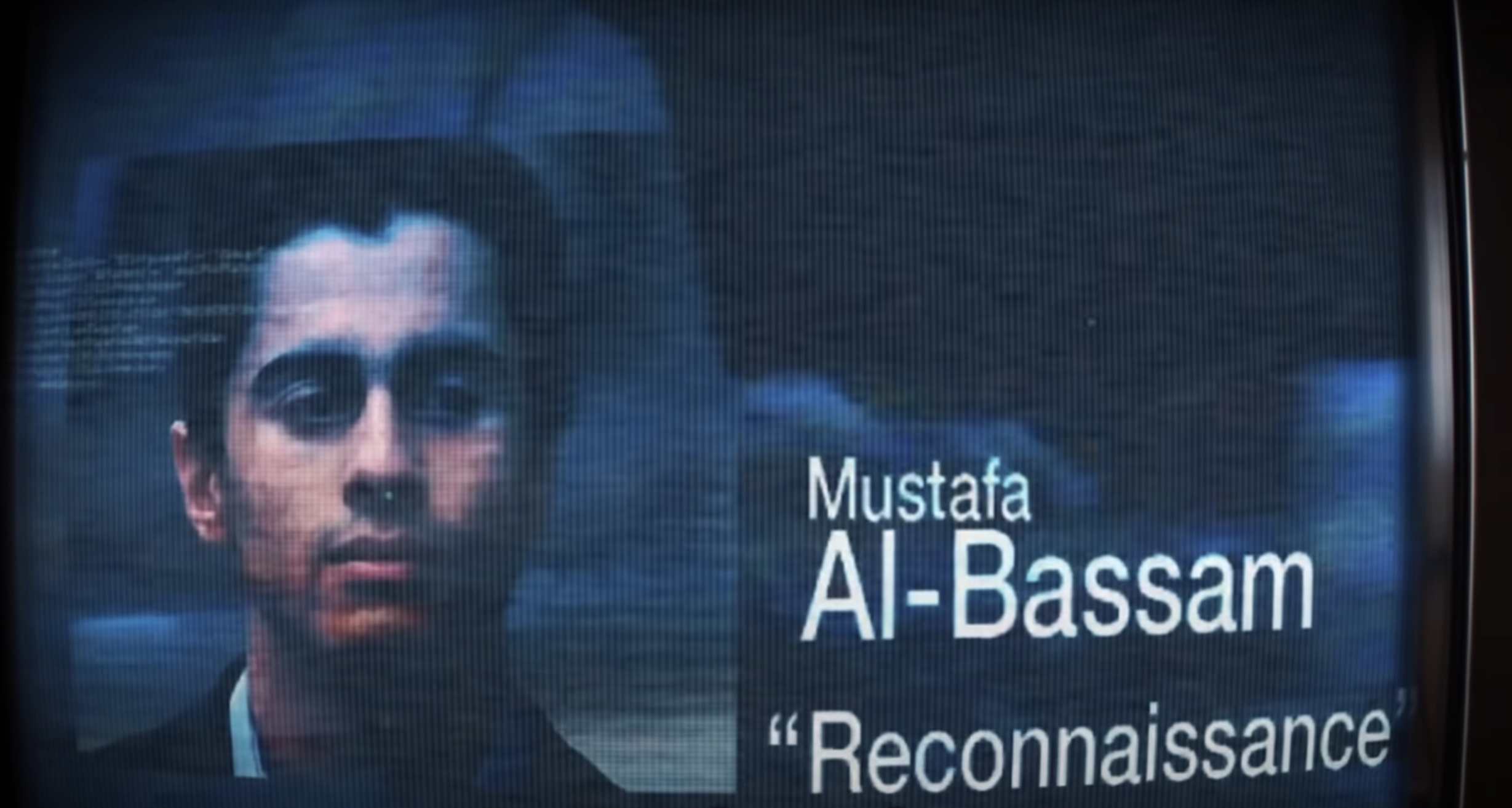

История 16-летнего подростка взломавшего ЦРУ

Подросток перехитривший правительство США. Эта история может показаться началом сюжета вымышленной истории о супергерое. Итак, как же у 16-летнего подростка получилось взломть ЦРУ. Новая звезда в мире хакерства Пока большинство детей его возраста играли в футбол, Мустафа аль-Бассам задавал начало...

О неуловимой киберпреступной группировке Mahagrass: RemCos, BadNews и CVE-2017-11882. Часть 1

Ежедневно в мире происходят сотни тысяч киберпреступлений, некоторые из них совсем незначительные, например, когда любопытный школьник устроил DDoS-атаку на сайт своей школы и вызвал кратковременные сбои в его работе, а некоторые из них насколько глобальны, что даже представить сложно. Скажем,...

Проблематика RaaS или почему вымогатель BlackCat так быстро прогрессирует

Приветствую, читатели. Не так давно в сети была обнаружена новая версия вымогателя BlackCat, и на этот раз злоумышленники начали использовать передовой инструмент под названием Munchkin. Он позволяет вредоносу развертываться из виртуальной среды на другие сетевые устройства. Теперь эта Кошка...

[Перевод] Вредоносная реклама на приложения для обмена сообщениями нацелена на китайских пользователей

Продолжающаяся кампания вредоносной рекламы нацелена на китайских пользователей, предлагая им популярные приложения для обмена сообщениями, такие как Telegram или LINE, с целью распространения вредоносного ПО. Интересно, что программное обеспечение, подобное Telegram, сильно ограничено и ранее было...

Клетка ХI. Иммунитет человека

Введение. Ранее в публикацииях о живой клетке мы дошли до описания живого организма. В организме человека размещаются системы органов, которые его образуют, и они были кратко рассмотрены в предыдущих публикациях. Пять из всех систем органов человека являются регулирующими (управляющими) важнейшие...

Шифровальщик Робин Гуда или как HardBit объявил войну страховым компаниям

Приветствую! Сегодня поговорим о вымогателе HardBit, который уже достаточно долгое время кошмарит всё мировое сообщество. Появившись в октябре прошлого года, вредонос уже успел нанести огромный ущерб мировому сообществу. Преступники, стоящие за этим вирусом, отличаются своим нетипичным подходом к...

Возвращение ботнета Mirai: насколько серьезна эта угроза?

Приветствую! Сегодня речь пойдет об одной очень интересной угрозе, которая способна действовать максимально скрытно при своей чудовищной эффективности. И имя этой угрозы — Mirai. С японского это слово переводится как «будущее» и создатели отнюдь не ошиблись, назвав этот ботнет именно так. Ведь для...

Древний вредонос снова набирает обороты — инжектор Smoke Loader и Wifi-Recon. Часть 1

Приветствую вас, читатели. Сегодня речь пойдет об очень древнем вирусе, который не только остается активным по сегодняшний день, но и постоянно совершенствуется, используя всё новые и новые методы компрометации как обычных пользователей, так и крупных компаний. И имя этому вредоносу — Smoke Loader....

Вспоминаем первые компьютерные вирусы: от шуточных игр до опасного кибероружия

Первые компьютеры стоили дорого, были огромными и доступны только крупным организациям. О защите информации никто не думал, ведь обмен данными происходил в закрытых сетях доверенными сотрудниками и заниматься этим кого попало не допускали. Однако уже в 1960-е годы стало понятно, что стоит...

Где больше вирусов: в интернете или на ободке унитаза?

Неразрешенная загадка человечества. Вопрос, ответа на который не знает искусственный интеллект и гугл. Ему посвящали жизнь древние мыслители, ломали голову Евклид и Аристотель. А ведь и правда, где? На первый взгляд может показаться, что вокруг нас на каждом кусочке поверхности проживают миллионы и...

Классификация вредоносного ПО на основе композиций и комбинирования

Классифицировать вредоносное ПО возможно по многочисленным схемам, начиная с анализа вредоносной нагрузки и заканчивая способами распространения. Тем не менее, в данном случае меня более волновала деструктуризация вредоносных ПО и их дальнейшее комбинирование. За счёт этого, был сформирован ещё...

А у вас в окнах дырки! Пентесты Windows-приложений: кейсы, инструменты и рекомендации

Привет, Хабр! Меня зовут Василий Буров, я — Senior Testing Engineer в департаменте Security Services «Лаборатории Касперского» и в общей сложности более 20 лет тестирую программное обеспечение. В том числе занимаюсь анализом защищенности информационных систем, то есть тестированием на...

О новой угрозе для Python разработчиков в 2023 году или ещё один вирус в пакете PyPi

Приветствую, читатели. Думаю, что для каждого, кто хоть раз в жизни интересовался темой программирования, знаком такой язык, как Python. Все-таки он самый популярный в мире на данный момент. И это неспроста, способствовали его популяризации универсальность и относительная простота в изучении. А...

Пиратский софт и его последствия: анализ самого старого и простого вирусного плацдарма в интернете. Часть 2

Приветствую, эта статья является логическим продолжением анализа самого старого вирусного плацдарма в интернете. В предыдущей публикации мы с вами рассмотрели в деталях одну из последних обнаруженных угроз — Raccoon Stealer. Но для подробного анализа его собрата, стиллера Vidar, банально не хватило...

Пиратский софт и его последствия: анализ самого старого и простого вирусного плацдарма в интернете. Часть 1

Распространение вирусного софта в сети с каждым годом становится все изощреннее и изощреннее, чего только злоумышленники не придумают, чтобы «заразить» ваше устройство: используют уязвимости, фишинг, USB‑jacking. Во всем этом динамичном развитии методологии заражений прослеживается одна лазейка,...

Вирусный дроппер TrueBot и его инфраструктура: история, разбор, анализ

Ещё в августе 2022 года исследователи по всему миру зафиксировали резкий всплеск заражений с помощью дроппера TrueBot. В статье разберёмся, откуда взялся этот вирусный загрузчик, как он работает и что делать, чтобы не стать его жертвой. Читать далее...

Анализируем трояны в популярных SSH-клиентах

Весной 2022 года северокорейская хакерская группировка Lazarus начала распространение троянизированных SSH клиентов с открытым исходным кодом для создания бэкдоров в сферах развлечения, обороны и медицины. Жертвами первой волны этой атаки стали инженеры и специалисты технической поддержки,...

«Вас взломает первый освободившийся оператор»: программы-вымогатели и их жертвы

Первые хакеры были просто любопытными ребятами, которые хотели посмотреть, как выйти за пределы документированных возможностей технологии. Но с популяризацией и развитием персональных компьютеров «любопытство» хакеров становилось всё менее безобидным и преследовало уже личную выгоду. В 80-х годах...

Назад