ИИ в собственном SOC’у: мечтают ли руководители центров мониторинга кибератак об электроаналитиках

Тематика искусственного интеллекта, зародившаяся еще в 60-х годах, сейчас переживает просто сумасшедший бум. Компьютеры обыгрывают шахматистов и поклонников Го, порой точнее врача ставят диагнозы, нейронные сети (на этот раз не имеющие отношения к умам трех инженеров техподдержки) всерьез пытаются...

[Из песочницы] Как без особых знаний воровать пароли

1. Предисловие Этот материал подготовлен в ознакомительных целях, показать простые и, возможно, интересные вещи, а так же как с их помощью легко создать относительно мощный инструмент под свои нужны. Я обычный студент и все что будет в этой статье — мои личные наработки и опыт. Читать дальше →...

[Из песочницы] Как без особых знаний воровать пароли

1. Предисловие Этот материал подготовлен в ознакомительных целях, показать простые и, возможно, интересные вещи, а так же как с их помощью легко создать относительно мощный инструмент под свои нужны. Я обычный студент и все что будет в этой статье — мои личные наработки и опыт. Читать дальше →...

Обсуждение: почему популярный видеохостинг все чаще удаляет контент с хакерскими руководствами

Разработчики YouTube изменили политики работы сервиса и блокируют видео, посвящённые эксплойтам цифровых сервисов. Обсуждаем реакцию ИТ-сообщества и рассказываем, кто пострадал. Читать дальше →...

Обсуждение: почему популярный видеохостинг все чаще удаляет контент с хакерскими руководствами

Разработчики YouTube изменили политики работы сервиса и блокируют видео, посвящённые эксплойтам цифровых сервисов. Обсуждаем реакцию ИТ-сообщества и рассказываем, кто пострадал. Читать дальше →...

Security Week 46: микрофоны, лазеры и безопасность обучаемых машин

Про взлом умных колонок на расстоянии с использованием лазера на прошлой неделе написали почти все СМИ (новость, сайт проекта, научное исследование, пост на Хабре). Тема и правда привлекательная: такой хак в стиле фильмов про Джеймса Бонда. Исследователи из университетов США и Японии показали, как...

Security Week 46: микрофоны, лазеры и безопасность обучаемых машин

Про взлом умных колонок на расстоянии с использованием лазера на прошлой неделе написали почти все СМИ (новость, сайт проекта, научное исследование, пост на Хабре). Тема и правда привлекательная: такой хак в стиле фильмов про Джеймса Бонда. Исследователи из университетов США и Японии показали, как...

(Без)опасный онлайн-банкинг: исследование веб-ресурсов банков России и мира

Мы решили повторить масштабную исследовательскую работу 2015 года и проанализировали безопасность веб-ресурсов ведущих банков мира. Онлайн-банкинг с тех пор стал не просто более распространённым, а даже повсеместным явлением. Действительно, это быстро и удобно, но насколько безопасно? Следуют ли...

(Без)опасный онлайн-банкинг: исследование веб-ресурсов банков России и мира

Мы решили повторить масштабную исследовательскую работу 2015 года и проанализировали безопасность веб-ресурсов ведущих банков мира. Онлайн-банкинг с тех пор стал не просто более распространённым, а даже повсеместным явлением. Действительно, это быстро и удобно, но насколько безопасно? Следуют ли...

Операция TA505, часть четвертая. Близнецы

Продолжаем рассказывать о деятельности хакерской группировки TA505. Всем известная фраза «новое — это хорошо забытое старое» как нельзя лучше подходит в качестве эпиграфа к очередной главе повествования о группе TA505. Правда, в этот раз «старое» не столько «забыто», сколько переработано и...

Операция TA505, часть четвертая. Близнецы

Продолжаем рассказывать о деятельности хакерской группировки TA505. Всем известная фраза «новое — это хорошо забытое старое» как нельзя лучше подходит в качестве эпиграфа к очередной главе повествования о группе TA505. Правда, в этот раз «старое» не столько «забыто», сколько переработано и...

[Из песочницы] Как мошенники делают это. Инструменты обмана

Привет, меня зовут Олег. Я отвечаю за платежные риски в Tinkoff.ru. Социальная инженерия вышла на первое место в способах кражи денег со счетов и карт физлиц. С помощью психологических приемов мошенники вводят клиентов в заблуждение с целью наживы. Классическая схема такого мошенничества — когда...

[Из песочницы] Как мошенники делают это. Инструменты обмана

Привет, меня зовут Олег. Я отвечаю за платежные риски в Tinkoff.ru. Социальная инженерия вышла на первое место в способах кражи денег со счетов и карт физлиц. С помощью психологических приемов мошенники вводят клиентов в заблуждение с целью наживы. Классическая схема такого мошенничества — когда...

[Перевод] Рекомендации Microsoft по отключению срока действия паролей: следствия и выводы

Как вам уже известно, Microsoft поменял своё руководство по политикам срока действия паролей. В мае 2019 года они разместили пост в своем блоге с пояснениями этого решения. Эксперты в сфере кибербезопасности знают, что среднестатистический человек имеет пароль, который удобно вводить, и поэтому его...

[Перевод] Рекомендации Microsoft по отключению срока действия паролей: следствия и выводы

Как вам уже известно, Microsoft поменял своё руководство по политикам срока действия паролей. В мае 2019 года они разместили пост в своем блоге с пояснениями этого решения. Эксперты в сфере кибербезопасности знают, что среднестатистический человек имеет пароль, который удобно вводить, и поэтому его...

Информационная безопасность ЦОД

О том, какие меры принимаются для обеспечения информационной безопасности (ИБ), вы читали не один раз. Любой уважающий себя айтишник с лёгкостью назовёт 5-10 правил ИБ. Cloud4Y же предлагает поговорить про информационную безопасность дата-центров. Читать дальше →...

Информационная безопасность ЦОД

О том, какие меры принимаются для обеспечения информационной безопасности (ИБ), вы читали не один раз. Любой уважающий себя айтишник с лёгкостью назовёт 5-10 правил ИБ. Cloud4Y же предлагает поговорить про информационную безопасность дата-центров. Читать дальше →...

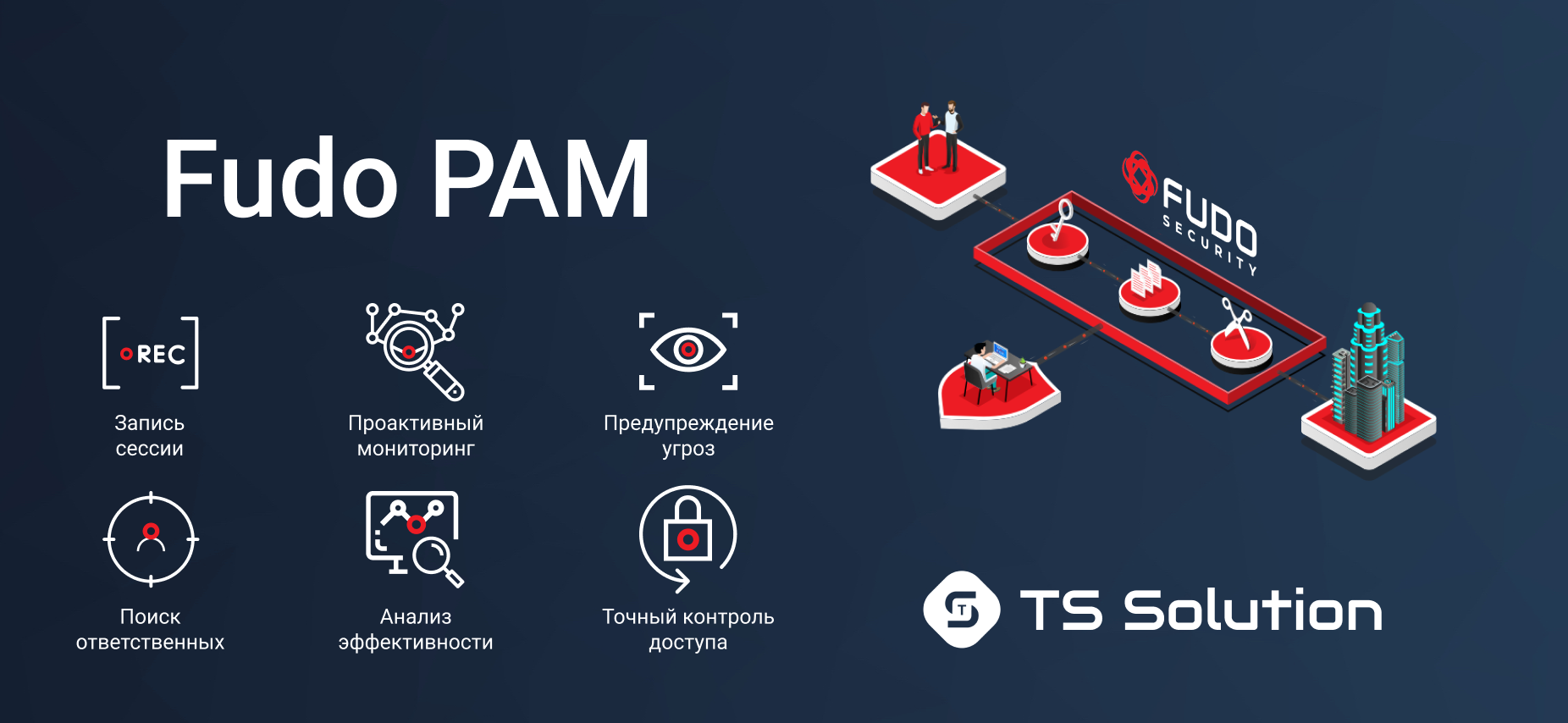

Privileged Access Management как приоритетная задача в ИБ (на примере Fudo PAM)

Есть довольно интересный документ CIS Controls, который рассматривает Информационную безопасность с применением принципа Парето (80/20). Этот принцип гласит, что 20% защитных мер дают 80% результата с точки зрения защищенности компании. Ознакомившись с этим документом многие “безопасники”...