Мошенничество? Атака на IT компании

Начиналось всё как у всех, пишет якобы директор, пытается что-то узнать про коллектив и, ... и всё на этом. Никакие "капитаны ФСБ/МВД/ТСЖ" не позвонили, никто в госизменене не обвинил, никакой подозрительной активности на счетах не было. Что это было?...

Как один опытный разработчик за три дня потерял аккаунт в Телеграме, а второй чуть не перевел «другу» 100 тысяч рублей

Коллеги из ИБ-отдела финансовой организации рассказали нам, как недавно атаковали их ИТ-специалистов — эту статью мы написали вместе с CISO, который активно участвовал в расследовании. Кажется, что ИТ-специалиста должны лучше разбираться в интернет-мошенничестве из-за специфики работы, но навыки...

Мошенники. Вектор атаки на айтишников через LinkedIn

Кажется, только что испытал на себе новый вектор атаки на айтишников. Почему думаю, что на айтишников? Потому что через LinkedIn и, очевидно, с айтишников есть, что взять. Читать далее...

Фальшивые криптокошельки в официальном каталоге Ubuntu — индикатор более серьёзной угрозы

Через официальный каталог приложений Ubuntu Snap некоторое время распространялся фейковый криптокошелёк, средства с которых сразу переводились на сторонний адрес. У одного из пользователей удалось увести 9,84 BTC. Это типичная supply chain attack, один из самых опасных видов атак. Он предполагает...

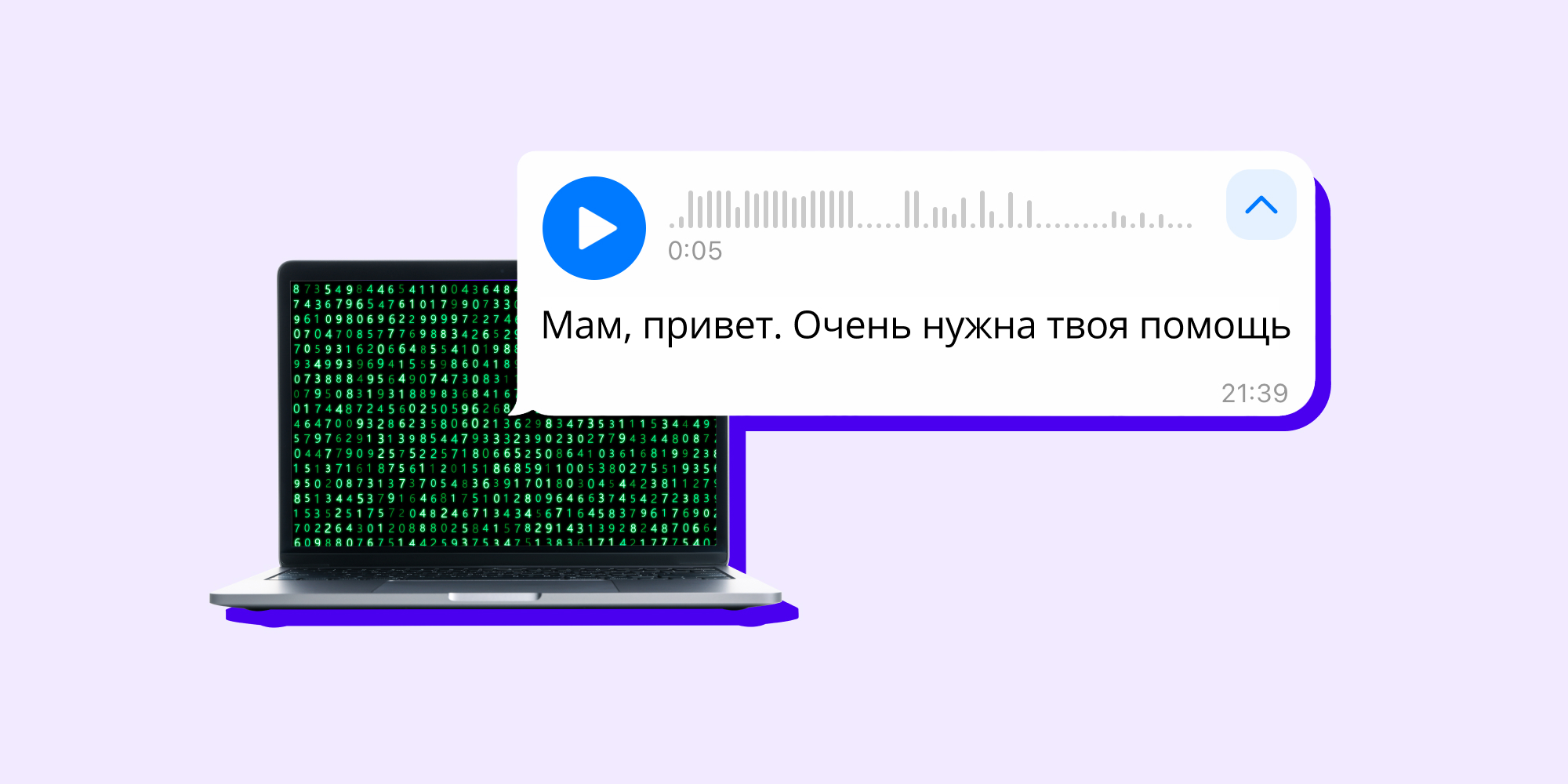

Deepvoice = Deep Trouble. Новая схема атаки с помощью генерации голоса знакомых и коллег

В начале 2024 года в России появилась новая схема атак на людей — в ней злоумышленники вымогают деньги голосами родственников и друзей, а в корпоративных фродах — голосами руководителей. Генерация голоса уже замечена в схеме Fake Boss, схеме с поддельным фото банковской карты и схеме угона аккаунта...

Использование информационно-телекоммуникационных сетей в преступных целях

Статья посвящена не преступлениям, связанным с нарушениями целостности, доступности и конфиденциальности информации, а именно распространению преступных действий через информационно-телекоммуникационные сети. Будут рассмотрены лишь некоторые из способов использования сети Интернет и других...

От подрядчика с любовью, или Топ-5 фишинговых тем

Привет, Хабр! С вами Екатерина Косолапова. Я занимаюсь аналитикой в Positive Technologies и сегодня хочу поговорить с вами про фишинг. Этот вид мошенничества никогда не устаревает, киберпреступники любят его до слез, и в 2023 году почти половина всех успешных атак на организации была проведена с...

Магия вне Хогвартса: как повышать ИБ-грамотность сотрудников

Сумрачная картинка: большое помещение, мало света. Стол и рядом стул, на котором сидит человек. Он работает за ноутбуком. Чувствую его усталость: он сегодня уже долго работает. Его что-то отвлекает: письмо. Электронное письмо. Он нажимает на ссылку, но ничего не появляется на экране. Всё в порядке....

Когда пользователь устал, или как хакеры обходят MFA

В начале января от действий скамера пострадала Mandiant — ИБ-дочка Google. Злоумышленник взломал аккаунт компании в Twitter* и использовал его для криптографического мошенничества. Оказалось, что в инциденте виноваты сотрудники Mandiant и некий «переходный период». Специалисты банально запутались в...

Может ли быть уязвимость в дизайне, контенте и CSS и разбор такой уязвимости(?) на Госуслугах

Кажется, что уязвимость - штука техническая, но на Госуслугах есть интересная комбинация уязвимостей (ну или, скажем, черт, особенностей) в сфере CSS, дизайна, юзабилити, которые мошенники используют в социальной инженерии. Узнал я про это из вот этого ролика на ютубе -...

Старые песни о главном и pig butchering

Забавно, но факт, как спустя многие годы мы наступаем на одни и те же грабли. И когда всё-таки наступит тот момент, когда эти сельскохозяйственные инструменты закончатся на нашем пути? Или мы, по крайней мере, начнём их замечать? Как я уже не раз упоминал в своих статьях, меня всегда интересовали...

Совмещаем социнженерию и технический пентест

Тестирование на проникновение является неотъемлемой частью проверки защищенности корпоративной сети. Без пентеста невозможно объективно оценить риски и построить эффективную систему защиты. О техническом пентесте написано большое количество статей, рассматривающих различные варианты реализации...

О главных киберугрозах 2022 года: массовые утечки, взлет популярности вайперов и межотраслевые последствия

Специалисты Positive Technologies проанализировали актуальные киберугрозы 2022 года. Общее количество инцидентов увеличилось на 21% по сравнению с 2021 годом. Одними из главных тенденций стали увеличение числа инцидентов, связанных с веб-ресурсами, появление вайперов, а также усиление межотраслевых...

[Перевод] BEC-атака века. Как корпорации поделились миллионами с киберпреступником

Привет, Хабр! Мы с очередным рассказом из подкаста Darknet Diaries – историей про кибемошенника по имени Эвалдас Римасаускас, которому удалось украсть миллионы у Facebook* и Google. История того, как он заставил корпорации оплачивать фейковые счета Quanta Computer, широко известна. В статье – ее...

Социальная инженерия глазами жертвы

Простые правила, которые помогут вовремя распознать фишинговые атаки и избежать их последствий, а также краткий обзор основных видов таких атак Мы провели более 20 успешных проверок, в которых использовалась социальная инженерия. Раз за разом один результат – удивление и фраза «мы знали о таком, но...

[Перевод] Борьба с инсайдерством как борьба с сомалийскими пиратами

Нашли еще одно интересное интервью в подкасте Darknetdiaries и перевели его для вас. Тема выпуска – инсайдерские риски. Героиня – Лиза Форте, партнер Red Goat Cyber Security. Она профессионально проводит учения по информационной безопасности и занимается разработкой программ защиты от...

Социальная инженерия в 2022 году: все еще актуальна?

Социальная инженерия в общем своем понимании подразумевает под собой метод получения необходимой конфиденциальной информации, различного рода доступов к ресурсам или сети компании посредством психологической манипуляции человеком. Основными типами атак социальной инженерии остается фишинг,...

150+ хакерских поисковых систем и инструментов

Все таргетированные хакерские атаки начинаются с разведки. Социальные инженеры, красные команды и отдельные пентестеры также собирают информацию о своих целях перед тем, как перейти к активным действиям. Им помогают десятки инструментов и хаков. Под катом ссылки на некоторые из них. Пост состоит из...

Назад