Денежный вопрос: обсуждаем затраты на Bug Bounty с Лукой Сафоновым

Награда за обнаружение багов разного уровня зависит от сектора и типа уязвимости. Активнее всего с программами Bug Bounty работают IT-компании, онлайн-сервисы, сфера услуг, торговля, финансовые организации и блокчейн-проекты. Средняя сумма вознаграждения может составить: критический уровень...

Фишинг «фичи» Телеграма

Телеграмм старается быть безопасным, но как написано в их BugBounty программе, социальная инженерия - вне скоупа. В этом я с ними абсолютно согласен. Но они считают, что под это попадают и все небезопасно реализованные функции, которые могут использоваться только для социальной инженерии. В этом...

Как начать заниматься багхантингом веб-приложений. Часть 3

В предыдущих статьях (первая, вторая) мы рассматривали несколько типов уязвимостей на примерах устаревших версий реального программного обеспечения, рассказывали о базовом инструментарии при занятии багхантингом, о багбаунти-программах, их правилах, скоупе и исключениях. В заключительной части...

Как за неделю превратить Open redirect в RCE

В этой статье я расскажу вам о том, как ровно год назад я связал в цепочку несколько проблем безопасности для достижения Удаленного выполнения кода (RCE) на нескольких серверах компании VK. Я постарался описать свои шаги в подробностях, так как мне самому, как постоянному читателю отчетов по...

Бумажек — меньше, денег — больше: почему багхантеру полезно быть самозанятым?

Ожидание багхантера: компании повально выпускают программы bug bounty — только успевай чекать скоуп, находить баги и следить за СМС о поступлении выплат. Реальность: выход компании на bug bounty пока что занимает много времени, а вознаграждения получить сложно — сплошные бумажки, ожидание ответа...

Инструкция: как открыть программу баг-баунти и не облажаться

Перед тем как написать этот пост, я расспросил знакомых из разных IT-компаний и столкнулся с полярными мнениями. Одни горячо топили за bug bounty и говорили, что это чуть ли не лучший способ поддерживать безопасность (правда часто оказывалось, что программу открыли еще до их найма), другие уверены,...

Как начать заниматься багхантингом веб-приложений

Компании могут проверять свои продукты, сервисы или инфраструктуру на реальность взлома разными способами: это и пентест, и редтиминг, и bug bounty. Дыры в программном обеспечении могут обернуться убытками для компаний и компрометацией персональных данных (а иногда и финансовыми потерями) для...

[Перевод] Путаница зависимостей. Как я взломал Apple, Microsoft и десятки других компаний

С тех пор как я начал учиться программировать, я восхищаюсь уровнем доверия, который мы вкладываем в простую команду, подобную этой: pip install package_name В некоторых языках программирования, таких как Python, это простой, более или менее официальный способ установки зависимостей для ваших...

Охота за ошибками, Blind-XSS и лисьи хитрости

Лисы знают толк в охоте :) Многие наверняка уже слышали о BugBounty, поиске уязвимостей с вознаграждениями и сопутствующих историях об этом. Я, как один из «охотников за ошибками», начал свой путь чуть больше года назад на площадке HackerOne. За это время мне удалось многое узнать о различных видах...

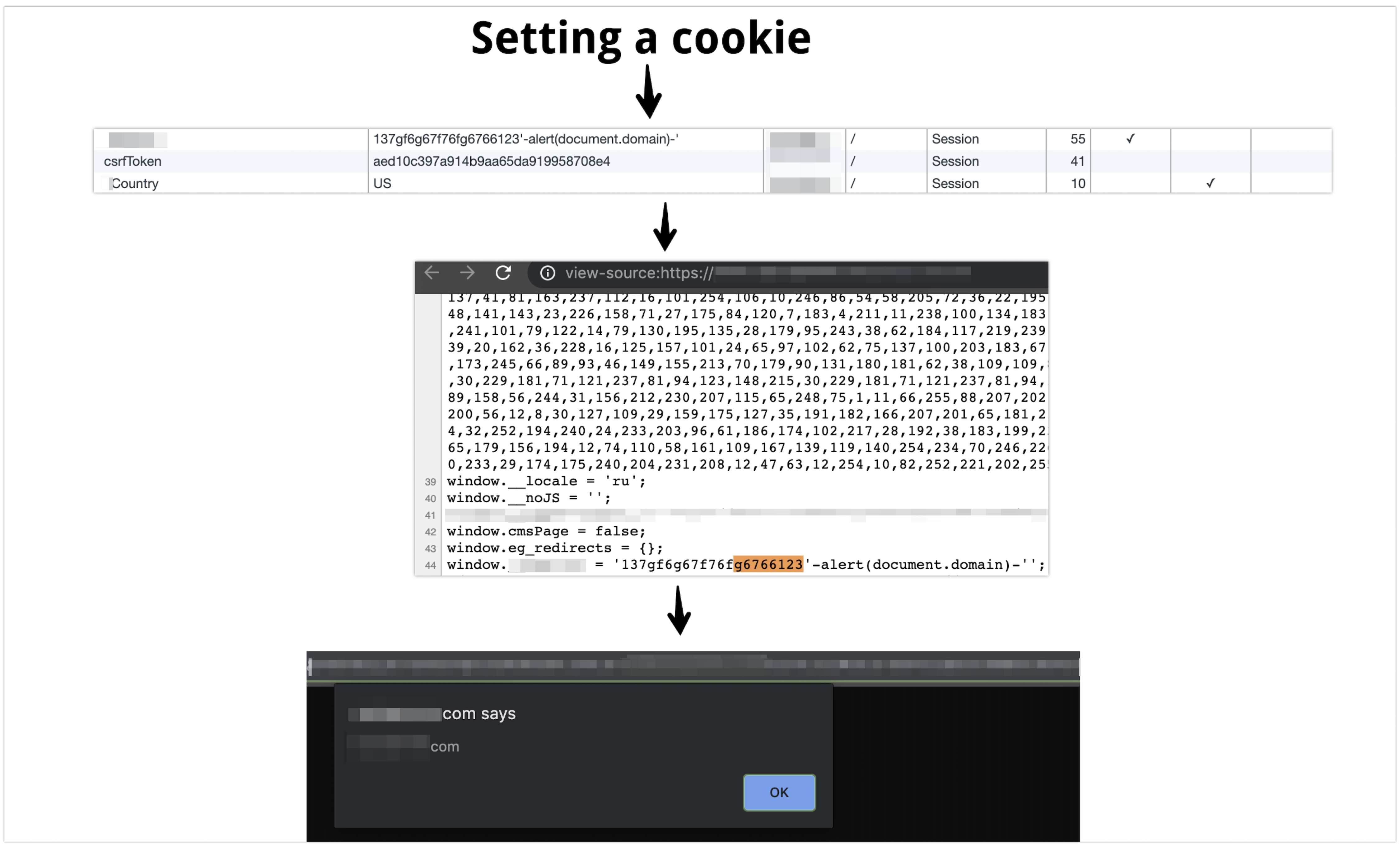

Эксплуатация cookie-based XSS | $2300 Bug Bounty story

⠀Уже на протяжении довольно длительного времени я охочусь за уязвимостями на платформе HackerOne, выделяю некоторое количество времени вне основной работы, чтобы проверить любимые и новые программы. Бесчисленное количество раз приходилось натыкаться на cookie-based XSS уязвимость, которая и станет...