Никому нельзя верить на слово в безопасной разработке, или Еще один взгляд на SCA

Захожу я в английский клуб. Там все сидят, выпивают, в карты играют. Смотрю — в очко режутся! Сел я за столик, взял карты. У меня — 18. А мой соперник говорит: «20». Я ему: «Покажи!». А он мне: «Мы, джентльмены, верим друг другу на слово». И вот тут-то мне поперло. Но в ИБ так не пройдет, нужна...

Обеспечение безопасности на выделенных серверах: очистка следов с xDedic и специализированным батником

Храните ли вы важные данные на выделенных серверах? Узнайте, как обеспечить их безопасность с помощью двух мощных инструментов: xDedic Log Cleaner и «специализированный батник». Эта статья расскажет вам, как эти программы могут помочь в очистке следов вашей активности на сервере, обеспечивая вашу...

Удалить нельзя эксплуатировать: как мы нашли уязвимость в установщике Битрикс

Методология тестирования на проникновение предполагает разделение поиска уязвимостей на несколько этапов. Один из первых этапов заключается в поиске легаси с известными уязвимостями, популярных мисконфигов и других low hanging fruits на периметре. Их эксплуатация проста и зачастую не требует от...

LayerSlider WordPress CVE-2024-2879

WordPress - самый популярный CMS для создания сайтов. Поэтому появление уязвимостей в различных плагинах затрагивает множество пользователей по всему миру. Усугубляет общую картину и тот факт, что во многих плагинах отсутствует автоматическое обновление версий. Не исключением стал и плагин...

JetBrains TeamCity CI/CD CVE-2024-27198

В феврале 2024 года группа исследователей уязвимостей Rapid7 выявила уязвимость, затрагивающую сервер JetBrains TeamCity CI/CD и представляющую собой обход аутентификации в веб-компоненте TeamCity. Уязвимость получила идентификатор CVE-2024-27198 и балл CVSS равный 9,8 (критический). Наличие...

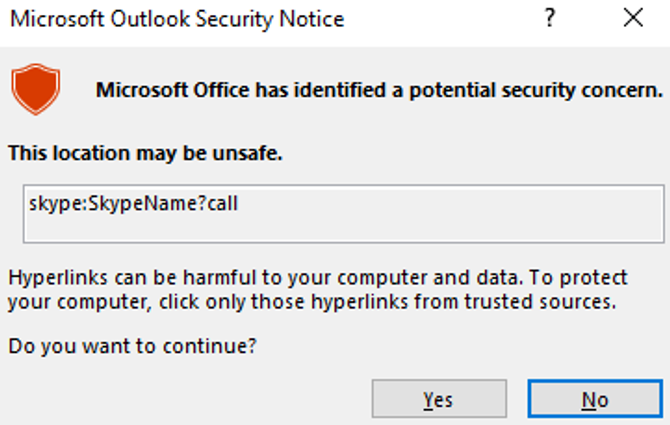

Microsoft Outlook Remote Code Execution CVE-2024-21413

13 февраля 2024 года компания Microsoft выпустила предупреждение для своих пользователей о критической уязвимости в пакете Office, которая позволяет злоумышленникам удаленно выполнять вредоносный код. Уязвимость затрагивает несколько продуктов Microsoft Office, включая приложения 365 Enterprise,...

CVE-2024-1709 и массовая атака на медицинские учреждения США

В данной статье рассказывается о 0-day уязвимости CVE-2024-1709, позволяющей обойти аутентификацию и получить неограниченный доступ к серверам и компьютерам, которые управляются с помощью ПО удаленного рабочего стола ConnectWise ScreenConnect. Данное ПО повсеместно используется в медицинских и...

Популярно о кибербезопасности. Что такое эксплойт нулевого дня?

Простым языком и общими фразами! …...

Трагические микрозаймы, украденные креды: какие Android-зловреды мы обнаружили в официальных маркетах

Один из основных принципов защиты мобильного устройства от киберугроз — загружать приложения только из официальных маркетов, таких как Google Play или Apple App Store. Однако несмотря на то, что софт проходит множество проверок перед публикаций, это не гарантирует, что пользователь не столкнется с...

Комбинаторный ядерный взрыв: что грозит системе инвентаризации уязвимостей CVE в 2024 году

Если вы занимаетесь программированием или, скажем, системным администрированием уже не первый год, то вы наверняка видели аббревиатуру "CVE" в статьях или новостях об информационной безопасности. База CVE (Common Vulnerabilities and Exposures) — это самая известная и популярная в мире база данных...

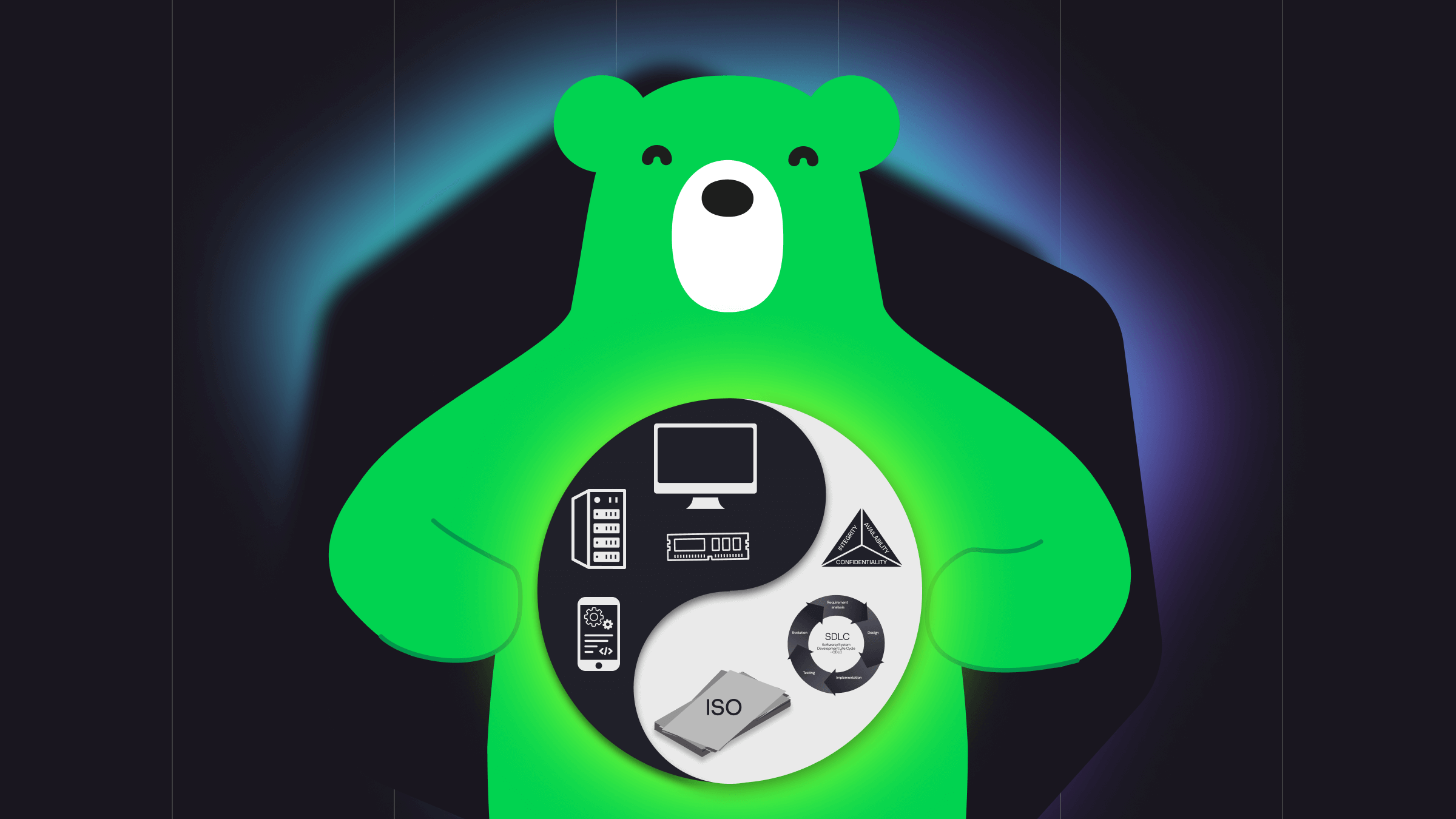

ИБ и ИТ, давайте жить дружно. Вот как это возможно

Безопасность во многих компаниях стоит особняком. Вместо того чтобы беспокоиться о качестве вашего продукта, безопасники твердят о ГОСТах и ISO, о разных сертификациях и авторизационных протоколах — вещах важных, но вне фокуса основного архитектора. При этом их деятельность «подрывает»...

CVSS 4.0: аналитический обзор новой версии популярного стандарта

Всем привет! В эфире команда Cyber Analytics Positive Technologies. В компании мы занимаемся разработкой методологии результативной кибербезопасности и подготовкой консалтинговых отчетов по проектам, связанным с проведением тестирований на проникновение и анализом защищенности. Мы сделали обзор...

История одной уязвимости в Google Chrome

Эта статья посвящена уязвимости, которую мне удалось обнаружить в браузере Google Chrome в конце прошлого года, а также рассказывает об истории её возникновения. Уязвимость существовала в течение продолжительного периода и была устранена 31 октября 2023 года. Компания Google оценила её в 16000$...

Может ли быть уязвимость в дизайне, контенте и CSS и разбор такой уязвимости(?) на Госуслугах

Кажется, что уязвимость - штука техническая, но на Госуслугах есть интересная комбинация уязвимостей (ну или, скажем, черт, особенностей) в сфере CSS, дизайна, юзабилити, которые мошенники используют в социальной инженерии. Узнал я про это из вот этого ролика на ютубе -...

Разговор с реверс-инженером из PT Алексеем Усановым о его специализации и создании книги по реверс-инжинирингу

Это первый материал по «ИТ‑Пикнику», проходившему 2 сентября 2023 года. Будет отдельный обзорный материал мероприятия, а пока хочу представить интервью с руководителем направления исследований безопасности аппаратных решений компании Positive Technologies (РТ) Алексеем Усановым. Осматривая стенды...

Как начать заниматься багхантингом веб-приложений. Часть 3

В предыдущих статьях (первая, вторая) мы рассматривали несколько типов уязвимостей на примерах устаревших версий реального программного обеспечения, рассказывали о базовом инструментарии при занятии багхантингом, о багбаунти-программах, их правилах, скоупе и исключениях. В заключительной части...

Hello, it's me, Zerologon: разоблачение секрета аутентификации

Привет! Меня зовут Лера, я младший аналитик-исследователь киберугроз в компании R-Vision. В этой серии статей я хочу поделиться исследованием уже не новой , но согласно статистике все еще применяемой в атаках критической уязвимости CVE-2020-1472 или Zerologon, которая позволяет атакующему изменить...

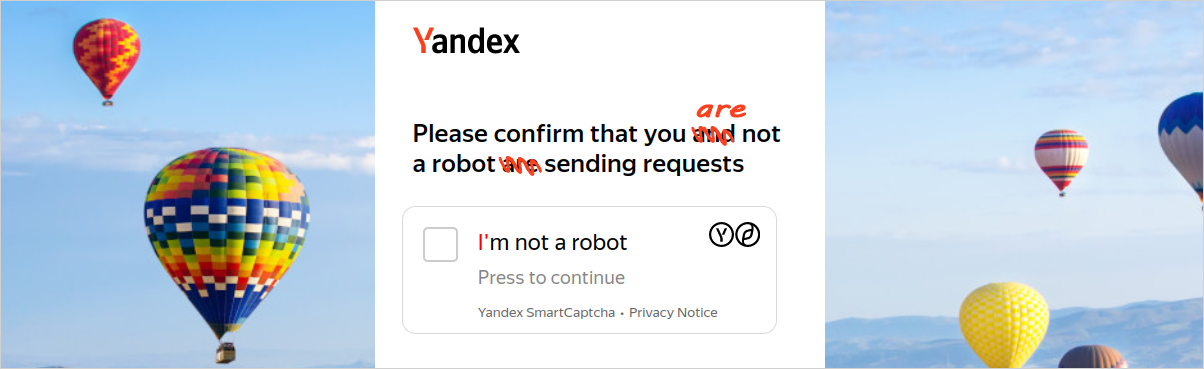

Open Redirect на Яндексе. Часть вторая

А вы уверены, что вы не робот? Капча это проверит! Здравствуйте, дорогие хабровчане. Это вторая часть статьи про уязвимость Open Redirect страницы аутентификации Яндекса. Первая часть здесь. На этот раз я расскажу, как получилось сделать честный редирект на внешний ресурс. Важное примечание: я...

Назад