Респонс по да Винчи: как мы перевернули систему работы security-аналитика и что из этого вышло

Как обычно происходит стандартное реагирование в SOC? Получил аналитик оповещение об инциденте от какой-то системы безопасности, посмотрел логи SIEM, чтобы собрать дополнительные данные, уведомил заказчика и составил для него короткий отчет о произошедшем. А что дальше? А дальше — переключился на...

Расследование инцидента по утечке данных сайта www.infotecs.ru

Всем привет! Сегодня мы расскажем об инциденте, связанном с утечкой данных CMS «1С-Битрикс: Управление сайтом» сайта www.infotecs.ru и о том, как проводилось расследование. Читать далее...

Расщепляем Malware PDF. Практический разбор фишинга на примере GetPDF от Cyberdefenders.com

Привет, Хабр! Меня зовут Антон, я ведущий инженер по ИБ в компании R-Vision, принимаю активное участие в развитии экспертизы в части расследования инцидентов и реагирования на них. А в свободное время я увлекаюсь расследованиями в направлении Digital Forensics & Incident Response (DFIR), Malware...

У нас кибератака. Что делать?

Краткое руководство о том, как обнаружить атаку на внутреннюю инфраструктуру компании раньше всех и правильно отреагировать на нее Число кибератак стремительно растет: если раньше их количество исчислялось десятками в месяц, сейчас насчитывают тысячи инцидентов только за одну неделю: «Касперский»...

Производство же работает, зачем нам эти сказки про хакеров? Или реальные киберинциденты в промышленности

Когда к руководителю предприятия приходят специалисты по информационной безопасности с целью согласовать бюджет на проведение работ или внедрение системы защиты, первый вопрос, который появляется у руководителя: «Сколько это стоит?». ИБшники называют сумму и в ответ получают утверждение, что это...

Защита от атаки REvil на Kaseya в действии: опыт избежавших шифрования

Казалось бы, что еще можно написать про атаку REvil на Kaseya? Но еще кое-что можно. И сегодня мы расскажем о том, как происходит защита от подобных атак еще на том этапе, когда природа поражения была неизвестна. Данный пост построен на основе данных защиты решений Acronis и содержит информацию о...

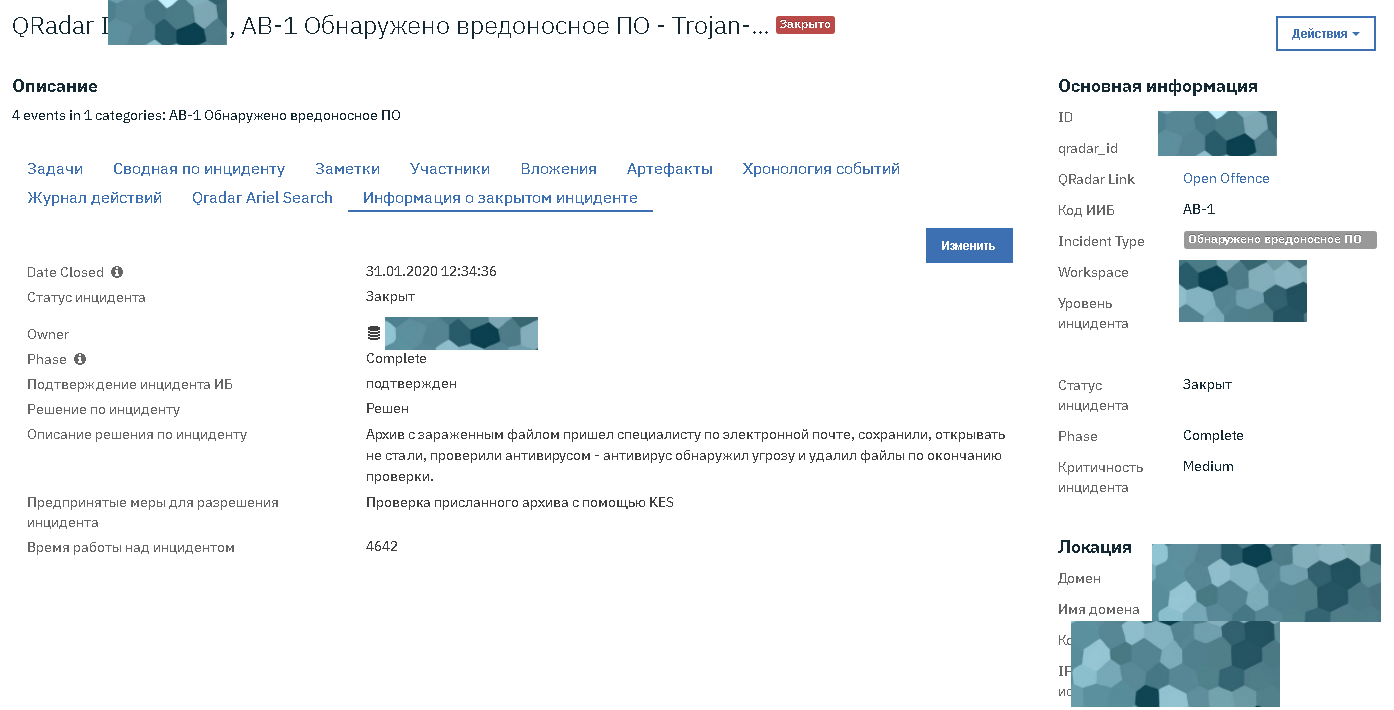

Платформа автоматизированного реагирования на инциденты ИБ

Представьте себе обычный ситуационный центр по ИБ в крупной компании. В идеальном мире софт детектирует подозрительную активность, и команда «белых хакеров» начинает стучать руками по клавиатуре. И так происходит раз в месяц. В реальном мире это сотни ложноположительных срабатываний и усталые...