Шпаргалка по криптографии: что делать, если попал в проект с криптографами

Решили помочь аналитикам, менеджерам проектов и другим людям, которым нужно быстро освоить или вспомнить базовые понятия криптографии. Возможно, вы пытаетесь подготовиться к собеседованию в компанию, которая занимается разработкой продуктов в сфере криптографической защиты информации, но раньше вы...

Ликбез по распространенным Client-Side уязвимостям

В этой статье мы покажем: как в разных ситуациях манипулировать веб-сайтом таким образом, чтобы он передавал пользователям вредоносный JavaScript. как скомпрометировать администратора сайта, отправив ему личное сообщение; как атаковать разом всех пользователей при помощи комментария под статьей;...

Формы и форматы при обучении пользователей основам ИБ на примере темы паролей

Повышение киберграмотности пользователей, кибергигиена, основы безопасного поведения в Сети, повышение осведомлённости сотрудников… и куча других названий, под которыми скрывается боль сотрудников отдела информационной безопасности. Внезапно оказывается, что регламенты и должностные инструкции –...

Игра на опережение: как NGFW-как-сервис поможет в кибервойне

Борьба за кибербезопасность с каждым днем становится все более напряженной для компаний, и иметь представление о ее основных инструментах сегодня нужно не только специалистам по информационной безопасности. Данная статья – попытка рассказать в упрощенной форме об одном из таких инструментов, а...

[Перевод] Эксплойтинг браузера Chrome, часть 2: знакомство с Ignition, Sparkplug и компиляцией JIT в TurboFan

В моём предыдущем посте мы впервые погрузились в мир эксплойтинга браузеров, рассмотрев несколько сложных тем, которые были необходимы для освоения фундаментальных знаний. В основном мы изучили внутреннюю работу JavaScript и V8, разобравшись, что такое объекты map и shape, как эти объекты...

Системы классификации и оценки уязвимостей информационных систем: какие они бывают и зачем нужны

В отчете по результатам пентеста каждой уязвимости присваивается определенный класс опасности. Это не субъективная оценка, она основывается на общепринятых методиках. О них сегодня и поговорим. Расскажем, как принято классифицировать и оценивать уязвимости информационных систем и объясним, зачем...

Как составить и рассчитать бюджет стартапа на кибербезопасность

Бастион не собирает статистику по расходам на ИБ на российском рынке, но мы помогаем заказчикам формировать бюджеты на кибербезопасность, так что нам часто задают вопросы на эту тему. Сразу хочется поделиться ссылкой на толковый ликбез, но вместо грамотных рекомендаций поисковики выдают сотни...

[Перевод] Эксплойтинг браузера Chrome, часть 1: введение в V8 и внутреннее устройство JavaScript

Cегодня браузеры играют жизненно важную роль в современных организациях, поскольку всё больше программных приложений доставляется пользователям через веб-браузер в виде веб-приложений. Практически всё, что вы делаете в Интернете, включает в себя применение веб-браузера, а потому он является одним...

Коротко о даркнете. Почему его не стоит считать чем-то плохим

Dark Web (даркнет) многими воспринимается как нечто плохое. Однако это не так. Даркнет — это, скорее, продвинутый и более защищённый аналог привычного нам интернета. Да, там можно найти незаконный контент, но есть и ресурсы, которые используются в мирных целях. Мы подготовили небольшую ликбезную...

Наглядно о фишинге в 2020 году на примере зоны RU

Пандемия определённо внесла коррективы во многие, если не во все, сферы деятельности человека. Не обошёл коронавирус и мошенников. В СМИ часто можно встретить фразу «волна мошенничества». И это действительно так. Я взял массив зарегистрированных доменов в зоне RU за прошлый год и проанализировал их...

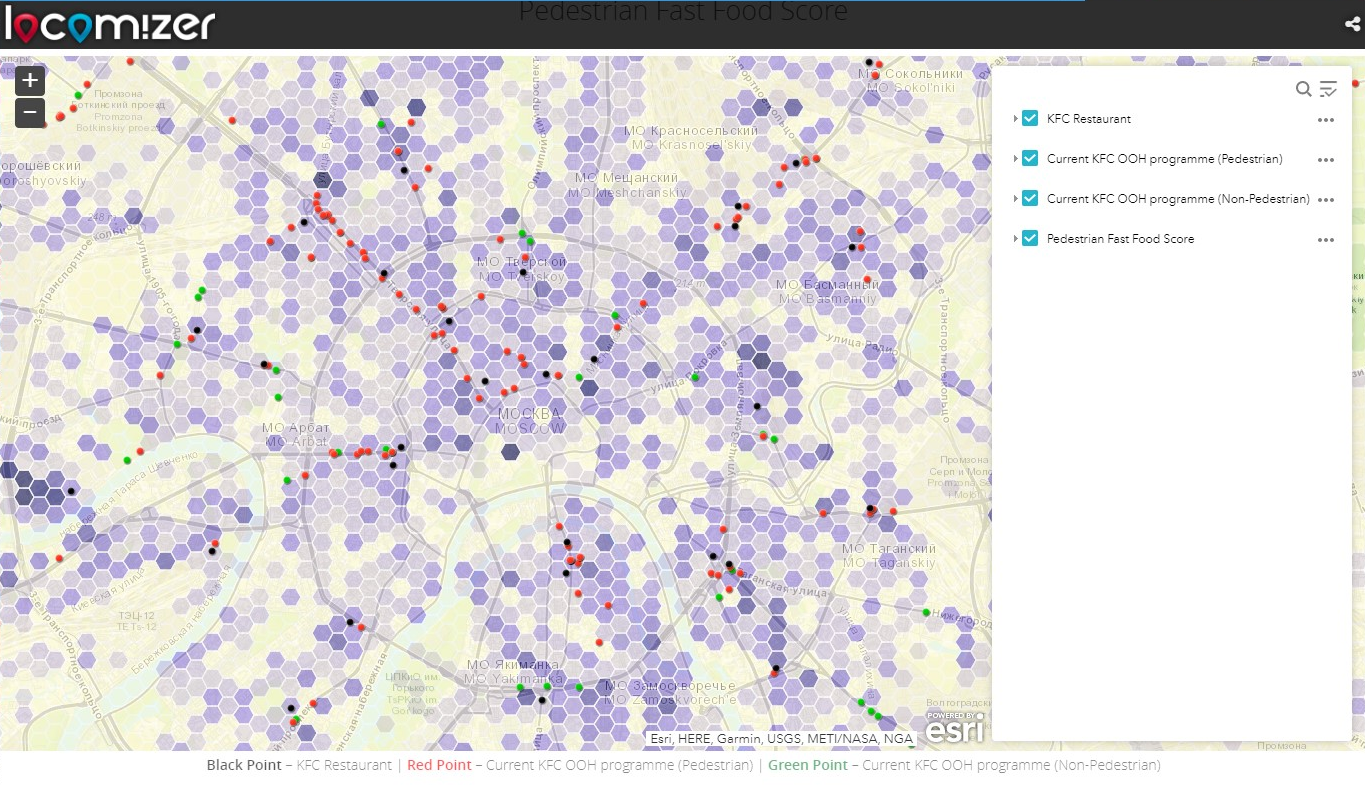

[кейс Locomizer] Какие знания можно на самом деле извлечь из анонимизированного датасета с координатами пользователей

Данная статья является частью серии «Кейс Locomizer», см. также • Как мы за два года ускорили расчёт тепловой карты в 20000 раз (послезавтра) • Открываем One Ring — инструментарий для гибкой конфигурации сложных процессов обработки данных на Spark в облаке (скоро) Здравствуйте. Недавно издание The...