Делаем из смартфона рацию Push-To-Talk, вызываем диспетчера или подаём SOS одним нажатием. Обзор XCover7 и MIL-STD-810H

Самое первое защищённое устройство (rugged device) Samsung появилось в далёком 2011 году. С виду укреплённый корпус и заменяемая батарея, что продлевает жизнь смартфона, но всё не так просто. Линейка rugged моделей создана для снижения расходов бизнеса при эксплуатации смартфонов в долгосрочной...

Больше чем математик. Кумир, учитель, вдохновитель

Впервые шла рядом с человеком, при виде которого окружающие перешептывались, радостно восклицали и оборачивались. Самые смелые здоровались и просили сфотографироваться. «Маткульт‑привет!», — звучало постоянно при встрече с нами. Привет Хабр, сегодня я расскажу про лекцию Алексея Савватеева, которую...

Анализ миллионов писем к Чёрной Пятнице

Туризм и образование переживают подъём, как и СМИ....

«Невероятные приключения» итальянского бренда в России: рост в 400 раз за 5 лет в D2C

«Такие же как русские, только весёлые» — говорят про итальянцев. Но российский ритейл — не место для шуток. История продвижения, достойная оваций....

[Перевод] MomBoard: E-Ink дисплей для родственника с амнезией

Моя матушка страдает амнезией, и примерно два года назад я поставил у неё дома E-Ink дисплей, чтобы упростить ей самостоятельную жизнь. В итоге этот дисплей прекрасно работает по сей день, и я решил поделиться основными моментами его настройки для тех, кому он может пригодиться в похожих ситуациях....

VPN Протоколы: Обзор Самых Популярных

С ростом угроз конфиденциальности и постоянными ограничениями в интернете использование VPN стало нормой для многих пользователей. Однако за простотой подключения скрываются технические особенности, которые могут существенно повлиять на пользовательский опыт. Один из ключевых факторов — это выбор...

Spark_news: Владельцы тысячи российских торговых центров могут столкнуться с банкротством

...

Зачем нужен сертифицированный WAF и когда его стоит использовать? Обзор и настройка файрвола веб-приложений

Привет, Хабр! Меня зовут Иван Коробов, я ведущий инженер по информационной безопасности в Selectel. В этой статье познакомимся с WAF: узнаем, что это такое и в каких случаях его применение обязательно. Также разберемся, как этот инструмент использовать с продуктами Selectel. Читать дальше →...

Spark_news: Компания «Яндекс» приобрела сервис NewPay

...

Demis Group: Как новому мобильному оператору выделиться на рынке: кейс Demis Group и «ВТБ Мобайл»

...

Зачем нужны метрики работы с инцидентами в Security Operations Center: объясняем на примере из «Властелина колец»

Одной из важных и сложных задач, решаемых центром кибербезопасности (Security Operations Center, SOC), является оценка последствий киберинцидентов (уже наступивших или тех, которые вот-вот наступят). Это позволяет присваивать инциденту приоритет и реагировать в соответствии с ним. Но куда труднее...

Microsoft угодила под тотальное антимонопольное расследование в США

Федеральная торговая комиссия США начала антимонопольное расследование в отношении Microsoft, сообщило агентство Bloomberg. По данным источников агентства, комиссия направила компании подробный запрос на предоставление информации, касающейся лицензирования программного обеспечения,...

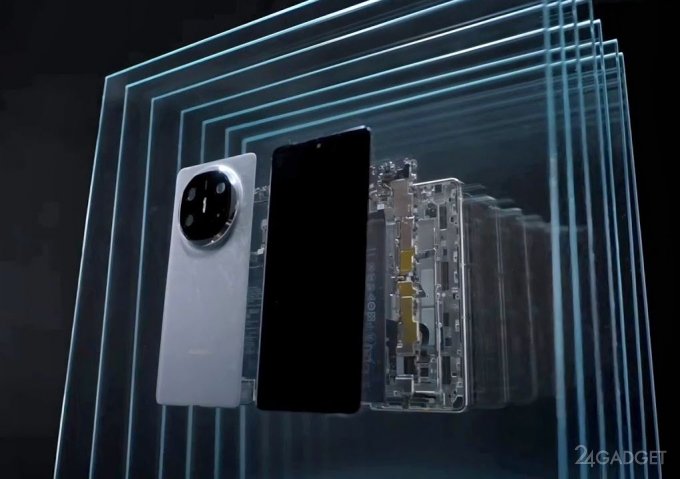

HUAWEI Mate X6 проверили на прочность и эффективность охлаждения (видео)

Тонкий корпус складного смартфона HUAWEI Mate X6 может показаться хрупким. Чтобы показать обманчивость этого впечатления, компания выпустила проморолик, демонстрирующий испытания прочности компонентов гаджета. Заодно производитель рассказал, чем примечательна система охлаждения новинки....

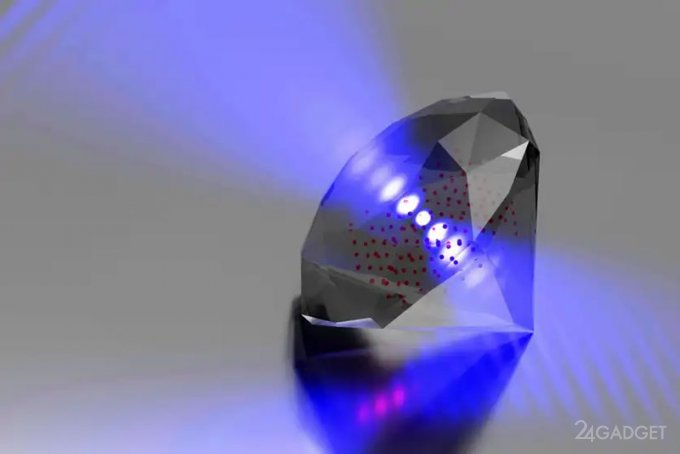

Китайцы придумали навечно записывать данные в алмазах

В журнале Nature Photonics вышла статья, в которой учёные из Университета науки и технологий Китая в Хэфэе представили технологию высокоплотной оптической записи с возможностью хранения данных в течение миллионов лет. На один алмазный оптический диск размерами с обычный DVD поместится в 10 000 раз...

Три слона, на которых держится логирование в Windows

Продолжаем наш цикл статей о типах и методах работы сборщиков данных с конечных точек, или, как принято их называть – агентов. В первой статье мы познакомились с этой сущностью и изучили основные нюансы сбора данных с их помощью. Так как мы в рамках разработки своих продуктов занимаемся и...

Практическое расследование инцидентов в облачных средах: самые наглядные кейсы в 2024 году

Киберинциденты в облаках отличаются своей спецификой: источников угроз больше, классические векторы атак и техники сочетаются с тонкостями cloud computing, но зато гораздо проще собирать артефакты для расследований. При этом со стороны может показаться, что самым значимым риском для облачных...

[Перевод] Полное руководство по поиску уязвимостей с помощью Shodan и Censys

Содержание: - Важность разведки - Что такое поисковые системы, что такое Shodan и Censys? - Основные операторы поиска - Продвинутые операторы поиска - Более интересные способы использования - Заключение Читать далее...

Китайская криптография. Анализ проприетарного протокола MMTLS из WeChat

Изображение из документации протокола MMTLS Академическая исследовательская группа Citizen Lab из университета Торонто провела первый публичный анализ протокола шифрования MMTLS на предмет безопасности и конфиденциальности. Это основной протокол приложения WeChat, которым пользуется более 1,2 млрд...

Назад