Кастомизируй это: настраиваем под себя телефоны Snom

По мере того, как электронные гаджеты превращались из дорогущей экзотики в массовые продукты, появлялось всё больше возможностей настраивать их под себя. Даже заполонивший после перестройки просторы СНГ китайский клон Casio под названием «Часы американские, фирмы Montana» имел 16 мелодий...

Security Week 19: уязвимости в IP-камерах, GPS-трекерах и беспроводных мониторах

За неделю подобралось сразу несколько новостей на тему «что еще не так с IoT» (предыдущие выпуски: 1,2,3). Уязвимости были обнаружены в веб-интерфейсе для GPS-трекеров, в сетевых видеокамерах D-Link и аналогичных устройствах разных производителей из Китая, и даже в ЖК-панелях с беспроводным...

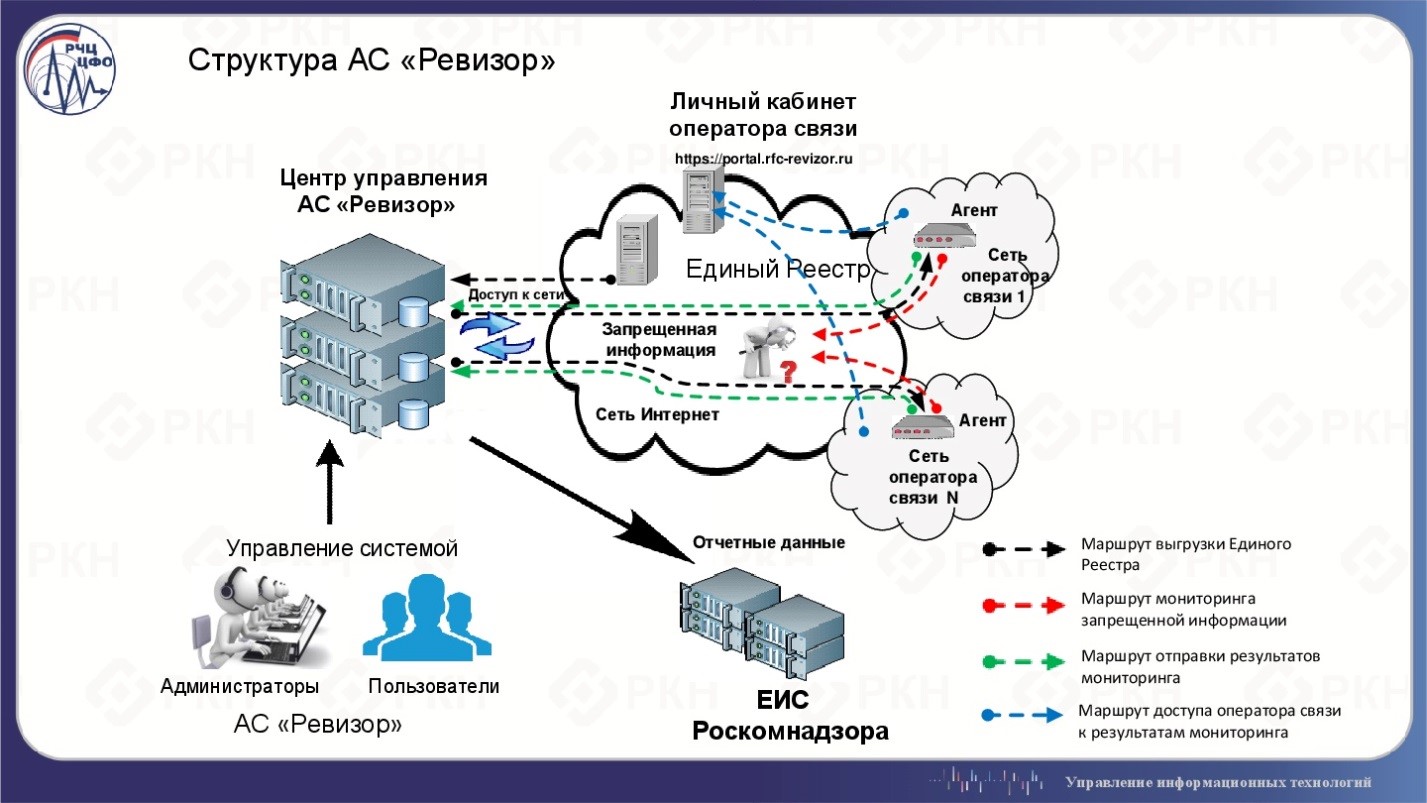

Сосчитаем агентов «Ревизор»

Не секрет, что за контролем блокировок по списку запрещённой информации в России следит автоматизированная система «Ревизор». Как это работает неплохо написано вот в этой статье на Habr, картинка оттуда же: Непосредственно у провайдера устанавливается модуль «Агент Ревизор»: Модуль «Агент Ревизор»...

Изучаем Adversarial Tactics, Techniques & Common Knowledge (ATT@CK). Enterprise Tactics. Часть 11

Командование и управление (Command and Control) Ссылки на все части: Часть 1. Получение первоначального доступа (Initial Access) Часть 2. Выполнение (Execution) Часть 3. Закрепление (Persistence) Часть 4. Повышение привилегий (Privilege Escalation) Часть 5. Обход защиты (Defense Evasion) Часть 6....

9. Check Point Getting Started R80.20. Application Control & URL Filtering

Добро пожаловать на 9-й урок! После небольшого перерыва на майские праздники мы продолжаем наши публикации. Сегодня мы обсудим не менее интересную тему, а именно — Application Control и URL Filtering. То, ради чего иногда Check Point и покупают. Нужно заблокировать Telegram, TeamViewer или Tor? Для...

Новые правила анонимности мессенджеров

Неприятная новость, которую мы столько ждали. Сегодня, 5 мая, на территории Российской Федерации вступили в силу новые правила идентификации пользователей мессенджеров по номеру телефону. Соответствующее постановление правительства было опубликовано 6 ноября 2018 года. Читать дальше →...

Valve Index — обзор нового VR сета

Неделю назад компания Valve наконец официально анонсировала свой новый VR сет Valve Index. Некоторое время назад мы уже видели слитые в сеть фотографии прототипа шлема, а также тизер от Valve, демонстрирующий регулятор IPD на шлеме, но теперь доступна более полная информация, исходя из которой...

Сегодня многие популярные аддоны для Firefox перестали работать из-за ужесточения политики безопасности

Здравствуйте, уважаемые хабровчане! Сразу хочу предупредить, что это — моя первая публикация, так что прошу сразу оповещать обо всех замеченных проблемах, опечатках и прочем. Утром, как обычно, я включил ноутбук и начал неспешный сёрфинг в своем любимом Firefox (релизный 66.0.3 x64). Внезапно утро...

Как условно-бесплатные VPN-провайдеры продают ваши данные

Привет, Хабр. Мы к вам с новостью: бесплатных VPN не бывает. Вы платите всегда — просмотром рекламы или собственными данными. Для апологетов базовой идеи об анонимности в интернете последний способ оплаты особенно неприятен. Проблема в том, что продавать или передавать информацию о вас третьим...

[Из песочницы] История небольшого исследования легаси-кода

Хорошо, когда в команде есть кто-то более опытный, кто покажет что и как надо делать, какие грабли и за каким углом подстерегают, и где скачать лучшие чертежи велосипедов за 2007 год на DVD. Эта история о том, как желаемое было выдано за действительное, что получилось в результате, и как был...

Под белым флагом пост, или Как я спас ваш видеокурс от появления на трекере

Привет, Хабр! Хм, у меня такое чувство, будто мы уже встречались… Ах, да. Вот же тот пост, где мы лампово обсудили, приемлемо ли мониторить окружение, ограничивать пользователя в количестве устройств для просмотра, предоставлять исполняемые файлы вместо оплаченных видео и по-другому всячески...

[Из песочницы] Qbot возвращается. Varonis представила подробный анализ банковского трояна Qbot

Исследовательская группа по безопасности Varonis обнаружила и исследовала глобальную кибератаку, использующую новый штамм вредоносного программного обеспечения Qbot. Кампания активно нацелена на американские корпорации, но поразила сети по всему миру — с жертвами по всей Европе, Азии, России и...

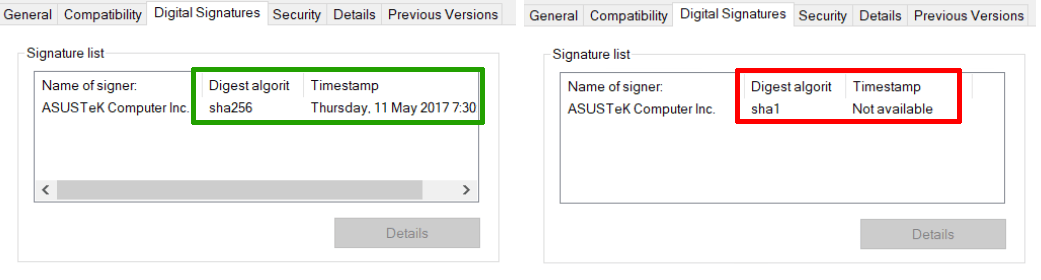

Security Week 18: атака ShadowHammer в деталях

В конце марта издание Motherboard опубликовало статью о потенциальном взломе инфраструктуры компании Asus. Получив частичный доступ к ресурсам компании, злоумышленники смогли распространить среди клиентов, установивших утилиту Asus Live Update для своевременной загрузки новых драйверов, подписанную...

Когда стены недостаточно. Как защитить конечные точки

Думаете, самое важное в компании — обеспечить безопасность корпоративного сетевого периметра и серверной инфраструктуры? Это правда лишь отчасти: создать защищенный периметр сейчас в принципе невозможно, только если в компании не применяются строжайшие правила ИБ, «белый список» сайтов,...

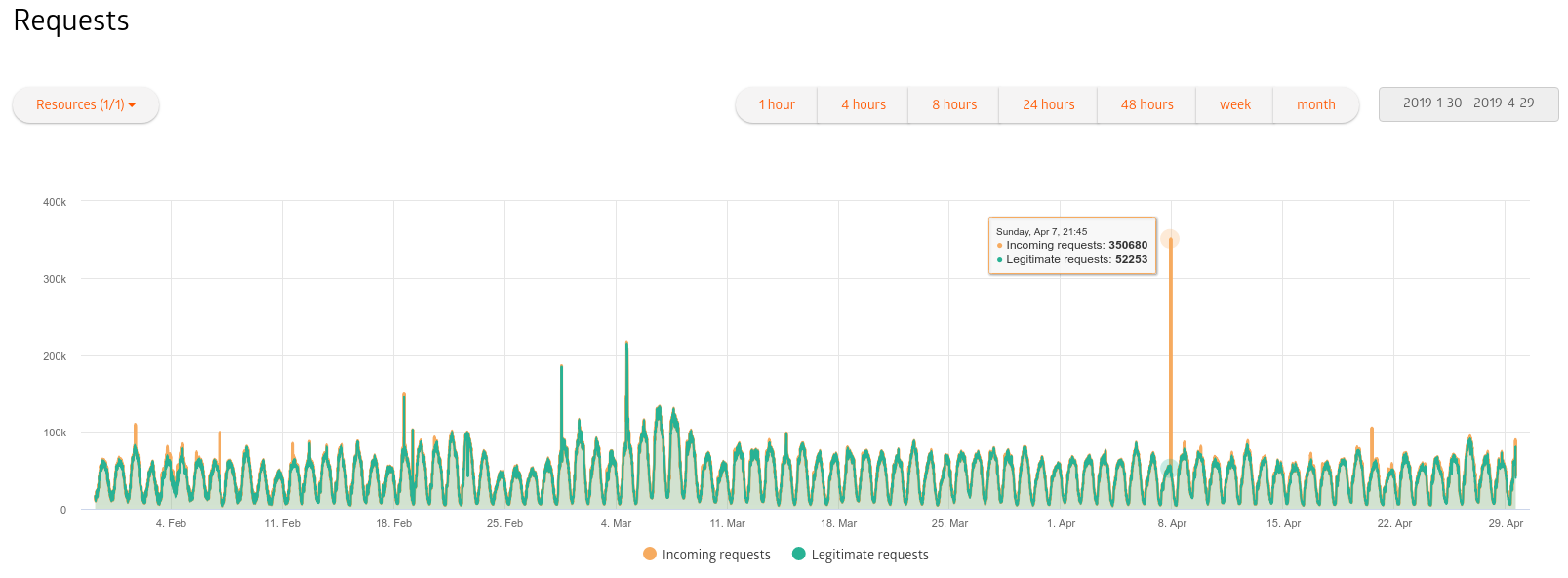

Что есть что и кто есть кто на рынке защиты от DDoS

«Мальчик, который делал нам сайт, уже настроил защиту от DDoS». «У нас же стоит защита от DDoS, почему сайт лег?» «Сколько-сколько тысяч хочет Qrator?» Чтобы нормально отвечать на такие вопросы заказчика/начальника, неплохо бы знать, что скрывается за названием «защита от DDoS». Выбор сервисов...

Summ3r 0f h4ck: стажировка Digital Security 2019

Digital Security, одна из крупнейших консалтинговых компаний в области ИБ, приглашает на программу летней стажировки «Summ3r 0f h4ck» в Санкт-Петербурге. Summ3r 0f h4ck пройдёт с 15 июля по 15 августа 2019 года. Приём заявок продлится до 30 мая (включительно). Количество мест ограничено. Читать...

Комментарии к изменениям в ФЗ №149-ФЗ «Об информации, информационных технологиях и о защите информации»

Добрый день, коллеги! Сегодня хочу высказаться о новом законопроекте порожденном Минкомсвязи России. Заранее прошу прощения за огромные объемы законодательного текста, поскольку приведу интересные отрывки в виде цитат. Чтобы уважаемые читатели не затрудняли себя поиском законопроекта в...

[Из песочницы] Получение ip с помощью php

В моём случае получение делится на 3 этапа. 1. Получение IP 2. Отправка IP (в моём случае через Telegram) 3. Редирект клиента 1 этап Читать дальше →...