Не становитесь безопасниками

Мир информационной безопасности манит своей романтикой: борьба со злом, защита данных, хакерские трюки. Но за ширмой героических будней скрывается изнурительная работа, горы рутины и постоянный стресс. Эта статья — не хвалебная ода профессии, а откровенный разговор о ее темной стороне. Возможно, в...

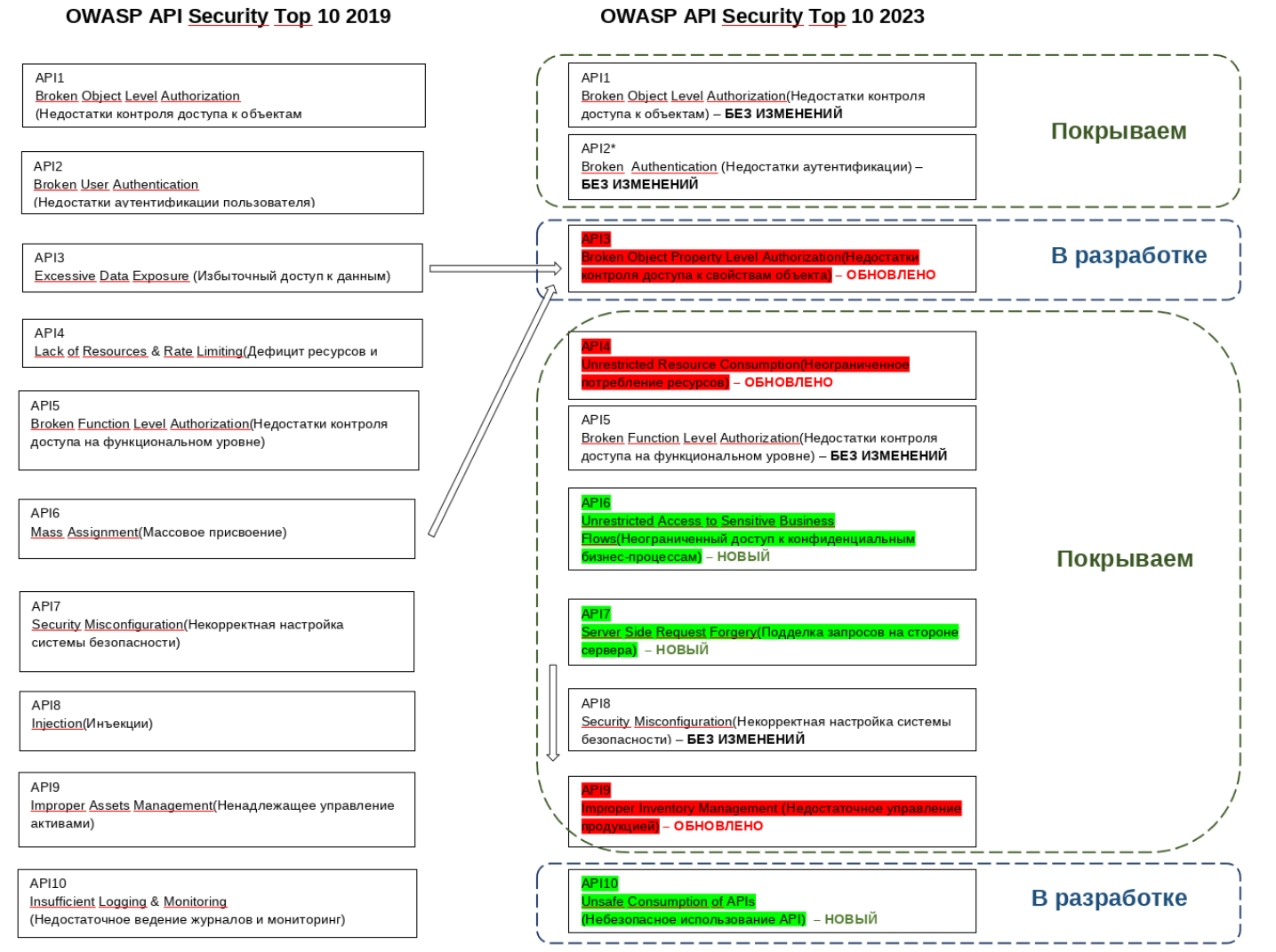

Новые угрозы в OWASP API Security Top 10

Всем привет! Сегодня мы будем говорить о новых рисках в OWASP API Security Top 10, что плохого они нам обещают и что со всем этим можно сделать. В 2023 году некоммерческая организация OWSAP обновила свой отчёт и выпустила новую версию 2023. По сравнению с 2023 годом, перечень рисков претерпел...

Сказ о том, как пентестеры трафик скрывают

Наша команда проводит много red-team-проектов и, как следствие, постоянно имеет дело с различными системами мониторинга сетевого трафика. Вопрос «Как не спалиться?» в такой работе почти так же важен, как проникновение в инфраструктуру. Поэтому сегодня я хочу поговорить о маскировке сетевого трафика...

Лучшие бесплатные ресурсы для изучения этичного хакинга и кибербезопасности

Информационная безопасность (ИБ) или кибербезопасность – это одна из самых важных и актуальныхобластей современной науки и технологий. В условиях постоянного развития интернета, киберпреступности и глобальной информатизации, специалисты по информационной безопасности востребованы как никогда. ИБ...

Удаленный доступ с помощью Континент TLS

По статистике Positive Technologies за 2020 год в 100% компаний выявлены нарушения регламентов информационной безопасности. Среди всех нарушений в 64% компаний используются незащищенные протоколы. Незащищенный протокол означает, что данные передаются без шифрования и не имеют защиты от...

Кто витает в облаках, или Как хакеры атакуют MSP-провайдеров

Допустим, вы решили грабить банки. На дворе 2024-й и вы не спали в криокамере 50 лет, поэтому вряд ли пойдете искать револьвер и чулок на голову. Самый логичный путь — стать киберпреступником (или одуматься). Но можно пойти еще дальше — атаковать банки не точечно, а оптом. Достаточно взломать...

Проблематика RaaS или почему вымогатель BlackCat так быстро прогрессирует

Приветствую, читатели. Не так давно в сети была обнаружена новая версия вымогателя BlackCat, и на этот раз злоумышленники начали использовать передовой инструмент под названием Munchkin. Он позволяет вредоносу развертываться из виртуальной среды на другие сетевые устройства. Теперь эта Кошка...

Опыт использования трех уровней защиты технологии акустической заморозки. Патентная. Техническая. Отсутствие публикаций

Делимся опытом защиты свой разработки. Опыт не универсален. Кому-то подойдет, а кому-то нет. Крупные корпорации рассчитывают на суды. И на свои бюджеты на суды. А если ты не корпорация? Тогда ищи другие пути. Читать далее...

Основано на реальных событиях: как шифровальщики ведут переговоры и что советуют жертвам

Программы-вымогатели — одна из главных киберугроз для российских компаний. Только в прошлом году, по данным F.A.C.C.T., количество атак шифровальщиков на бизнес увеличилось в 2,5 раза. В некоторых случаях суммы выкупа достигали 321 млн рублей. Мы изучили реальные переписки с вымогателями за...

20 DLP-систем для информационной защиты компании

Нарастание угроз утечки информации требует применения специализированных программных продуктов для защиты корпоративных сетей — DLP-систем. Благодаря внедрению подобного ПО, снижается риск потери данных, и повышается уровень информационной безопасности. Продвинутые системы способны обеспечить...

По шагам: подход к киберустойчивости на практике

Сегодня кажется, что безопасность – это вопрос высоких затрат и непрерывной гонки за новыми средствами защиты. Но многочисленные инструменты и решения не гарантируют безопасности, ведь в мире информационных угроз нет универсальной таблетки или коробки, способной обеспечить полную защиту — здесь...

Программист-шантажист или как мы чуть не лишились бизнеса по анонимному просмотру Инстаграм сторис

Всех с новым 2024 годом. Сегодня история "пятничная", развлекательно-познавательная. Произошла она с нами в середине осени 2023 года. Мы уже третий год разрабатывали продукты для нашего мини-бизнеса. Команда насчитывала 5 человек, в том числе Максим, наш бэкэнд-программист, который в том числе и...

Инфобез в компаниях: обучать или не обучать?

Привет, Хабр! Нас давно занимает вопрос, как в компаниях обстоят дела с информационной безопасностью в IT. Так что мы решили спросить у пользователей Хабра: что там у вас с ИБ? Читать далее...

Как малому бизнесу защитить свои цифровые данные

Я создаю индивидуальные CRM системы для различных видов бизнеса более 10 лет. За время работы с различными компаниями я выработал набор рекомендаций, которые я даю людям далеким от сферы ИТ, для того чтобы они могли обезопасить себя, свой бизнес и свои данные. Эти рекомендации собственник бизнеса...

Анализируем домен компании с помощью OSINT

В начале сентября мы перенесли облако NGcloud на новый домен. Перед миграцией проанализировали домен с помощью инструментов OSINT. Зачем? Потому что из сведений о домене хакеры могут добыть массу информации: начиная от данных владельца и заканчивая внутренними документами компании. В этой статье...

Защищай, но проверяй. Как самостоятельно защитить СУБД от взлома

Всем привет! На связи Александр Матвиенко, руководитель группы защиты от утечек информации в компании «Инфосистемы Джет». То, что с безопасностью даже очень популярных сервисов и продуктов не все в порядке, писать нет смысла — все и так читают новости. Несмотря на то, что внешних предпосылок для...

Безопасность K8s: защита кластеров в Сloud Containers от VK Cloud и Luntry

Благодаря широкой совместимости и большому количеству встроенных функций Kubernetes позволяет выстроить надежную систему безопасности и мониторинга. Но «из коробки» пользователям почти ничего недоступно. Если остро стоит вопрос безопасности, отдельные инструменты нужно активировать и подключать,...

Полнодисковое шифрование: что это такое, кому это нужно, как выбрать

Привет, Хабр! Меня зовут Игорь, я эксперт исследовательской лаборатории компании «ИнфоТеКС», в которой мы проводим сертификацию криптографии в различных продуктах. Сегодня поговорим о защите личных данных и о полнодисковом шифровании как о методе защиты информации. Full Disk Encryption (FDE) — это...

Назад