Особенности тактик вымогателя AvosLocker

AvosLocker — относительно новый вымогатель. Его операторы приняли на вооружение все «передовые» методы, которые уже отработаны коллегами по цеху. Это и многоуровневое вымогательство, и модель «вымогатель как услуга». AvosLocker стал одним из нескольких семейств, стремящихся перехватить инициативу...

Спасите ваши файлы: изучаем атаки на NAS

Сетевые накопители (NAS) — практически идеальные устройства: компактные, экономичные, тихие. Легко настроить, легко использовать. Мечта домашних пользователей и администраторов небольших сетей. К сожалению, простота настройки имеет и обратную сторону: не слишком погружённые в тему кибербезопасности...

Ретейл-2030: угрозы для новой реальности

Пандемия оказала влияние на многие сферы экономики. Розничная торговля в спешном порядке переместилась в онлайн, произошёл взрывной спрос на услуги курьеров и служб доставки товаров. Привычные цепочки поставок изменились, и эти изменения не были предсказаны традиционными логистическими алгоритмами....

По следам кибернаёмников: группировка Void Balaur

Информация, за которой охотятся киберзлоумышленники, может быть самой разной: данные пользователей, коммерческие секреты компаний или откровенные фото с телефона супермодели. Важно, что находится достаточное количество сторон, готовых заплатить за доступ к этой информации. Спрос рождает предложение...

Что творилось, что творится: обзор киберугроз первого полугодия 2021

Глобальный ландшафт киберугроз находится в постоянном движении: появляются новые группировки, выявляются новые тактики и техники, происходят громкие инциденты. Мы систематически собираем информацию о состоянии безопасности с помощью платформы Trend Micro Smart Protection Network (SPN), а...

Обзор рисков телеком-отрасли

Хотя телекоммуникационную отрасль принято относить к ИТ-направлению, в ней использует множество самостоятельных технологий, которые сложно обозначить как ИТ в чистом виде. Такая неоднозначность вызывает разные подходы к оценке рисков. Например, Ernst & Young, оценивая риски телекома, год за годом...

Nefilim: как работает топовый вымогатель

Современные кибервымогатели становятся всё опаснее, реализуя кибератаки на уровне элитных APT-группировок. В действительности они могут быть даже хуже, поскольку шифрование данных в отличие от кражи блокирует работу и наносит огромные убытки. В этом посте мы расскажем о новой схеме работы...

Подключённые автомобили: обобщённый метод взлома и модель угроз

В предыдущих постах мы рассказали о том, что грозит владельцам подключённых автомобилей, и обсудили способы взлома таких транспортных средств. В этом посте обсудим обобщённый метод взлома и модель угроз для интеллектуальных транспортных средств, ставшие результатом работы над третьей частью нашего...

Киберугрозы-2021: прогнозы и перспективы

В течение 2020 года мы изучали нескончаемый поток угроз, отслеживали действия киберпреступников по всему миру, анализировали инструменты, тактики и направления интереса. В материале Turning the Tide. Trend Micro Security Predictions for 2021 наши эксперты делятся своим видением ближайшего будущего...

Как взламывают подключенные автомобили и что с этим делать

Подключённые к интернету автомобили с автопилотами, по сути, полуавтономные гаджеты на колёсах, сегодня учатся взаимодействовать со своими механическими собратьями, облачными сервисами и дорожной инфраструктурой, чтобы сделать движение безопаснее, помочь водителю принять правильное решение, а в...

Надёжный, неуловимый, пуленепробиваемый: какой хостинг использует киберкриминал

Один из факторов успеха любого онлайн-бизнеса — использование надёжной и устойчивой инфраструктуры: иметь онлайн-бизнес — значит быть онлайн. Это справедливо как для легального бизнеса, так и для киберпреступного. Наш свежий отчёт завершает серию исследований о рынке нелегального хостинга. В первой...

Как пандемия меняет ландшафт киберугроз

Пандемия в очередной раз продемонстрировала, что индустрия кибербезопасности — это не застывший в тиши дата-центров поединок «хороших» и «плохих». Отрасль меняется вместе с реальным миром и реагирует на происходящие в нём события. Мы изучили наиболее значимые тенденции киберугроз 2020 года, чтобы...

Трудности перевода: уязвимости шлюзов промышленных протоколов

Языковой барьер существует не только между айтишниками и пользователями. «Умные» производства и компьютеры, управляющие ими, также не способны общаться между собой без переводчиков — специализированных шлюзов промышленных протоколов. В этом посте мы расскажем о слабых местах шлюзов протоколов и о...

Уязвимости и вредоносный код в системах промышленной автоматизации

Разработанные 15-20 лет назад средства промышленной автоматизации практически не содержали функций обеспечения безопасности. За прошедшие десятилетия на предприятиях накопился целый парк оборудования с неустранимыми архитектурными недостатками, доступными для эксплуатации киберпреступниками. В этом...

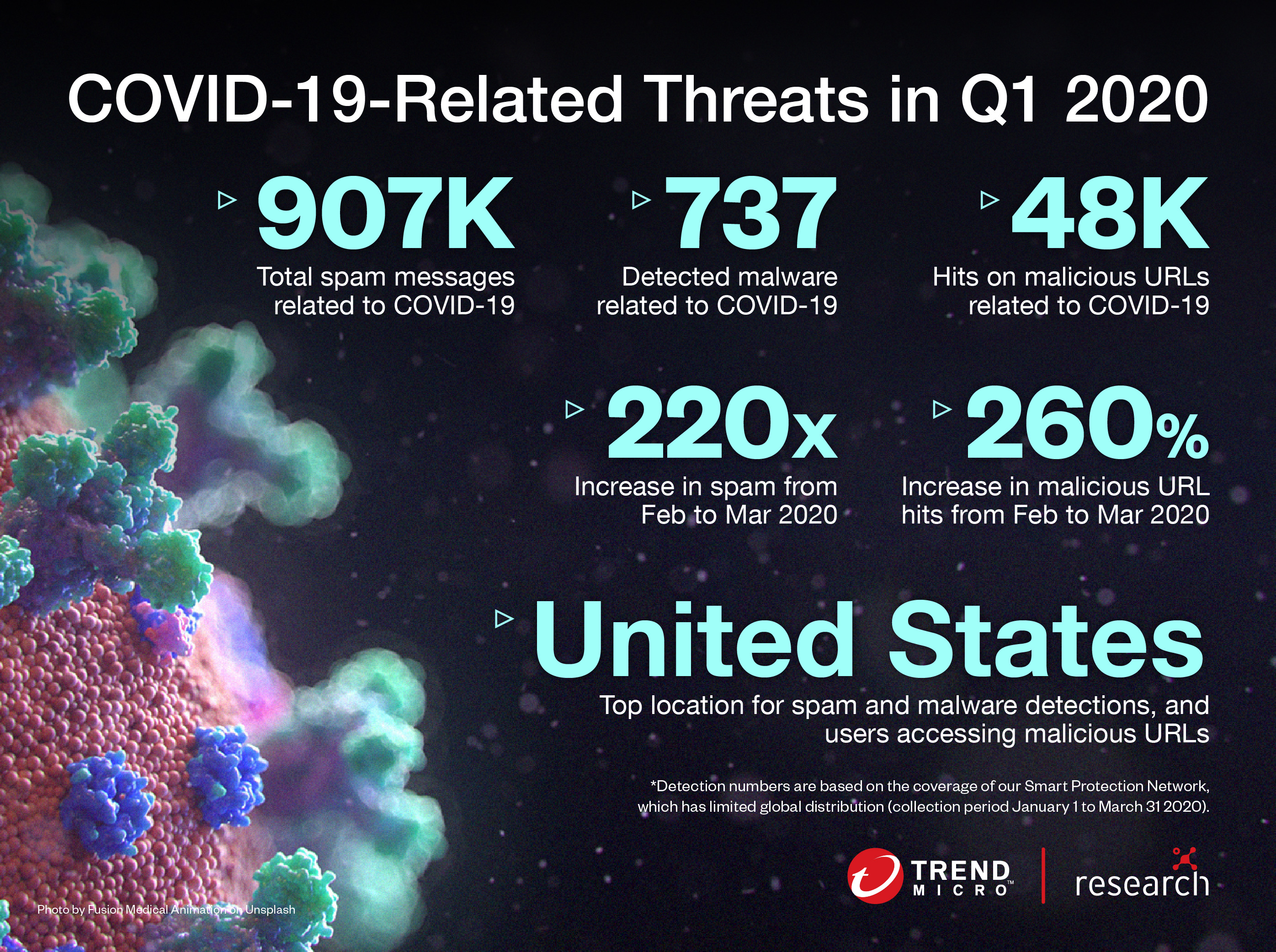

Как киберпреступники используют пандемию коронавируса в своих целях

Громкие события всегда были прекрасным поводом для мошеннических кампаний, и в этом смысле пандемия коронавируса не стала чем-то особенным. Однако несмотря на сходство отличия всё-таки есть: всеобщий страх перед инфекцией сделал само название болезни мощным фактором повышения эффективности атак. Мы...

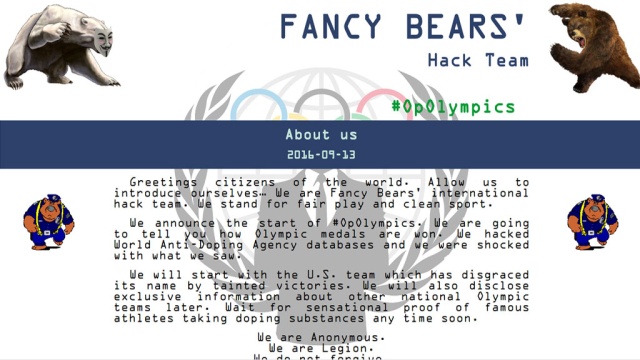

Новая тактика Pawn Storm

На протяжении многих лет Trend Micro наблюдает за деятельностью киберпреступной группировки Pawn Storm, также известной как Fancy Bear и APT28. Исследуя эволюцию методов атак, мы обнаружили новую тактику, принятую на вооружение в 2019 году хакерами из Pawn Storm. В отчёте Probing Pawn Storm:...

52 миллиарда атак: угрозы 2019 года по версии Trend Micro

В прошедшем году защитные решения Trend Micro обнаружили и заблокировали 52 млрд кибератак, осуществлённых самыми разными способами — от примитивных вымогателей до изощрённых BEC-кампаний. Мы подготовили отчёт 2019 Annual Security Roundup: The Sprawling Reach of Complex Threats, в котором подробно...

Превышая скорость: риски и уязвимости в сфере интеллектуальных транспортных систем

Современные транспортные системы — это не просто комфортный способ добраться из точки А в точку Б. Они помогают избежать пробок, повысить уровень безопасности движения и снизить негативное влияние на экологическую обстановку городов. Да и сам транспорт превратился из «средства передвижения» в гида...

Назад