Российские ИКТ как фундамент национальной информационной безопасности

Данный доклад был представлен мной на сессии «Информационная безопасность промышленных объектов» 22 мая 2019 года в рамках конференции «Цифровая индустрия промышленной России 2019» (ЦИПР 2019). Читать дальше →...

RAMBleed: извлечь RSA-ключ за 34 часа

Представлена новая атака RAMBleed, основанная на методе Rowhammer. Теперь под ударом не только целостность, но и конфиденциальность пользовательских данных. Исследователи продемонстрировали атаку на OpenSSH, в ходе которой им удалось извлечь 2048-битный RSA-ключ. Как они утверждают, OpenSSH был...

Эксплуатация Microsoft Edge от CVE до RCE на Windows 10

В рамках данной статьи мы достаточно подробно рассмотрим процесс написания эксплоита под уязвимость в Microsoft Edge, с последующим выходом из песочницы. Если вам интересно узнать, как выглядит этот процесс, то welcome под кат! Читать дальше →...

[Из песочницы] Срочно обновляйте exim до 4.92 — идёт активное заражение

Коллеги, кто использует на своих почтовых серверах Exim версий 4.87...4.91 — срочно обновляйтесь до версии 4.92, предварительно остановив сам Exim во избежание взлома. Читать дальше →...

Zimbra и защита от мейл-бомбинга

Мейл-бомбинг является одной из наиболее старых разновидностей кибер-атак. По своей сути она напоминает обычную DoS-атаку, только вместо волны запросов с разных ip-адресов, на сервер отправляется вал электронных писем, которые в огромных количествах приходят на один из почтовых адресов, за счет чего...

Как защитить 5G в «умном» городе: применяем новую архитектуру безопасности

В прошлом нашем посте речь шла об исследовании международного коллектива учёных A Security Architecture for 5G Networks, которые искали способ защитить сети пятого поколения. Исследователи предлагают для этого новую архитектуру безопасности. Чтобы лучше понимать термины и понятия, которые относятся...

Zimbra Collaboration Suite и контроль за мобильными устройствами с помощью ABQ

Стремительное развитие портативной электроники и, в частности, смартфонов и планшетов, создало массу новых вызовов для корпоративной информационной безопасности. И действительно, если раньше вся кибербезопасность строилась на создании защищенного периметра и его последующей охране, то теперь, когда...

Победа на PHDays 9. Делимся лайфхаками в трёх частях. Часть 2

Всем привет! Меня зовут Виталий Малкин. Я руководитель отдела анализа защищённости компании «Информзащита» и по совместительству капитан команды True0xA3. Чуть больше недели назад мы победили в одном из самых престижных соревнований белых хакеров в СНГ. В прошлой статье (если вы пропустили её,...

По следам индустриального ниндзя: приглашаем участвовать в онлайн-конкурсе по промышленной безопасности

На прошедшем PHDays 9 мы проводили конкурс по взлому завода по перекачке газа Industrial Ninja. На площадке было три стенда, эмулирующих индустриальный процесс: под большим давлением в воздушный шар закачивался воздух. У каждого стенда был свой уровень сложности (по степени защиты): новичок,...

Как обезопасить себя от мобильных мошенников

Хочу поделиться с вами некоторыми знаниями, как сегодня мошенники врываются в жизнь простых людей и забирают их честно заработанные деньги. Раньше мы боялись чтобы наши паспортные данные и идентификационный код (ИНН) не попали в чужие руки и на нас не взяли кредит. Но, сегодня эти данные не так уж...

Проблемы действующей методики определения актуальных угроз от ФСТЭК

Доброго времени суток, Хабр! Сегодня мы бы хотели покритиковать документ «Методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных», утвержденный ФСТЭК России 14 февраля 2008г. (далее – Методика). Эта Методика является...

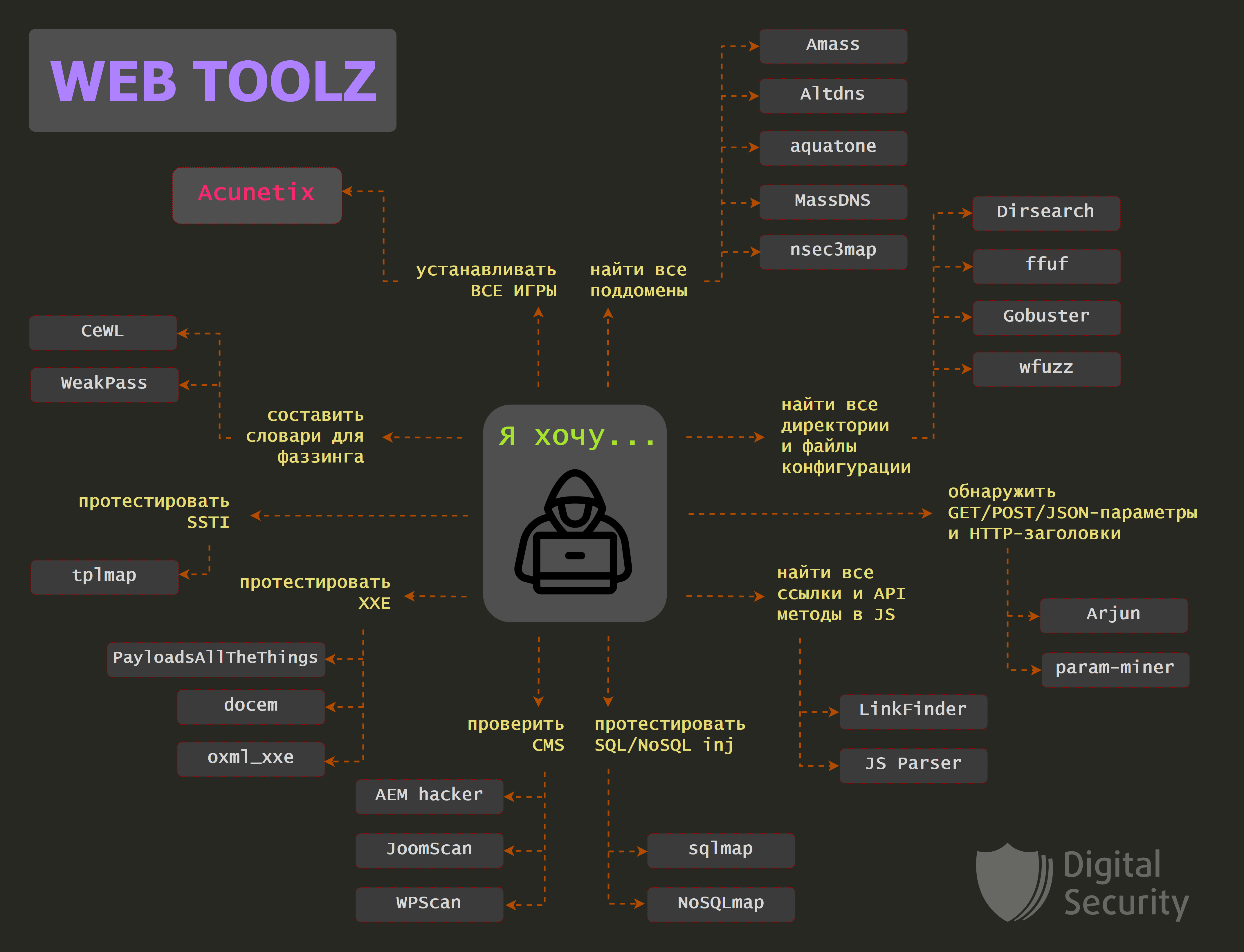

Web tools, или с чего начать пентестеру?

Продолжаем рассказывать о полезных инструментах для пентестера. В новой статье мы рассмотрим инструменты для анализа защищенности веб-приложений. Наш коллега BeLove уже делал подобную подборку около семи лет назад. Интересно взглянуть, какие инструменты сохранили и укрепили свои позиции, а какие...

Шпаргалки по безопасности: REST

REST — чрезвычайно популярная архитектура веб-приложений. Для вызова функций на сервере используются обычные HTTP-запросы с задаваемыми параметрами (для структуризации параметров обычно используют JSON или XML), при этом, строгого стандарта для REST-архитектуры не существует, что добавляет ей...

Не выбрасывайте умные лампочки в мусор, или опасность IoT

По оценкам аналитиков GlobalData, объем рынка IoT-решений в прошлом году составил около $130 млрд. К 2023 году этот показатель вырастет почти в три раза, до $318 млрд. Ежегодный рост (GAGR) составляет сейчас около 20%. Объем же подключенных устройств к 2020 году составит 20-50 млрд штук. К...

Обзор: как снизить вероятность утечки персональных данных

С момента разоблачений Эдварда Сноудена прошло уже шесть лет, но ситуация с приватностью в интернете не становится лучше. Спецслужбы всего мира по прежнему стремятся узнать как можно больше информации о простых пользователях сети, а киберпреступники стремятся использовать эти данные для личной...

[Перевод] Поговорим о PAKE

А сейчас поговорим о информационной безопасности. Данная публикация приурочена к запуску курса «Криптографическая защита информации», который стартует уже 30 мая. Поехали. Первое правило PAKE: никогда не говорить о PAKE. Второе правило PAKE гласит, что первое правило это нонсенс, поскольку PAKE или...

Нашумевшие утечки данных пользователей за январь — апрель 2019

В 2018 году в мире было зарегистрировано 2263 публичных случая утечки конфиденциальной информации. Персональные данные и платёжная информация были скомпрометированы в 86% инцидентов — это около 7,3 миллиарда записей пользовательских данных. Японская криптобиржа Coincheck в результате компрометации...

«Норникель» и «Газинформсервис» завершили 1 этап построения защиты корпоративной ERP-системы

ГК «Норникель» с 2014 г. автоматизирует ключевые бизнес-процессы на базе системы SAP ERP во всех своих подразделениях. В январе 2019 г. завершено тиражирование единой системы управления предприятием, что обеспечило охват всей производственной цепочки компании в единой операционной модели на базе...