Итоги года: как прошёл 2020 год в REG.RU

Расширение парка серверов, запуск собственного дата-центра, укрепление на рынке доменов, адаптация к пандемии коронавируса и новые услуги. Представляем вам итоги года REG.RU....

Сдать OSCE: вызов принят

Что бы вы ответили на такое предложение? Есть тема, которую большинство ИБ-шников обходят стороной, называется «бинарная эксплуатация». Для начала нужно решить тестовое задание: всего-то отреверсить ассемблерный код и сгенерировать ключ за 60 дней на стенде 2000-ыx годов. Дальше готовиться можно по...

Разработана опенсорсная утилита Depix для восстановления паролей с размытых скриншотов

Разработана опенсорсная утилита Depix для восстановления паролей с размытых скриншотов Результат работы программы Depix (исходный код) В голливудских фильмах любят преувеличивать. Они зуммируют фотографии в миллион раз — и выводят цифры из одного пикселя. Хотя это невероятно, но научные...

✉ Пиксель на максималках, обогащённый ретаргетинг и власть алгоритма: письмо про Facebook и здравый смысл

...

Линейный криптоанализ на примере блочного алгоритма шифрования NUSH

В современном мире остро стоит вопрос о конфиденциальности данных при обмене ими и их хранении, которая достигает за счет все возможных способов шифрования. Однако при появление новых алгоритмов шифрования начинают проводиться работы по изучению способов нарушить конфиденциальность данных, то есть...

DLE API v1.0

Модификация для админпанели и глобальные функции для моих разработок Совместимость проверена на DLE-версиях 13.х...

Britney Spears, Backstreet Boys - Matches

- Britney Spears, Backstreet Boys - Matches ?Available here: https://smarturl.it/xMatches ?Follow Britney Spears Facebook - https://www.facebook.com/britneyspears Twitter - https://twitter.com/britneyspears Soundcloud - https://soundcloud.com/britneyspears Instagram -...

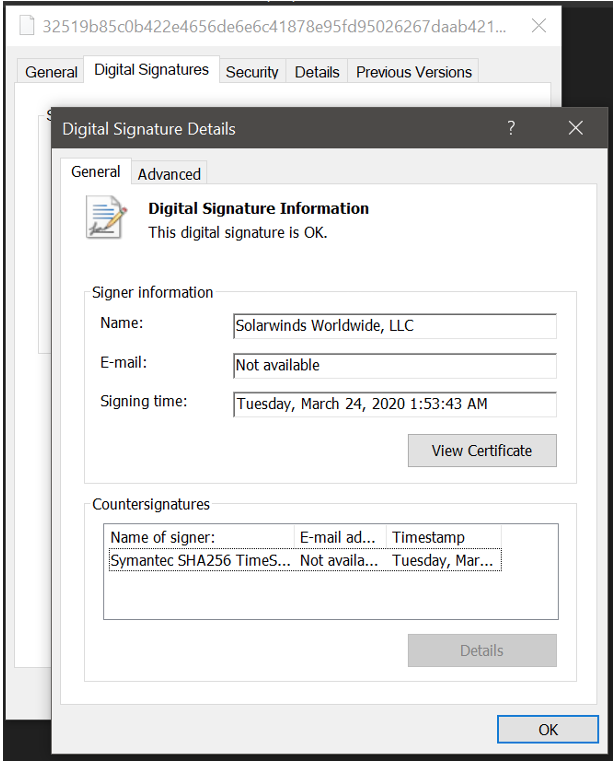

Хакеры SolarWinds размазали свои байты в HTTP-трафике через регулярные выражения

Валидная цифровая подпись на DLL со встроенным бэкдором Практически по всем профильным СМИ прошла новость о взломе программного обеспечения SolarWinds в рамках глобальной кампании кибершпионажа. Здесь нужно понимать масштаб атаки: этот софт для мониторинга IT-инфраструктуры (CPU, RAM, сеть)...

Токен Авторизации

В настоящее время киберпреступность стала проблемой мирового уровня. Например, Дмитрий Самарцев, директор BI.ZONE в сфере кибербезопасности привёл на Всемирном экономическом форуме следующие цифры. В 2018 году ущерб мировой экономики от киберпреступности составил по его словам 1.5 триллиона...

Алгоритм SHA-3

В настоящее время информационная безопасность стала неотъемлемой частью любых цифровых операций. Ключевой роль в защите информации играет понятие криптографической функции. Криптографические хеш-функции — это выделенный класс хеш-функций, который имеет определённые свойства, делающие его пригодным...

Лайфхаки по видео-съемке “говорящей головы” на беззеркалки Sony

“Говорящая голова” — это когда в кадре один человек — спикер, который что-то рассказывает. Это может быть как учебный материал, так и новости или обзор чего-либо. Обычно съемка “говорящей головы” осуществляется с помощью камеры, закрепленной на штативе, что лишает видеоролик какой-либо динамики....

TOTP (Time-based one-time Password algorithm)

С ростом числа угроз кибербезопасности, для разработчиков становится все более и более необходимым обновлять стандарты безопасности веб-приложений и быть при этом уверенными в том, что аккаунты пользователей в безопасности. Для этого в настоящее время многие онлайн-приложения просят пользователей...

Компания Huawei начала тестирование альтернативы Android для своих планшетов, часов и смартфонов

В сентябре этого года китайская компания Huawei представила альтернативу ОС Android, систему HarmonyOS 2.0. Эта ОС предназначена для установки на планшеты, часы и смартфоны компании, поскольку она лишена доступа к ОС Android с сервисами Google. Проблема в введенных ранее санкциях США против...

Описание HDCP

В этой статье описываются устройство HDCP. В одном из вариантов осуществления устройство HDCP включает в себя: (1) передатчик сконфигурированный для доставки ЦАВ контента по каналу связи до авторизированного HDCP приемника, (2) устройство подтверждения, настроенное для определения того, является ли...

Анализ безопасности хранения и хеширования паролей при помощи алгоритма MD5

Анализ безопасности хранения и хеширования паролей при помощи алгоритма MD5 С появлением компьютерных технологий стало более продуктивным хранить информацию в базах данных, а не на бумажных носителях. Веб-приложения, нуждающиеся в аутентификации пользователя, обычно проверяют входные пароли,...

Обзор последних методов в задаче детектирования шифрованного трафика

Классификация трафика является важной задачей в современных сетях, в том числе и беспроводных. В связи с быстрым ростом требований к высокоскоростному трафику для правильного распределения сетевых ресурсов крайне важно распознавать различные типы приложений, их использующих. Точная классификация...

CubeHash

Криптографическая хэш функция представляет собой набор шагов, позволяющих преобразовать произвольный блок данных в последовательность фиксированной длины. Любое изменение входных данных ведёт к изменению значения функции. Хэш функции используются для вычисления контрольных сумм, при выработке...

Philip TBC feat. Nisha Di - Funny | Drum and Bass

➔ Don't forget to hit thumbs up and support Philip TBC & Nisha Di ? Buy: https://bit.ly/BC-PhilipTBC ✖ DnB Portal ✖ ? Join us: http://bit.ly/DnBPortalFamily ? Discord: http://bit.ly/PortalDiscord #DnBPortal #BassPortal...