Информационная безопасность ЦОД

О том, какие меры принимаются для обеспечения информационной безопасности (ИБ), вы читали не один раз. Любой уважающий себя айтишник с лёгкостью назовёт 5-10 правил ИБ. Cloud4Y же предлагает поговорить про информационную безопасность дата-центров. Читать дальше →...

[Перевод] Учимся следить за браузером Vivaldi

Однажды какой-нибудь пользователь Vivaldi задумывается о том, с какими сервисами контактирует его браузер. Он запускает сканер сетевой активности и с ужасом смотрит на множество автоматических подключений браузера к серверам Vivaldi или даже Google. Немного придя в себя, такой пользователь начинает...

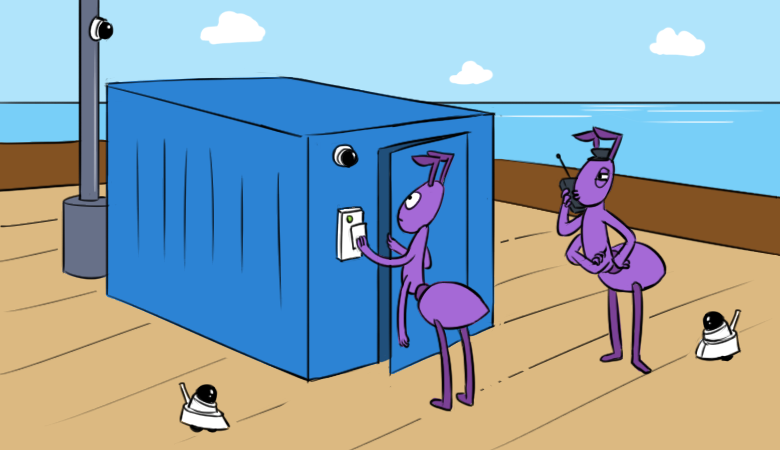

[Перевод] Безопасность для Docker-контейнеров

Прим. перев.: Тема безопасности Docker, пожалуй, одна из вечных в современном мире IT. Поэтому без лишних объяснений представляем перевод очередной подборки соответствующих рекомендаций. Если вы уже интересовались этим вопросом, многие из них будут вам знакомы. А саму подборку мы дополнили списком...

Программа конференции ZeroNights 2019

В этом году ZeroNights пройдет 12 и 13 ноября в Санкт-Петербурге в клубе А2 (пр. Медиков, 3). На конференции обсудят безопасность различных устройств, проблемы криптографии, уязвимости в популярном программном обеспечении для работы с DICOM, взлом IoT, атаки на механизмы Java, проблемы безопасности...

Про мошенников и людей

Банковское мошенничество стало частью повседневной жизни. Методы злоумышленников становятся все более изощренными: зачастую жертва не сразу понимает, что произошло. Мы собрали несколько историй, рассказанных жертвами и находящихся в свободном доступе, и рассмотрели их с точки зрения действий...

Заворачиваем весь трафик ОС в Tor

Все описанное в статье реализовано в виде инструмента Toroxy, доступного на GitHub В последнее время анонимность в сети является предметом горячих споров. Ни для кого не секрет, что данные о посещениях Интернет-ресурсов с локального устройства могут собираться на разных уровнях с целью построения...

Уязвимости смартфонов

Привет, Хабр! Меня зовут Ярослав Сташевский, я менеджер по информационной безопасности «ИТ-ГРАД». Сегодня я хотел бы поднять тему, которая касается каждого, — уязвимости смартфонов. Люди привыкли доверять своим мобильным устройствам очень чувствительную информацию. Это касается и файлов, хранимых...

Пентестеры на передовой кибербезопасности

В области информационной безопасности есть важная и необычайно увлекательная профессия пентестера, то есть специалиста по проникновению в компьютерные системы. Чтобы работать пентестером, необходимо обладать хорошими техническими навыками, знать социальную инженерию, быть уверенной в себе...

Kali Linux NetHunter на Android Ч.2: атаки на беспроводные сети

Предыдущие статьи Kali Linux NetHunter на Android: зачем и как установить И снова здравствуй, мой любознательный друг! Как ты, наверняка, помнишь, в прошлой статье мы говорили об установке NetHunter на Android устройство. Сейчас мы займемся практической частью и обзором возможностей NetHunter. В...

HTTP Request smuggling — новые подходы

7 октября 2019 года директор отдела исследований PortSwigger (производителя BurpSuite) опубликовал исследование о новых подходах к HTTP Request smuggling. С их помощью он заработал на bugbounty около $70000. В этой заметке мы коротко выясним суть атаки, инструментарий, а также методики исследования...

ТОП-10 уязвимостей IoT-устройств

К концу 2018 года количество подключенных IoT-устройств превысило 22 миллиарда. Из 7,6 миллиардов человек на Земле у 4 миллиардов есть доступ к интернету. Получается, что на каждого человека приходится по 5,5 устройств интернета вещей. В среднем между временем подключения устройства IoT к сети и...

How to protect your ERP system?

In previous article we told a lot about security of ERP systems. Now we want to talk about ways to protect them. Читать дальше →...

Азбука безопасности в Kubernetes: аутентификация, авторизация, аудит

Рано или поздно в эксплуатации любой системы встаёт вопрос безопасности: обеспечения аутентификации, разделения прав, аудита и других задач. Для Kubernetes уже создано множество решений, которые позволяют добиться соответствия стандартам даже в весьма требовательных окружениях… Этот же материал...

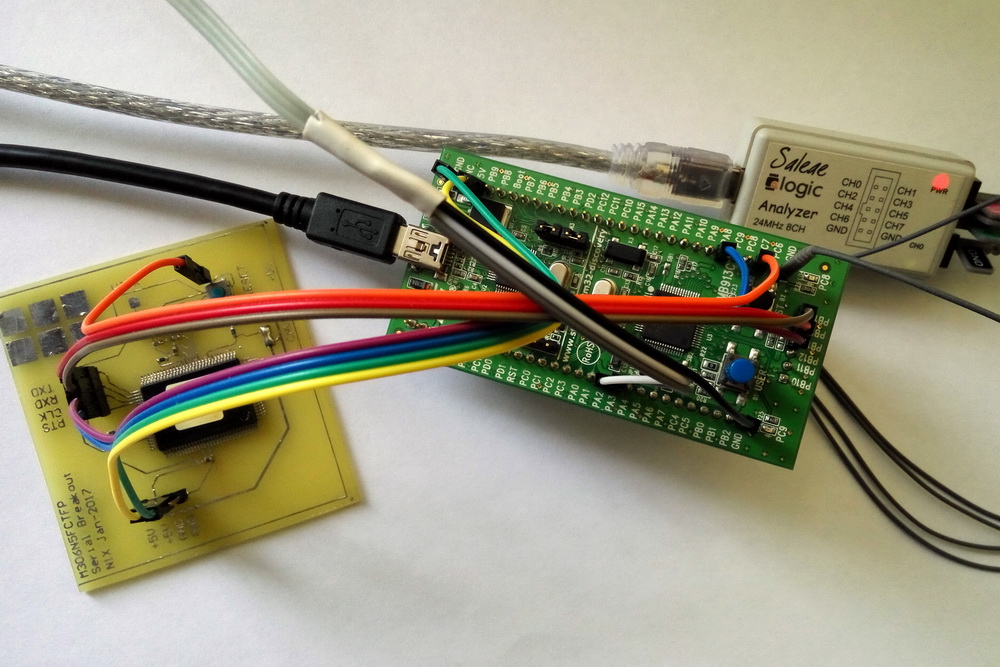

[Из песочницы] Вытаскиваем ПО из запароленного микроконтроллера Renesas M16C

Есть у меня знакомый, который занимается ремонтом автомобильного железа. Он как-то принес мне микроконтроллер, выпаянный из блока управления автономного отопителя. Сказал, что его программатор это не берет, а ему хотелось бы иметь возможность переливать прошивки туда-сюда, т.к. блоков много, в...

Apache, ViewState&Deserialisation

В данной статье рассмотрим уязвимость на основе подмены сериализованного Java-объекта ViewState и метод её эксплуатации на примере web-приложения виртуальной машины с HackTheBox, использующей технологию Apache MyFaces. Читать дальше →...

[Из песочницы] Раскрытие номера телеграм v.2 — Социальная инженерия

Предисловие Сам способ раскрытия номера — есть совокупность одной технической возможности самого клиента и применения социальной инженерии (СИ). Вообще, эту функцию уже описывали ранее на Хабре, аж в 2016 году — ссылочка. Автор уже было уловил «месседж» и хотел рассказать зевавшим пользователям,...

Lenovo ThinkShield: мощный комплекс опций и услуг на страже безопасности корпоративных ПК

Безопасность всегда была ключевым приоритетом для компании Lenovo. За долгие годы работы на рынках настольных и портативных компьютеров мы реализовали много различных опций и услуг для защиты этих ПК. Также мы единственные на рынке, кто смог внедрить защиту в процессы производства и в систему...

What can happen (Typical attack vectors)

To illustrate typical attack, and architecture issues, we will provide examples of SAP ERP solution, as it’s the most widespread one installed in 85% of Fortune 2000 companies. Читать дальше →...