Коллекция в лицах: марсианские хроники российского импортозамещения

7 лет назад Россия взяла курс на импортозамещение: чтобы всё своё, отечественное, а не эти ваши забугорные решения. Вот и как в таких условиях готовить ответственные проекты? Взять хотя бы миссию на Марс — туда-то уж точно только своих набирать надо, потому что и «железо» отечественное, и говорят...

Универсальный подход к контролю сетевого оборудования

Всем привет! Сегодня мы расскажем вам, как прошли путь от разработки более пятидесяти различных модулей для контроля устройств в составе программного комплекса Efros Config Inspector к созданию одного универсального, и объясним, почему это хорошо для пользователей. Intro Необходимость учета...

Опрос: что вы думаете о DevSecOps?

Внимание, разработчики, а еще хабровчане! Кто еще, как ни вы, можете рассказать нам о том, как обстоят дела с безопасной разработкой у вас в компании — ее успехом, присутствием или отсутствием. Расскажите, что вы думаете о DevSecOps и что хотели бы узнать о нем. Предлагаем пройти анонимный опрос. С...

Как закон о предустановке российского софта изменит отечественный IT-рынок

Мрачные пророчества об уходе иностранных корпораций из-за закона о предустановке российских приложений на ввозимые в РФ гаджеты не сбылись. Что выиграют попавшие в списки Минцифры разработчики приложений, почему равный доступ, а не ограничения – самый эффективный способ защиты внутренних цифровых...

Из-за отключения Flash железнодорожная сеть целого города в Китае вышла из строя на сутки

Замена старых технологий на новые довольно редко проходит без проблем и забот. Чаще всего возникают инциденты. Сейчас, когда Adobe блокирует Flash по всему миру, у многих компаний и государственных организаций появляются проблемы. Так, на целые сутки была отключена сеть железной дороги в китайском...

Обзор решений SIEM (Security information and event management)

Современная корпоративная ИТ-инфраструктура состоит из множества систем и компонентов. И следить за их работой по отдельности может быть довольно сложно — чем больше предприятие, тем обременительнее эти задачи. Но есть инструменты, которые собирают в одном месте отчеты о работе всей корпоративной...

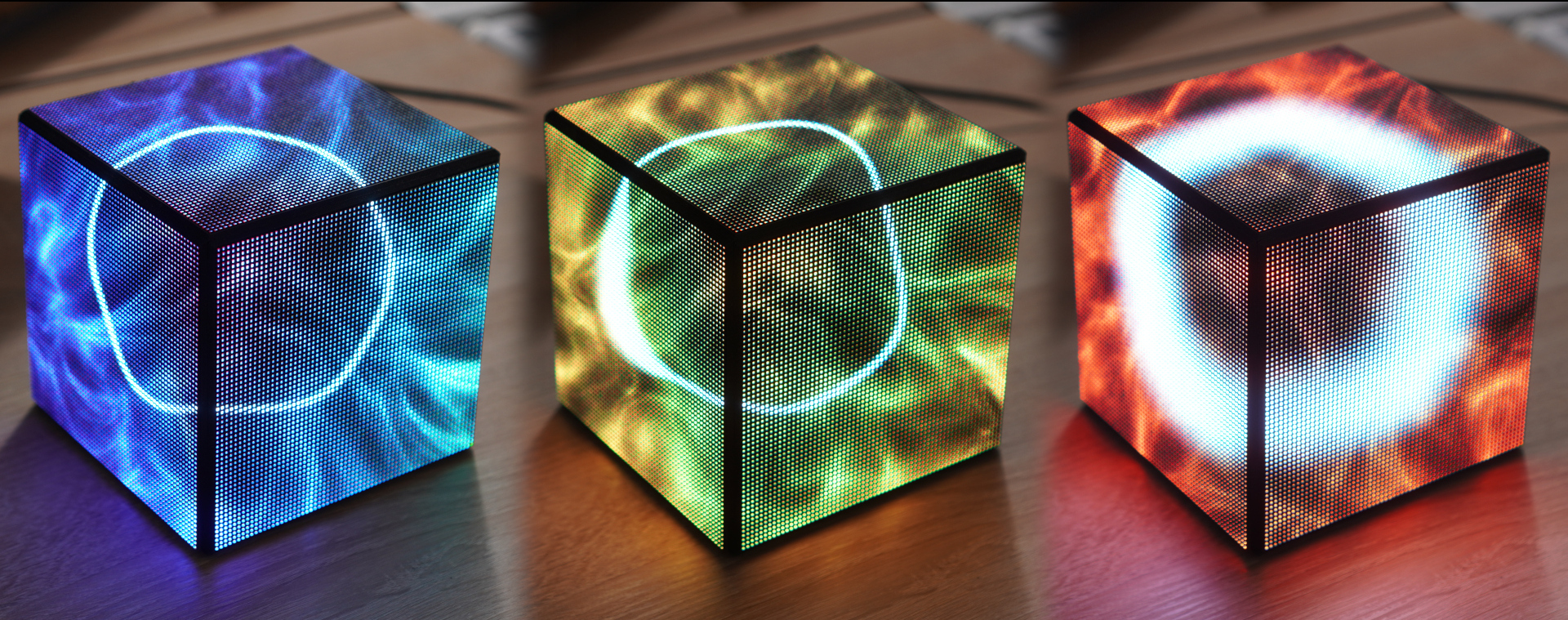

Визуализируй это: LED-куб на базе Raspberry Pi показывает уровень загрузки процессора

На днях в сети появилось описание оригинального DIY-проекта на основе Raspberry Pi и светодиодных панелей. Цель проекта — визуализировать уровень загрузки процессора ПК. Для этого используются анимация на LED-панелях самодельного устройства. Чем выше нагрузка на CPU, тем выше температура чипа и тем...

Как мы проводили аудит Корпоративной Почты Mail.ru — нашего нового сервиса для крупного бизнеса

Корпоративные данные часто представляют собой коммерческую тайну. Их утечка может привести к удару по репутации, финансовым потерям или даже банкротству. Поэтому требования безопасности к B2B-продукту должны быть очень высокими. Создавая новый продукт — Корпоративную Почту Mail.ru — мы уделяли...

Зона доступа: 30 способов, которые позволят разблокировать любой смартфон. Часть 2

По правде говоря, технические методы разблокировки мобильных устройств не являются самоцелью для компьютерного криминалиста. Его основная задача — получить доступ к данным, хранящимся в памяти. Поэтому, если исследователю удается извлечь информацию из устройства в обход установленного PIN-кода или...

Почему usability vs security — не трейдофф

Я с 2014 года работаю над безопасностью мобильных и веб-приложений. Много раз слышал от разных людей и в разном контексте про «трейдофф usability vs security», при этом с самого начала видел в этом какой-то подвох. В этом посте я расскажу, что это за трейдофф и почему на самом деле от него давно...

Лейся, Fanta: новая тактика старенького Android-трояна

Однажды вы захотите продать что-нибудь на Avito и, выложив подробное описание своего товара (например, модуль оперативной памяти), получите вот такое сообщение: Читать дальше →...

Музыка «по умолчанию»: какие мелодии можно было найти на плеерах и персональных компьютерах

Продолжаем рассказ о музыке, которую поставляли в комплекте с продукцией известных брендов новым материалом о композициях, «зашитых» в музыкальные плееры и другую электронику. Читать дальше →...

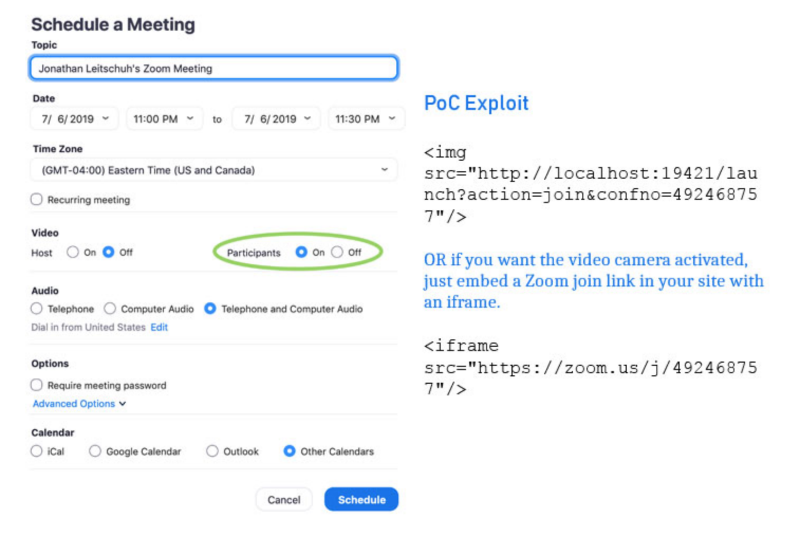

Уязвимость софта для телеконфенций Zoom позволяет любым сайтам шпионить за пользователями через веб-камеру

Изображение: Medium.com Исследователь безопасности обнаружил уязвимость в софте для проведения телеконференций Zoom. При использовании программы на компьютерах Mac, любой открытый пользователем сайт может активировать камеру на устройстве без запроса разрешения на данное действие. Сделать это можно...

Ключ на старт: лучшие программные и аппаратные средства для компьютерной криминалистики

Вот так раньше выглядела одна из визиток Игоря Михайлова, специалиста Лаборатории компьютерной криминалистики Group-IB. На ней — аппаратные ключи программ, которыми пользовался эксперт при проведении криминалистических экспертиз. Стоимость только этих программных продуктов превышает 2 миллиона...

Как Android-троян Gustuff снимает сливки (фиат и крипту) с ваших счетов

Буквально на днях Group-IB сообщала об активности мобильного Android-трояна Gustuff. Он работает исключительно на международных рынках, атакуя клиентов 100 крупнейших иностранных банков, пользователей мобильных 32 криптокошельков, а также крупных e-commerce ресурсов. А вот разработчик Gustuff —...

Далее