Шифрование в Kubernetes: основы

Многие приложения работающие в Kubernetes обрабатывают конфиденциальную информацию, требующую защиты от несанкционированного доступа. Kubernetes предлагает удобные способы для защиты данных. Рассмотрим основные из них в этой статье, а именно — шифрование в покое, шифрование в передаче и...

10 из 10: в firewall PAN-OS от Palo Alto Networks найдена критическая 0-day-уязвимость. Что происходит?

В сфере информационной безопасности много неожиданностей, а проблемы часто возникают там, где их и не ждали. Сейчас, например, обнаружилось, что файерволлы PAN-OS содержат 0-day-уязвимость, очень серьёзную. Причём появилась она не вчера, а несколько недель назад. Подробнее о проблеме — под катом....

Обзор инструмента DefectDojo: почему его выбирают?

Практика ASOC (Application Security Orchestration and Correlation, оркестрация и корреляция безопасности приложений), интегрирующая инструменты анализа защищенности со стеком разработки ПО, сегодня широко известна в сфере безопасной разработки. О ней много писали мы и другие авторы на Хабре. Эта...

USB Rubber Ducky своими руками. По-настоящему

Я думаю для пользователей Хабра и пентестеров в частности, тема badusb устройств не является секретной. Это вещи действительно интересные и полезные, а наверное, самый известный такой прибор - это USB Rubber Ducky от компании Hak5. С ним есть проблема, эти устройства сейчас в принципе не продаются...

Как распознать мошенническое письмо. Памятка безопаснику для обучения пользователей основам ИБ

Продолжаю делиться опытом и советами из собственного опыта. Ранее рассказывал про обучение пользователей основам киберграмотности по паролям и фишинговым сайтам. Вот очередь дошла и до фишинговых писем. Материал будет полезен всем, кто терпеливо обучает сотрудников не тыкать на интересные вложения,...

Радиоэфир без регистрации и СМС

Пост для тех, кто любит радиосвязь, но не радиолюбитель с позывным Меня всегда привлекали рации. В детстве в девяностых покупка для меня была недоступной, а радиокружок, который я посещал, был совсем другого уровня. Мы паяли платы уровня мультивибратора, симулятора звука шарика от пинг-понга и...

[Перевод] Настройка сервиса аутентификации OpenAM и шлюза авторизации OpenIG для защиты приложений

Если в организации множество приложений и сервисов, то нет необходимости разрабатывать аутентификацию и авторизацию для каждого сервиса отдельно. Оптимальным подходом является использование централизованного сервиса аутентификации совместно со шлюзом авторизации, который и определяет политики...

Интранет: как повысить эффективность целой компании с помощью одного инструмента

Изучаем плюсы и минусы интранет-портала для бизнеса....

Жажда скорости. Сравниваем работу Hashcat на ВМ, ПК и ноутбуках с разными CPU и GPU

Безответственное отношение к учетным данным — проблема, которая встречается часто и даже в крупных компаниях. Вот почему важно проводить аудиты «стойкости» паролей сотрудников. Один из вариантов такой проверки — прогон учетных данных по утекшим базам через хэши. Но обычно процесс идет долго, и мне...

Brand Analytics запустила BrandGPT — ИИ-ассистента аналитика соцмедиа и СМИ

16 апреля 2024 года пользователям системы Brand Analytics стал доступен ИИ-ассистент аналитика — BrandGPT....

50% экспертов программатик-сегмента считают, что запрет рекламы у иноагентов негативно повлияет на объём доступного инвентаря

Исследование UMG....

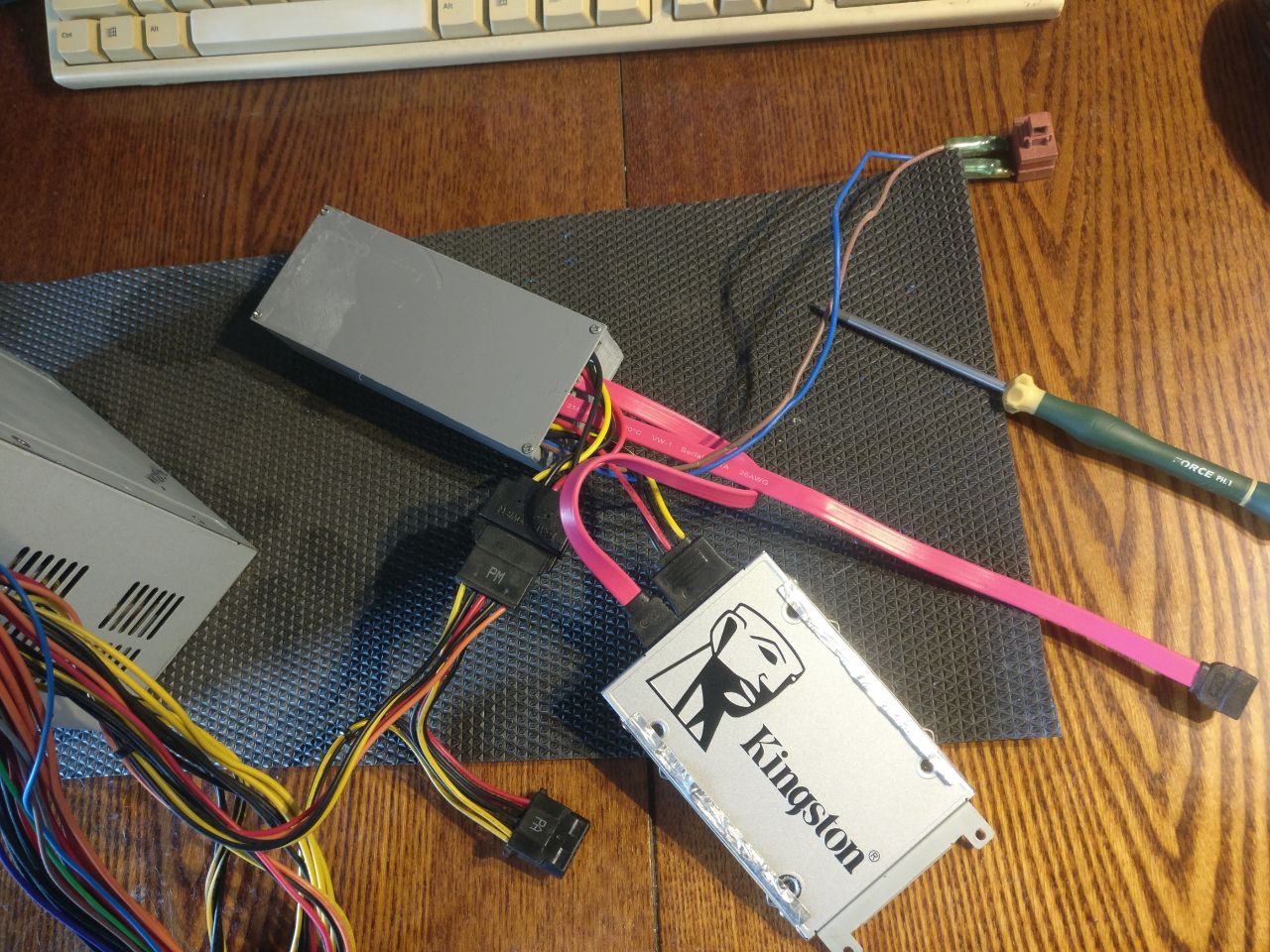

SSD killer

SSD killer — destroyer for your ssd Привет, меня зовут Ваня, и вот коротенькая история о том, как я придумал и собрал одну штуку, и почему вам нужно срочно отдать мне все свои деньги. А если серьезно, это устройство для оперативного аппаратного уничтожения данных вместе с носителем. По своей сути...

Обратная сторона омниканальности

Для крупных компаний омниканальность стала не просто тенденцией, но и необходимостью, которая определяет успешность бизнеса. Несмотря на это, некоторые игроки применяют такой подход к продажам фрагментировано, не собирают все каналы коммуникации с клиентом в единую систему, что приводит к...

В Яндекс Картах теперь можно подписываться на отзывы других пользователей

Важные обновления в Профиле....

Международная премия Eventiada Awards 2024 открывает приём заявок в апреле

Отбор лучших проектов в сфере коммуникаций....

СберСеллер рассказал об особенностях работы в Telegram Ads

Вперед, к звёздным KPI....

Обеспечение безопасности на выделенных серверах: очистка следов с xDedic и специализированным батником

Храните ли вы важные данные на выделенных серверах? Узнайте, как обеспечить их безопасность с помощью двух мощных инструментов: xDedic Log Cleaner и «специализированный батник». Эта статья расскажет вам, как эти программы могут помочь в очистке следов вашей активности на сервере, обеспечивая вашу...

Кибершпионы из Core Werewolf пытались атаковать российскую военную базу в Армении

Специалисты Threat Intelligence компании F.A.C.C.T. обнаружили на платформе VirusTotal загруженный из Армении (г. Гюмри) вредоносный файл, связанный с группировкой кибершпионов Core Werewolf. Он представляет собой самораспаковывающийся архив 7zSFX, предназначенный для скрытой установки и запуска...