Неочевидные уязвимости онлайн сервисов. Часть первая

Пожалуй, каждый второй программист хоть раз задумывался попробовать создать свой, если не стартап, то собственный онлайн сервис. Может быть, такой инструмент умел бы делать простые SEO-аудиты сайтов, помогал находить технические ошибки, упрощая жизнь вебмастерам или маркетологам. А может быть, вы...

Не человек для работы, а работа для человека: мои ошибки при организации стажировок для студентов

Пару недель назад мы объявили набор стажеров в нашу дирекцию по интеграции. Среди профессий, в которых мы предлагаем попробовать свои силы, есть аудит ИБ, аттестация и консультирование. Во время стажировки я буду курировать это направление, поэтому хочу поделиться опытом введения новичков в...

Кино под защитой. Как мы готовились к аудиту по безопасности медиаконтента

Наверняка каждый читатель Хабра хотя бы раз в жизни мечтал прикоснуться к миру кино, стать его частью. В этом посте я расскажу о том, как консультантам из отдела информационной безопасности удалось сделать это. Из текста вы узнаете: зачем досматривать до конца титры в конце фильма; сколько...

Выявляем атаку вируса-шифровальщика, получаем доступ к контроллеру домена и пробуем противостоять этим атакам

WannaCry, NotPetya, BadRabbit и другие — вирусы-шифровальщики, которые гремели на весь мир ещё около года-двух назад. Сегодня об атаках таким типов вирусов шума меньше, но истории с атаками всё равно происходят. В этой статье я покажу один из инструментов для остановки атаки такого вируса: быстро...

Сравним инструменты для аудита изменений в Active Directory: Quest Change Auditor и Netwrix Auditor

Оба продукта предназначены для выявления несанкционированных действий пользователей, подозрительной активности и контроля конфигураций в инфраструктуре Microsoft. Quest Change Auditor и Netwrix Auditor прямые конкуренты, которые вполне себе борются друг с другом за место на серверах заказчиков. Под...

Вебинар Group-IB 11 июля «Анализ вредоносного ПО для начинающих: базовые подходы»

Работа вирусного аналитика требует глубоких знаний и обширного опыта, но существуют базовые методы анализа, которые доступны даже начинающим специалистам. Несмотря на свою простоту, такие методы эффективно работают и позволяют выявить существенную часть вредоносного программного обеспечения....

Вебинар Group-IB 27 июня «Противодействие социоинженерным атакам: как распознать уловки хакеров и защититься от них?»

Более 80% компаний подверглись социоинженерным атакам в 2018 году. Отсутствие отработанной методики обучения персонала и регулярной проверки его готовности к социотехническим воздействиям приводят к тому, что сотрудники все чаще становятся жертвами манипуляций злоумышленников. Cпециалисты...

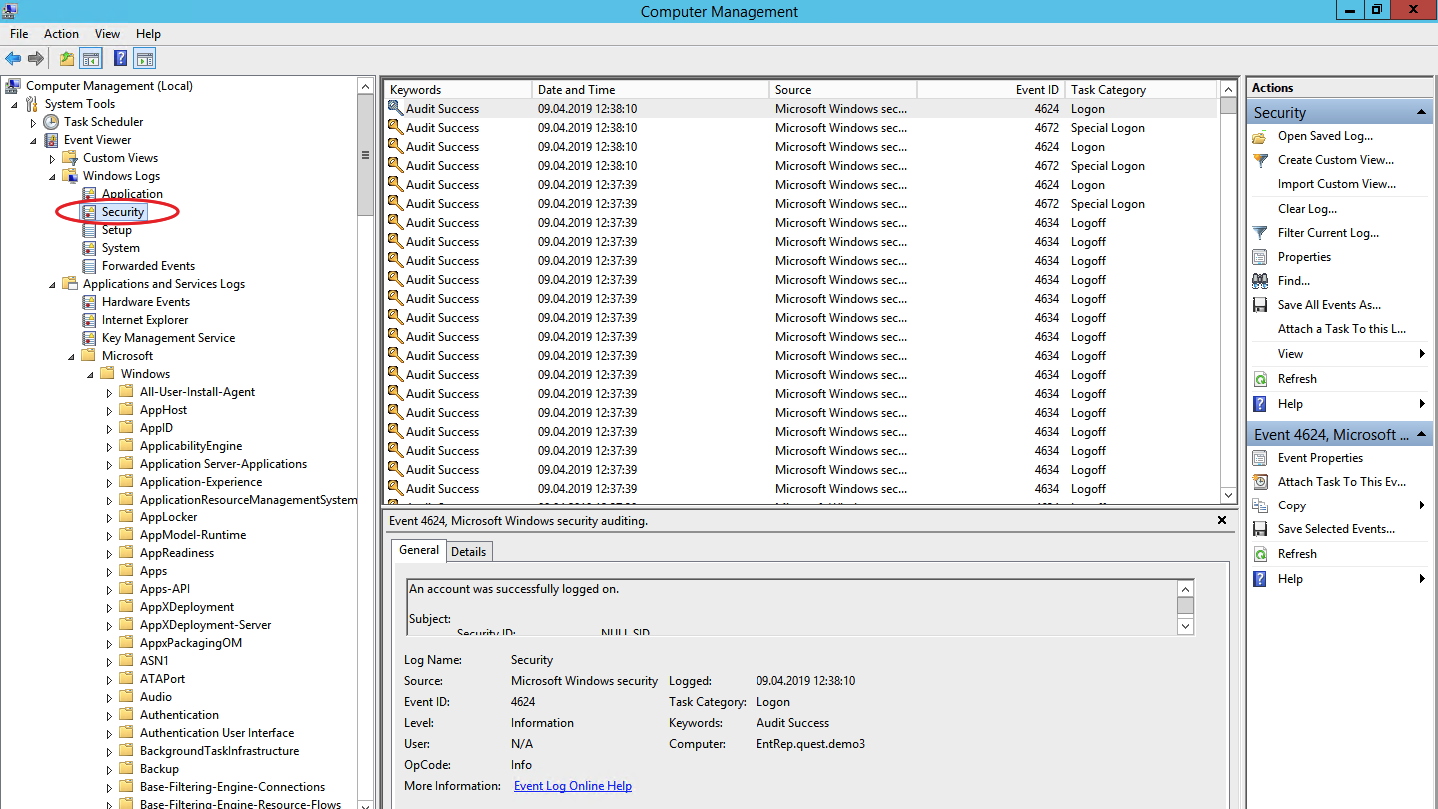

Что полезного можно вытащить из логов рабочей станции на базе ОС Windows

Пользовательская рабочая станция — самое уязвимое место инфраструктуры по части информационной безопасности. Пользователям может прийти на рабочую почту письмо вроде бы из безопасного источника, но со ссылкой на заражённый сайт. Возможно, кто-то скачает полезную для работы утилиту из неизвестно...

А кто это сделал? Автоматизируем аудит информационной безопасности

Источник Считается, что есть три подхода к диагностике информационной безопасности: аудит, оценка уязвимостей и тесты на проникновение. Поговорим про аудит и оценку уязвимостей. Под катом мы рассмотрим вопросы, которые нужно решить в рамках аудита, и набор инструментов от Quest Software для...

Далее