Октябрь. Революционные подходы к безопасности

Вектора угроз информационной безопасности продолжают меняться. Чтобы выработать подход, обеспечивающий наиболее полную защиту данных и систем, этой осенью Acronis проводит первый глобальный саммит по революционным подходам к кибербезопасности. Для тех, кто интересуется программой мероприятия и...

Кардинг и «чёрные ящики»: как взламывают банкоматы сегодня

Стоящие на улицах города железные коробки с деньгами не могут не привлекать внимание любителей быстрой наживы. И если раньше для опустошения банкоматов применяли чисто физические методы, то теперь в ход идут все более искусные трюки, связанные с компьютерами. Сейчас наиболее актуальный из них — это...

Обфускация Mimikatz

Дешево и сердито обходим Windows Defender Всем привет. Сегодня рассмотрим вариант запуска mimikatz на Windows 10. Mimikatz — инструмент, реализующий функционал Windows Credentials Editor и позволяющий извлечь аутентификационные данные залогинившегося в системе пользователя в открытом виде. В ходе...

Ищем уязвимости в UC Browser

Введение В конце марта мы сообщали, что обнаружили скрытую возможность загрузки и запуска непроверенного кода в UC Browser. Сегодня разберём подробно, как эта загрузка происходит и как хакеры могут использовать её в своих целях. Некоторое время назад UC Browser рекламировали и распространяли очень...

30-летний юбилей безудержной незащищённости

Когда «чёрные шляпы», – будучи санитарами дикого леса киберпространства, – оказываются особенно успешными в своём чёрном деле, жёлтые СМИ пищат от восторга. В результате мир начинает смотреть на кибербезопасность серьёзней. Но к сожалению не сразу. Поэтому, несмотря на всевозрастающее количество...

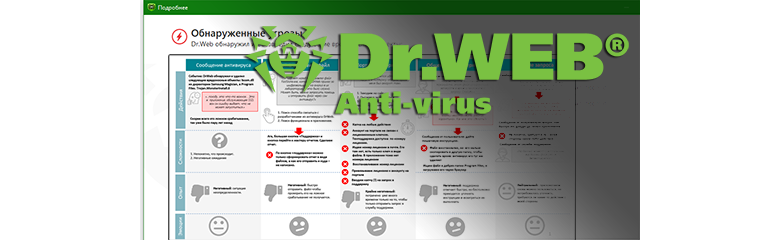

CJM для ложного срабатывания антивируса DrWeb

Глава, в которой Doctor Web удаляет DLL сервиса Samsung Magician, объявив его трояном, а для того, чтобы оставить запрос в службе техподдержки, нужно не просто зарегистрироваться на портале, а указать серийный номер. Коего, разумеется нет, потому что DrWeb высылает при регистрации ключ, а серийник...

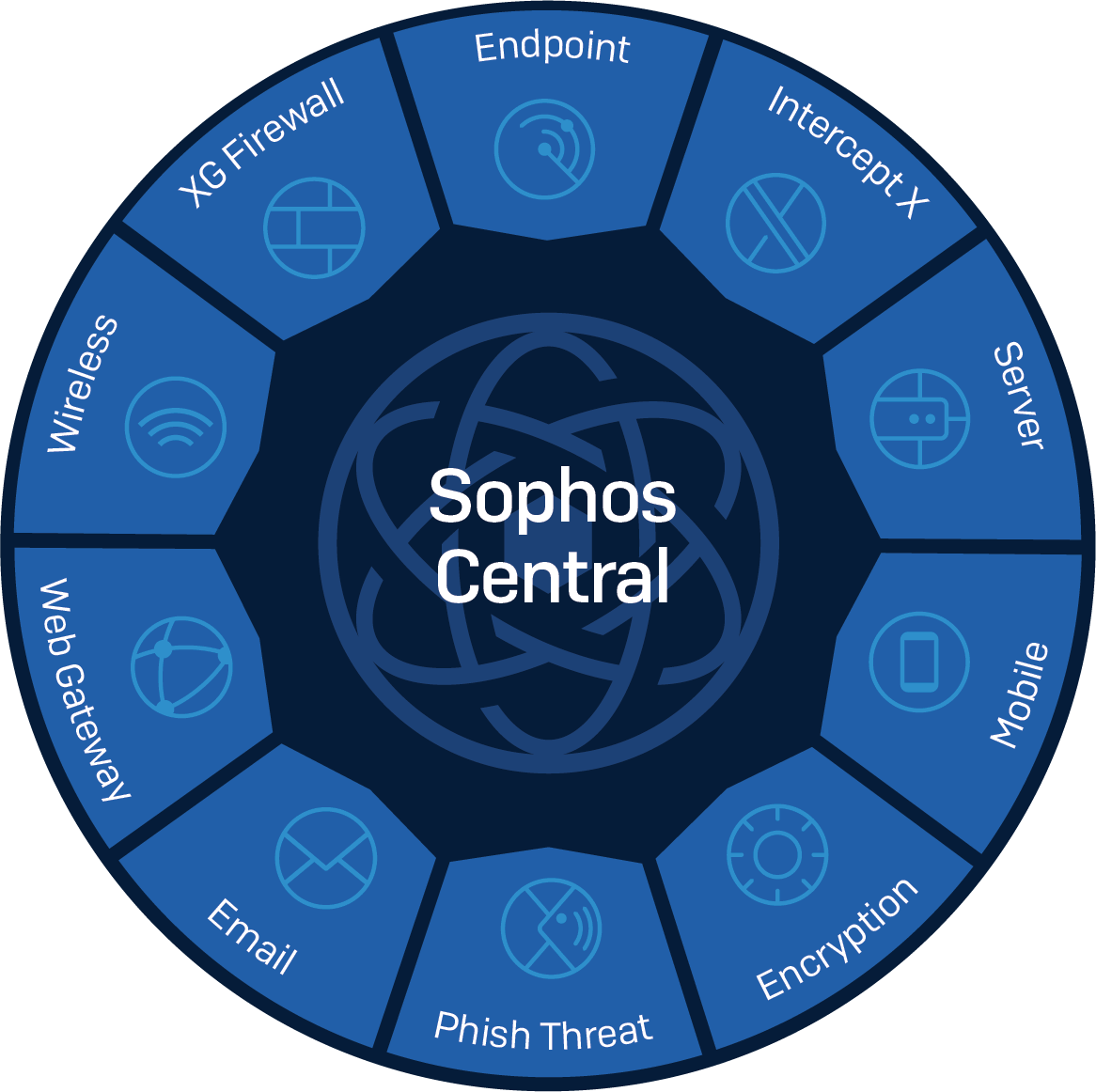

Синхронизированная безопасность в Sophos Central

Для обеспечения высокой эффективности средств информационной безопасности большую роль играет связь ее компонентов. Она позволяет перекрыть не только внешние, но и внутренние угрозы. При проектировании сетевой инфраструктуры важное значение имеет каждое средство защиты, будь это антивирус или...

Бесплатные антивирусы и межсетевые экраны (UTM, NGFW) от Sophos

Хочется рассказать о бесплатных продуктах компании Sophos, которые можно использовать как дома, так и на предприятии (подробности под катом). Использование ТОПовых решений Gartner и NSS Labs позволит существенно повысить персональный уровень безопасности. В число бесплатных решений входят: Sophos...

Threat Hunting, или Как защититься от 5% угроз

95% угроз информационной безопасности являются известными, и защититься от них можно традиционными средствами типа антивирусов, межсетевых экранов, IDS, WAF. Остальные 5% угроз – неизвестные и самые опасные. Они составляют 70% риска для компании в силу того, что очень непросто их обнаружить и уж...

Как защититься от гипновируса

По данным правозащитной организации «Kämpa för munkar», активность гипновирусов выросла за последний месяц вдвое. На карте, сделанной с американского спутника, видны зараженные ареалы. Статистика утверждает, что более половины файлов, гуляющих в сети, заражены той или иной разновидностью этой...

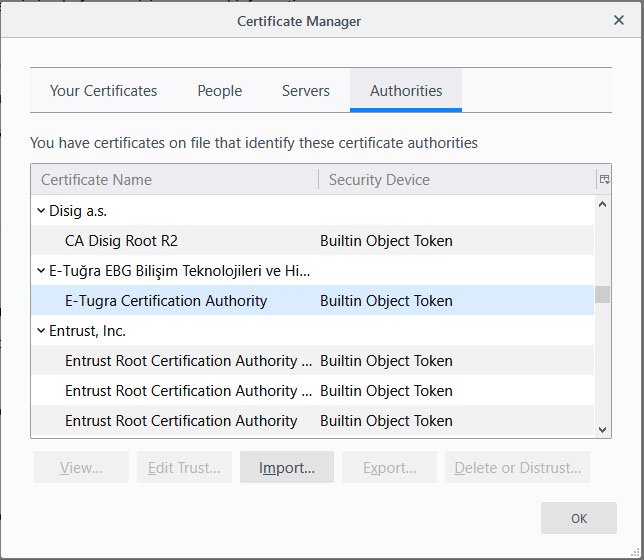

Firefox начал импортировать корневые сертификаты из Windows

Хранилище сертификатов Firefox С выходом Mozilla Firefox 65 в феврале 2019 года при подключении к сайтам HTTPS некоторые пользователи стали замечать ошибки типа “Your Connection is not secure” or “SEC_ERROR_UNKNOWN_ISSUER”. Причина оказалась в антивирусах типа Avast, Bitdefender и Kaspersky,...

[Из песочницы] Арестован создатель трояна Anubis

Судя по сообщениям на хакерских форумах, правоохранители задержали создателя банковского трояна Anubis, известного под псевдонимом maza-in. В 2017 году про maza-in даже писал американский Форбс. Читать дальше →...

Критическая уязвимость в продуктах компании Zemana и не только

Ни для кого не является секретом, что установка антивирусного продукта может открыть дополнительные векторы атаки, однако меня очень удивил тот факт, что поиск и эксплуатация подобных уязвимостей в некоторых продуктах даже в 2018 году не является проблемой. Уупс Читать дальше →...

Конкурс проектов по кибербезопасности Skolkovo Cybersecurity Challenge 2019

Мы, в лице Фонда Сколково, МИФИ и партнеров, уже 4 раз проводим конкурс проектов в области информационной безопасности. Учитывая рекомендации и пожелания прошлых лет, мы постарались сделать конкурс максимально полезным для всех участников. В этом году мы существенно обновили конкурс, расширив...

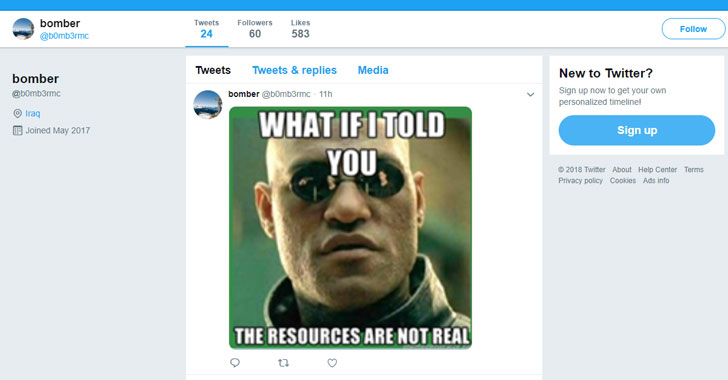

[Перевод] Малварь, который читает мемы

Давно не было статей про стеганографию. Вот вам пример того, как хакеры маскируют свои атаки под безобидный трафик, используя соц-сети. Читать дальше →...

Спустя четыре месяца после обнаружения зловред Windshift для Maс до сих пор не определяется антивирусами

Источник: ASSOCIATED PRESS В обычной ситуации malware любого рода после обнаружения одной из антивирусных компаний начинает детектироваться антивирусным ПО других компаний уже через день-два (если не несколько часов). Недавно обнаружилось, что вирус под Mac, который был найден четыре месяца назад,...

[в закладки] Справочник законодательства РФ в области информационной безопасности

© Яндекс.Картинки Все специалисты по информационной безопасности рано или поздно сталкиваются с вопросами законодательного регулирования своей деятельности. Первой проблемой при этом обычно является поиск документов, где прописаны те или иные требования. Данный справочник призван помочь в этой беде...

Троянский пингвин: Делаем вирус для Linux

Нет, я не собираюсь рассказывать, как написать своего шифровальщика-вымогателя, майнера или эксплуатировать супер-новую уязвимость, как вы могли подумать. И тем более я не горю желанием поднимать холивар «Linux безопаснее Windows?()». Моей целью было написание простого вируса для linux, некого, так...

Далее