1. Анализ зловредов с помощью форензики Check Point. SandBlast Network

Добро пожаловать на новый цикл статей, на этот раз по теме расследования инцидентов, а именно — анализу зловредов с помощью форензики Check Point. Ранее мы публиковали несколько видео уроков по работе в Smart Event, но на этот раз мы рассмотрим отчеты форензики по конкретным событиям в разных...

Дети в интернете: как обеспечить кибербезопасность самых уязвимых пользователей

Проблема с юными пользователями смартфонов, планшетов и прочих устройств с выходом в интернет заключается не только в том, что дети могут случайно увидеть, прочитать или скачать что-нибудь неуместное в их возрасте, но и в том, что в связи с недостаточным жизненным опытом и знаниями они очень...

Обзор вирусной активности для мобильных устройств в октябре 2019 года

Второй осенний месяц этого года оказался неспокойным для владельцев Android-устройств. Вирусные аналитики «Доктор Веб» обнаружили в каталоге Google Play множество вредоносных программ – в частности, троянцев-кликеров Android.Click, которые подписывали пользователей на платные услуги. Среди...

Мобильный фишинг — угрозы, которым нет конца

Вслед за Google подход «mobile first» приняли на вооружение не только дизайнеры, но и киберпреступники, которые в поисках выгоды следуют за трендом: Еще в 2016 году доля мобильного интернет-трафика превысила трафик десктопов. В 2019 трафик мобильных пользователей составляет 52,9% от совокупного,...

Почему традиционные антивирусы не подходят для публичных облаков. И что делать?

Все больше пользователей выводят в публичное облако всю свою ИТ-инфраструктуру. Однако в случае недостаточности антивирусного контроля в инфраструктуре заказчика возникают серьезные кибер-риски. Практика показывает, что до 80% существующих вирусов отлично живут в виртуальной среде. В этом посте...

Troldesh в новой маске: очередная волна массовой рассылки вируса-шифровальщика

С начала сегодняшнего дня и по настоящее время эксперты JSOC CERT фиксируют массовую вредоносную рассылку вируса-шифровальщика Troldesh. Его функциональность шире, чем просто у шифровальщика: помимо модуля шифрования в нем есть возможность удаленного управления рабочей станцией и дозагрузки...

Приносить нельзя запретить: как реализовать концепцию BYOD и не нанести ущерба информационной безопасности

С каждым годом всё больше компаний в том или ином виде внедряют у себя концепцию BYOD. По данным исследования Global Market Insights к 2022 году объём рынок BYOD превысит 366 млрд долларов, а Cisco сообщает, что 95% организаций в том или ином виде допускает использование личных устройств на рабочих...

[Перевод] Varonis обнаружил криптомайнинговый вирус: наше расследование

Наше подразделение расследований в области ИБ недавно вело дело о почти полностью зараженной криптомайнинговым вирусом сети в одной из компаний среднего размера. Анализ собранных образцов вредоносного ПО показал, что была найдена новая модификация таких вирусов, получившая название Norman,...

Acronis True Image 2020: Новые схемы реплицирования и улучшенная защита

Вышла новая версия Acronis True Image — системы защиты данных для персональных пользователей. И мы хотим рассказать о том, чем True Image 2020 отличается от True Image 2019. Всех, кому интересно, милости просим под кат. Читать дальше →...

Живы и здравствуют: вирусы-вымогатели в 2019 году

Вирусы-вымогатели, как и другие виды вредоносного ПО, с годами эволюционируют и видоизменяются — от простых локеров, которые не давали пользователю войти в систему, и «полицейских» вымогателей, пугавших судебным преследованием за выдуманные нарушения закона мы пришли к программам-шифровальщикам....

Наша служба и опасна, и трудна, или Zyxel ATP500

Введение Мы писали, мы писали, наши пальчики устали. Почему мы вдруг решили начать с этого детского двустишия? Всё очень просто. В данной статье мы хотели познакомить читателей с возможностями нашего самого современного решения по обеспечению сетевой безопасности – линейкой межсетевых экранов Zyxel...

SGX-малварь: как злодеи эксплуатируют новую технологию Intel не в тех целях, ради которых она задумывалась

Как известно, выполняемый в анклаве код серьёзно ограничен в своей функциональности. Он не может делать системные вызовы. Он не может осуществлять операции ввода-вывода. Он не знает базового адреса сегмента кода хост-приложения. Он не может jmp'ить и call'ить код хост-приложения. Он не...

17 способов проникновения во внутреннюю сеть компании

Безопасность. Слово означающие защищённость человека или организации от чего-либо/кого-либо. В эпоху кибербезопасности мы всё чаще задумываемся не столько о том, как защитить себя физически, сколько о том, как защитить себя от угроз извне (киберугроз). Сегодня мы поговорим о том, как можно...

Защита облачных сервисов Office 365: тестирование Check Point Cloud Guard SaaS

Привет, Хабр! Меня зовут Борис, и я отвечаю за информационную безопасность клиентских и внутренних сервисов в Linxdatacenter. Сегодня мы поговорим о том, как защитить от утечки и потери данных корпоративную почту в Office 365. Страшный сон ИТ-инженера — толпа коллег с паническими криками о...

Зачем гиганту свой Virustotal?

В данной статье мы расскажем, зачем ТОП-3 банку России нужен свой собственный VirusTotal, как мы его внедряли, с какими проблемами столкнулись и что в итоге получилось. Читать дальше →...

Несколько историй из жизни JSOC CERT, или Небанальная форензика

Мы в JSOC CERT расследуем инциденты. Вообще все 170 человек в JSOC занимаются расследованиями, но в руки экспертов CERT попадают наиболее технологически сложные случаи. Как, к примеру, обнаружить следы вредоноса, если злоумышленник прибрал за собой? Каким образом найти «волшебника», удалившего...

Обходим Windows Defender дешево и сердито: через meterpreter сессию с python

Всем привет. Сегодня рассмотрим вариант запуска meterpreter сессии на машине Windows 10 с самыми свежими патчами (включая Windows Defender). И все также будем обходить антивирусы. Meterpreter — расширенная многофункциональная начинка (payload, нагрузка), которая может быть динамически расширена во...

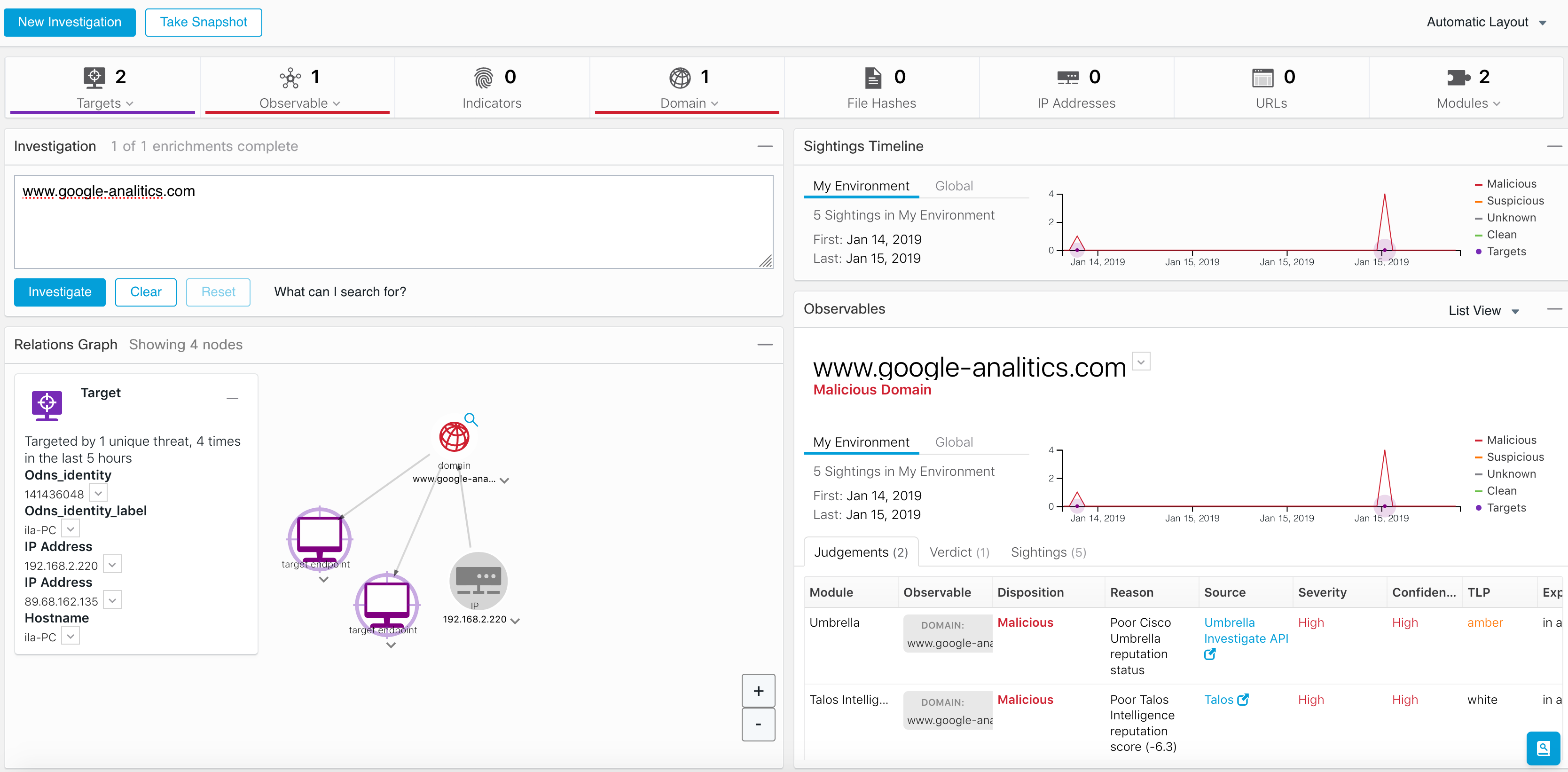

Почему Cisco не покупает Splunk или рассказ о том, как работает платформа Cisco для threat hunting

Примерно раз в полгода какой-нибудь американский журналист публикует конспирологическую заметку о том, что Cisco вот-вот купит Splunk и зайдет в сегмент SIEM, так как это именно то, чего нам не хватает для окончательного завоевания мирового рынка ИБ (хотя мы и так уже были названы в марте вендором...