Атака Kerberoasting без пароля пользователя — миф, или новая реальность?

Всем привет! Меня зовут Алексей, я работаю в компании «Визум», и занимаюсь тестированием на проникновение, направления классические – инфраструктура и веб. Данную статью меня сподвиг написать мой друг и коллега – Михаил Л., совместно с которым мы и провели данный небольшой ресерч. Все, кто, так или...

Обзор Practical Network Penetration Tester (PNPT)

В данной статье рассмотрим популярную в США сертификацию для пентестров под названием "Practical Network Penetration Tester" (PNPT) от Heath Adams, aka The Cyber Mentor (TCM). Читать далее...

[Перевод] Настройка аутентификации в приложении через Active Directory с использованием OpenAM

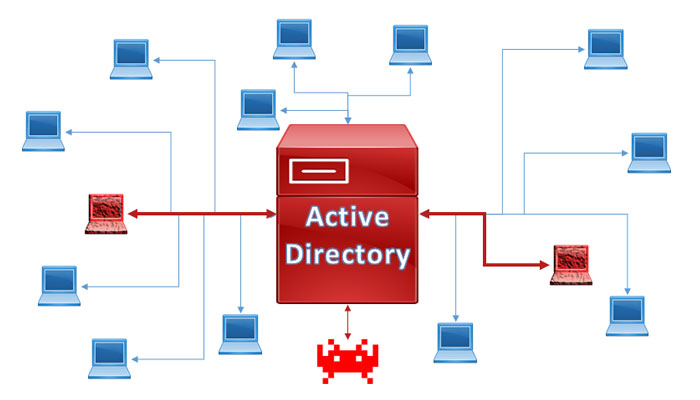

Почти каждая организация использует Active Directory для управления учетными записями сотрудников. И использование существующих учетных записей для доступа к корпоративным приложениям является хорошей практикой. В данной статье мы настроим аутентификацию в демонстрационном Spring Boot приложении...

Охота за кредами

Существуют различные способы аутентификации в системах Windows, каждый из этих способов сохраняет или кэширует переданные учетные данные. В этом модуле мы рассмотрим основные типы аутентификации и места кэширования переданных данных, а также разберем, как можно получить к ним доступ. Читать далее...

Внутренняя разведка Active Directory через Cobalt Strike

С ростом автоматизированных вычислительных систем и с увеличением атак на данные системы резко возник вопрос мониторинга за операционными системами на базе которых и работает любая информационная система в компании. В данных операционных системах устанавливаются/подключаются новые классы средств...

Спектр: контроль файловых хранилищ

Проблема контроля конфиденциальных данных актуальна практически для всех предприятий. Корпоративные данные существуют в большом количестве различных форм и размеров. Но, как правило, обычно их делят на структурированные (формат баз данных) и неструктурированные (текстовые файлы, видео, изображения...

Перечислить всех. Красота русских фамилий как фактор уязвимости в пентестах Active Directory

Во время очередного пентест-проекта на внешнем периметре Заказчика была обнаружена широко известная в узких кругах пентестеров инфраструктурная служба Outlook Web Access (OWA). OWA примечательна тем, что это WEB-интерфейс почтового сервера Microsoft Exchange. Скорее всего, вы слышали, как минимум о...

Удаленный доступ для доменных пользователей в Континент 4

В этой статье мы хотим подробно рассказать, как с организацией безопасного удаленного доступа может помочь решение «Континент 4» от российского вендора Код Безопасности. Читать далее...

Спектр: контроль Active Directory

В этом материале мы рассмотрим возможность аудита домена Active Directory на практических сценариях сначала при помощи штатных средств мониторинга событий операционной системы Windows Server 2016, а затем сравним их с возможностями системы «Спектр» Читать далее...

[Перевод] Что ты делаешь для безопасности Active Directory? (часть 2)

Привет! Это продолжение краткого перевода публикации "The Complete Active Directory Security Handbook. Exploitation, Detection, and Mitigation Strategies" от Picus Security. Первая часть можео почитать здесь. !!! Данный текст предназначен для усиления мер безопасности Active Directory, а все...

Токены. От появления до продвижения в Active Directory

О токенах, используемых в операционных системах семейства Windows слышали многие, ведь они являются важным звеном, участвующим в контексте безопасности всей операционной системы. Данная статья является результатом моих наработок о токенах. В ходе написания данного материала я ставил перед собой...

LAN-party для пентестеров: прорываемся к домен контроллеру через розетку

Сегодня расскажу про внутренний пентест, в ходе которого мы без учетной записи добрались до администратора домена. В этом проекте использовались много разнообразных техник: от декомпиляции приложения и расшифровки извлеченных учетных данных, до повышения привилегий через базу данных на сервере и...

Active Directory: raz0rblack by THM writeup

Приветствую, вас, уважаемые кулхацкеры. Данный райт будет посвящен прохождению машины raz0rblack на TryHackMe Читать далее...

Attacktive Directory by THM writeup

Данная статья содержит подробный разбор лабораторной работы с TryHackMe, посвященной тестированию на проникновение Active Directory. Приятного прочтения! Дисклеймер: Все методы примененные в статье продемонстрированы в учебных целях Читать далее...

Hello, it's me, Zerologon: разоблачение секрета аутентификации

Привет! Меня зовут Лера, я младший аналитик-исследователь киберугроз в компании R-Vision. В этой серии статей я хочу поделиться исследованием уже не новой , но согласно статистике все еще применяемой в атаках критической уязвимости CVE-2020-1472 или Zerologon, которая позволяет атакующему изменить...

Active Directory глазами Impacket

При аудите Windows-инфраструктур Impacket является швейцарским ножом, позволяя активно взаимодействовать с устройствами по сети, для которых проприетарным (родным или умолчательным) инструментом, конечно же, является, PowerShell. Но так уж сложилось, что использовать последний из-под Linux – не...

Пентест корпоративной сети: о пользе своевременных патчей Microsoft AD

Сегодня поделюсь с вами историей из практики, которая наглядно покажет, к каким быстрым и катастрофическим последствиям может привести задержка с установкой патчей для серверного ПО. В работе я нередко сталкиваюсь с уязвимостями, связанными с важнейшим компонентом корпоративных версий Microsoft...

Active Directory для изучения Pentest

Это первая статья цикла, который будет описывать методы исследования структур системы Windows и Active Directory. В статье попробуем изучить мини инфраструктуру AD и попытаемся понять как обнаруживаются логические уязвимости. В сети достаточно много статей о том, что была найдена логическая...

Назад