Подсвечиваем проблемные зоны на коленке с SonarQube и Docker Desktop

Привет, меня зовут Андрей, я руководитель бэкенд разработки компании Бимейстер. Хочу поделиться опытом быстрого подсвечивания возможных проблемных зон объёмного и малознакомого кода. Читать далее...

VPN на минималках ч.2, или трое в docker не считая туннеля

Привет, хабр! К прошлой статье закономерно возник ряд вопросов, и, перед тем как продолжить рассказ о внутривенном курсе отечественного велосипедостроения внесу ряд важных уточнений. Как мне показалось, постановка задачи была достаточно понятной. Со временем оказалось, что всё-таки показалось....

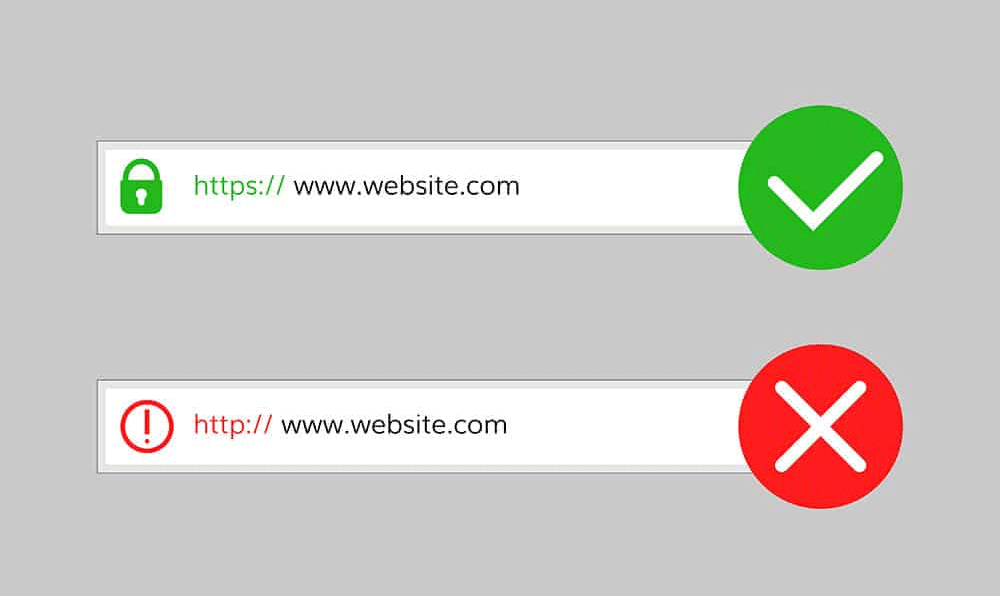

Чёрная пятница 26.11 — предупреждение об опасности. Смотрите на сертификаты EV SSL

По статистике, в последнюю пятницу перед декабрём обыватели начинают массово закупаться подарками к Новому году. Например, в США примерно 70% взрослых граждан делают покупки в этот день, который в связи с огромной прибылью (чёрный цвет в бухгалтерии) коммерсанты называют «чёрным» днём. К сожалению,...

DevSecOps «за 5 копеек»

В этой статье один из сотрудников нашей компании Сергей Полунин Belowzero273 расскажет, как с помощью бесплатных инструментов можно построить простой CI/CD-пайплайн с инструментами контроля безопасности. И сделает это настолько просто, чтобы если даже вы никогда не слышали о подобном подходе, то...

Обеспечиваем безопасность стеков Docker Compose с помощью CrowdSec

В этой статье рассказывается, как объединить CrowdSec и Docker Compose для защиты приложений, заключенных в контейнеры. Это позволит нам: • автоматически закрывать скомпрометированным IP-адресам доступ к нашим контейнерным сервисам; • вручную добавлять/удалять и проверять решения о запрете; •...

Часто забываемые правила безопасности Docker: заметки энтузиаста ИБ

Последние пару лет я помогаю клиентам нашего облака внедрять DevOps-практики и делюсь своим опытом инженера DevOps. К сожалению, вопросы про информационную безопасность возникают у клиентов зачастую тогда, когда уже что-то произошло. У меня как у любителя киберзащиты постепенно накопилась целая...

Представляем Red Hat Advanced Cluster Security for Kubernetes

В конце апреля 2021 года Red Hat анонсировала новую редакцию своей платформы OpenShift – OpenShift Platform Plus, в состав которой входит решение Red Hat Advanced Cluster Security for Kubernetes на основе технологий компании StackRox. Сегодня мы расскажем, какие задачи безопасности OpenShift...

[Перевод] Dockle — Диагностика безопасности контейнеров

В этой статье мы рассмотрим Dockle — инструмент для проверки безопасности образов контейнеров, который можно использовать для поиска уязвимостей. Кроме того, с его помощью можно выполнять проверку на соответствие Best Practice, чтобы убедиться, что образ действительно создается на основе...

[Перевод] Docker vs Kubernetes

Сегодня мы знакомимся с Kubernetes и Docker и разберемся, какую технологию лучше применять в каждом конкретном случае и стоит ли использовать обе одновременно? Часто разработчики (особенно начинающие) оказываются перед необходимостью выбора приложения для контейнеризации — Kubernetes или Docker....

Nemesida WAF: Docker-контейнер

Nemesida WAF - комплексная защита сайтов, интернет-магазинов, личных кабинетов, порталов, маркетплейсов, API и других веб-приложений от хакерских атак на основе машинного обучения Nemesida AI. Использовать можно как бесплатн Nemesida WAF Free, так и коммерческий вариант продукта. Сегодня мы...

ЭЦП по ГОСТ на GNU/Linux с помощью OpenSSL

Электронная подпись документа без проблем. Подписать бесплатно без регистрации и СМС...

HackTheBox. Прохождение Feline. RCE через сереализацию в Java и LPE через докер сокеты

Продолжаю публикацию решений отправленных на дорешивание машин с площадки HackTheBox. Надеюсь, что это поможет хоть кому-то развиваться в области ИБ. В данной статье мы получаем реверс шелл благодаря уязвимости в Apache Tomcat, проводим разведку внутри докер контейнера и повышаем привилегии,...

Лучшие практики при написании безопасного Dockerfile

В данной статье мы рассмотрим небезопасные варианты написания собственного Dockerfile, а также лучшие практики, включая работу с секретами и встраивание инструментов статического анализа. Тем не менее для написания безопасного Dockerfile наличия документа с лучшими практиками мало. В первую очередь...

Blackrota, самый обфусцированный backdoor, написанный на Go

Самый обфусцированный ELF вредонос на Go, который мы встречали на сегодняшний день. Предисловие Недавно, вредоносный бэкдор, написанный на Go, который эксплуатировал уязвимость несанкционированного доступа в Docker Remote API, был пойман на Honeypot Anglerfish. Мы назвали его Blackrota, так как его...

Анонс: Ломаем приложение в Docker и строим безопасный пайплайн в Gitlab

20 ноября пройдет ежегодная конференция Archdays, где мы c Пашей Канн в рамках демонстрации покажем пример того, как может быть взломано приложение в Docker и как с нуля собрать пайлпайн с проверками безопасности на базе GitLab CI. Взлом будет проходить в соответствии с инструкцией репозитория...

[Из песочницы] Способы и примеры внедрения утилит для проверки безопасности Docker

Привет, Хабр! В современной реальности из-за возрастающей роли контейнеризации в процессах разработки не на последнем месте стоит вопрос обеспечения безопасности различных этапов и сущностей, связанных с контейнерами. Осуществление проверок в ручном режиме является трудоёмким занятием, поэтому было...

От Threat Modeling до безопасности AWS: 50+ open-source инструментов для выстраивания безопасности DevOps

Привет, Хабр! Я консультант по информационной безопасности в Swordfish Security по части выстраивания безопасного DevOps для наших заказчиков. Я слежу за тем, как развивается тенденция развития компаний в сторону DevSecOps в мире, пытаюсь транслировать самые интересные практики в русскоговорящее...

Security Week 17: последствия атаки на Linux-серверы

На прошлой неделе было опубликовано интересное исследование об атаках на Unix-подобные системы. В нем описано создание ханипота из Docker-контейнера (новость, исходная статья Akamai). Docker было использовать не обязательно, ведь поведение «ботоводов» из отчета ничем не отличается от атаки на любую...