Подборка самых интересных инцидентов в области ИБ за август 2020

Привет, Хабр! «Рексофт» собрал информацию по взломам и атакам за август. Мы не претендуем на полноту всех мировых ИБ-инцидентов, а публикуем только то, что показалось нам самым интересным. Читать далее...

Исследование Acronis Cyber Readiness: сухой остаток от COVIDной самоизоляции

Привет, Хабр! Сегодня мы хотим подвести небольшой итог ИТ-изменениям в компаниях, которые произошли, в результате пандемии коронавируса. Летом мы провели большой опрос среди ИТ-менеджеров и удаленных работников. И сегодня делимся с вами результатами. Под катом — информация об основных проблемах...

Уязвимости и вредоносный код в системах промышленной автоматизации

Разработанные 15-20 лет назад средства промышленной автоматизации практически не содержали функций обеспечения безопасности. За прошедшие десятилетия на предприятиях накопился целый парк оборудования с неустранимыми архитектурными недостатками, доступными для эксплуатации киберпреступниками. В этом...

Как кибербезопасность трансформирует рынок ИТ (часть 3)

Несмотря на ежегодный рост бюджетов и разнообразия средств по информационной безопасности, каждый год мы получаем только кратное увеличение статистики по числу инцидентов, рост объёма утечек и фишинговых писем и пр. Почему так происходит? Возможно, нарастающая сложность и размер информационных...

Mozilla: пользователя можно идентифицировать по посещению предпочитаемых сайтов с точностью в 99%

Сотрудники компании Mozilla изучили возможность идентификации пользователей на основании журнала посещений различных сайтов. Журнал могут видеть посторонние лица или же разные сервисы и сайты. В ходе исследования представители Mozilla изучили профили примерно 52 000 пользователей браузера Firefox,...

Типа отказ в обслуживании: как прогрессирует DDoS

Старый, добрый DDoS… Мы каждый год анализируем, как меняется этот сегмент киберпреступности, и по итогам прошлого и начала этого года видим, что количество таких атак выросло более чем в 1,5 раза. За это время злоумышленники значительно нарастили мощность атак и сменили тактику. А кроме того, DDoS...

Переход на удаленку: бизнес-процессы спасли, что с безопасностью?

В середине апреля мы опросили руководителей и ИБ-специалистов компаний, насколько легко, дорого им дался перевод коллективов в хоум-офисы. Кратким резюме может быть такое: бизнес-процессы выстояли, люди адаптировались, вопросы безопасности – не до них пока. Те же вопросы задали и за рубежом. Под...

Дайджест по посадкам. ИБ-специалисту на заметку

Весна, карантин и заколосившаяся рассада на подоконнике навеяли забавное название для поста. Но содержимое его вполне серьёзно. Работаю я в SearchInform и раньше довольно часто доводилось слышать мнение, что DLP-система и суд – понятия несовместимые. Мол, эта игра не стоит свеч. Так было лет 9...

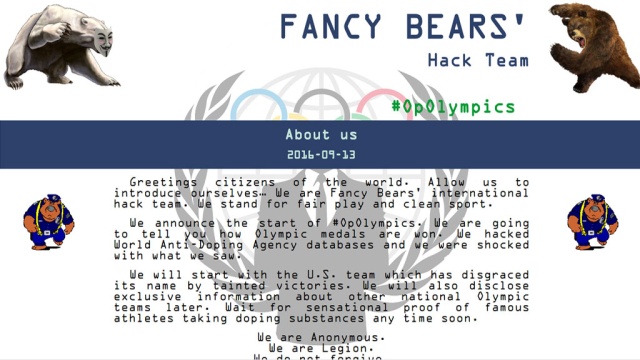

Новая тактика Pawn Storm

На протяжении многих лет Trend Micro наблюдает за деятельностью киберпреступной группировки Pawn Storm, также известной как Fancy Bear и APT28. Исследуя эволюцию методов атак, мы обнаружили новую тактику, принятую на вооружение в 2019 году хакерами из Pawn Storm. В отчёте Probing Pawn Storm:...

[Перевод] Информация с нулевым доверием

Недавно Google перевела всех своих сотрудников в Северной Америке на удалённую работу. Это было одной из мер по ограничению распространения SARS-CoV-2, вируса, который вызывает заболевание COVID-19. Это подходящее решение для любой компании, которая может на это пойти. Более того, Google и ряд...

Токсичные ярлыки в Windows: старый артефакт, не забытый хакерами, но частично забытый криминалистами

В одной из прошлых статей мы рассказывали о таком криминалистическом артефакте, как Windows 10 Timeline, об утилитах для его анализа и о том, какие сведения из него можно извлечь при расследовании инцидентов. Сегодня мы поговорим о ярлыках Windows. Игорь Михайлов, специалист Лаборатории...

52 миллиарда атак: угрозы 2019 года по версии Trend Micro

В прошедшем году защитные решения Trend Micro обнаружили и заблокировали 52 млрд кибератак, осуществлённых самыми разными способами — от примитивных вымогателей до изощрённых BEC-кампаний. Мы подготовили отчёт 2019 Annual Security Roundup: The Sprawling Reach of Complex Threats, в котором подробно...

Криминалистический анализ резервных копий HiSuite

Извлечение данных из Android-устройств с каждым днем становится все более сложным — порой даже сложнее, чем из iPhone. Игорь Михайлов, специалист Лаборатории компьютерной криминалистики Group-IB, рассказывает, что делать, если вы не можете извлечь данные из смартфона на Android стандартными...

[Перевод] Как E-commerce-площадкам противостоять ботнетам “AuthBots”?

Киберпреступники выкачивают персональные данные миллионов онлайн-покупателей. Новый тип ботнетов, угрожающий ecommerce-компаниям, получил название “AuthBots” за беспрестанные попытки взломать механизмы аутентификации. AuthBot-ы используются для проведения крупномасштабных атак методом взлома сайтов...

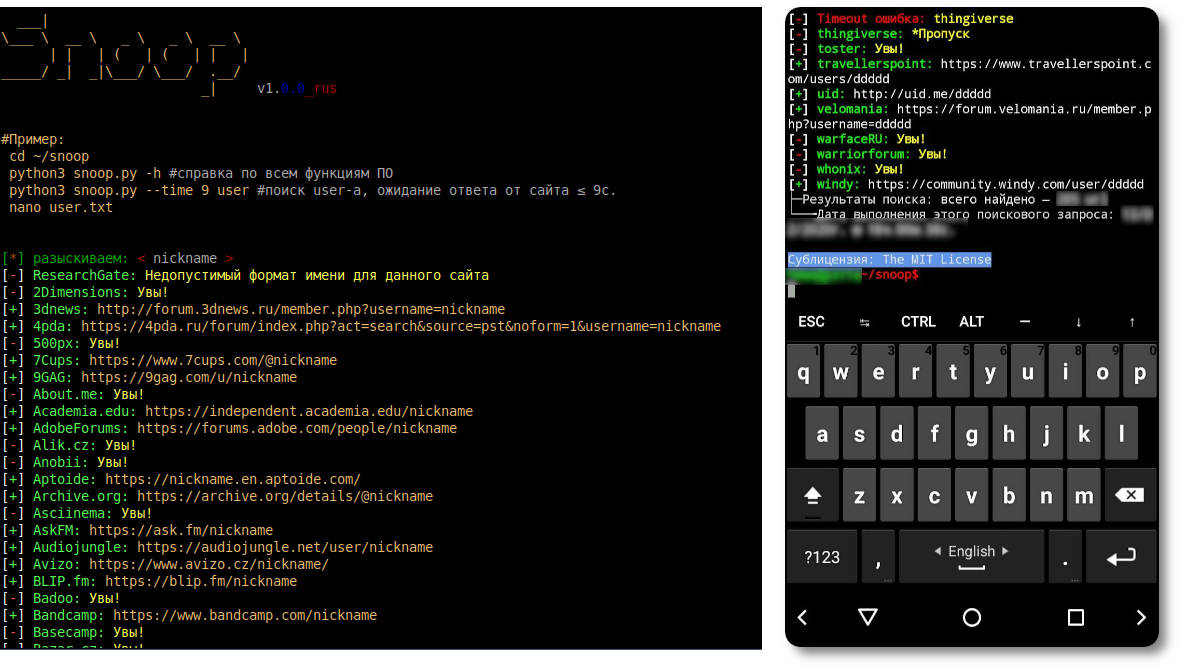

Snoop Project невероятный инструмент интернет разведки, которого пользователи рунета ждали так долго — доступен

На Github-e выложен OSINT-инструмент, заточенный (в том числе) для поиска %username по СНГ локации Если вам до боли знаком такой софт, как namechk или spiderfoot, то «Snoop Project» вас явно порадует, он даёт «им» фору вместе взятым и это не желтый заголовок «Статья вечерняя» — это реальная...

Охотимся на техники и тактики атакующих с использованием Prefetch-файлов

Файлы трассировки, или Prefetch-файлы, появились в Windows еще со времен XP. С тех пор они помогали специалистам по цифровой криминалистике и реагированию на компьютерные инциденты находить следы запуска программ, в том числе вредоносных. Ведущий специалист по компьютерной криминалистике Group-IB...

[Перевод] Киберугрозы. Прогноз на 2020: искусственный интеллект, бреши в облаках, квантовые вычисления

В 2019 году мы наблюдали небывалый всплеск угроз кибербезопасности и появления новых уязвимостей. Мы видели рекордное количество спонсируемый государствами кибератак, кампаний с целью получения выкупа, а также растущее число брешей в безопасности из-за халатности, неосведомлённости, неправильной...

УЯЗВИМОСТИ СЕТЕЙ 5G

Пока энтузиасты с трепетом ждут массового внедрения сетей пятого поколения, киберпреступники потирают руки, предвкушая новые возможности для наживы. Несмотря на все старания разработчиков технология 5G содержит уязвимости, выявление которых осложняется отсутствием опыта работы в новых условиях. Мы...