[recovery mode] Способы обновления криптографии на оборудовании Check Point до ГОСТ 2012

В соответствии с требованиями ФСБ России использование схемы подписи ГОСТ Р 34.10-2001 для формирования электронной подписи после 31 декабря 2018 года не допускается. Однако, соответствующий патч для Check Point с криптографией КриптоПро, поддерживающей новые алгоритмы, выпущен в 2018 году не был....

[Из песочницы] Введение в архитектуру безопасности 5G: NFV, ключи и 2 аутентификации

Очевидно, браться за разработку нового стандарта связи, не думая о механизмах обеспечения безопасности, — дело необычайно сомнительное и бесполезное. Архитектура безопасности 5G — совокупность механизмов и процедур безопасности, реализованных в сетях 5-го поколения и охватывающих все компоненты...

Процессоры Intel выплёвывают приватный ключ, если поиграть с напряжением

Исследователи из трёх европейских университетов раскрыли детали первой известной атаки на SGX. Набор инструкций SGX (Software Guard eXtensions) позволяет приложению создавать анклавы — области в виртуальном адресном пространстве, защищённые от чтения и записи извне этой области другими процессами,...

Кибервыборы v1.0: как создавалась система блокчейн-голосования в Москве

Восьмого сентября мы провели в трех избирательных округах — в Чертаново, Бибирево и в Зеленограде — электронное голосование в Мосгордуму. У этого голосования было сразу две особенности. Во-первых, выбрать своего кандидата можно было не выходя из дома, а во-вторых, в процессе мы использовали...

Новое достижение в криптографии — факторизация 795-битного числа RSA

2 декабря 2019 года в рассылке по теории чисел nmbrthry@listserv.nodak.edu сообщили о факторизации числа RSA-240 (240 десятичных знаков, 795 бит). Это новое достижение в криптографии и теории чисел и очередное выполненное задание из списка RSA Factoring Challenge. Вот число и его множители: RSA-240...

Как работает прототип анонимных транзакций на блокчейне Waves

Мы внедрили прототип анонимных транзакций на базе zkSNARK, чтобы обеспечить конфиденциальные транзакции в блокчейне Waves. В своей реализации мы используем доказательную систему Groth16 на кривой BN254 и DSL circom. Объясняем, как это работает. Читать дальше →...

[Из песочницы] Используем passwordstore.org — менеджер паролей в стиле KISS

Всем привет. В этой статье я хотел бы поделиться своим опытом настройки и использования pass — менеджера паролей для Linux и не только, примечательного своей простотой, использованием уже присутствующих в системе инструментов и возможностью работать исключительно из консоли. Конкретнее, будут...

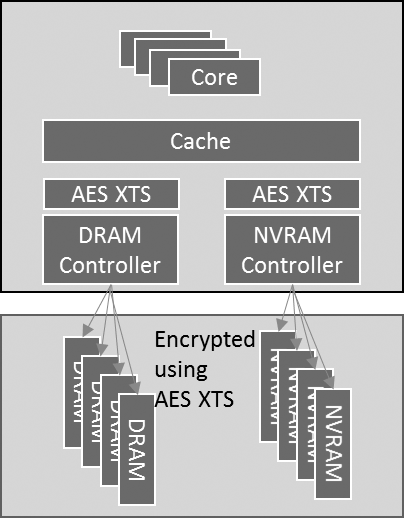

Аппаратное шифрование DRAM уже близко. Чем оно грозит простым пользователям?

Существует масса вариантов для шифрования дисков, разделов и отдельных документов. На случай компрометации одного устройства есть даже федеративное распределение ключа, где для доступа требуется участие нескольких сторон (см. схему разделения секрета Шамира). Опции шифрования файловой системы...

Применение режима шифрования SL3 карт MIfare на примере одной компании

Здравствуйте, меня зовут Андрей и я сотрудник одной крупнейшей в стране управляющей компании. Казалось бы, что может рассказать сотрудник на хабре? Эксплуатируй себе здания, которые построил застройщик и ничего интересного, но это не так. Есть у УК одна важная и ответственная функция в роли...

Домен-фронтинг на базе TLS 1.3. Часть 2

Введение В первой части статьи мы дали краткое описание механизма encrypted SNI (eSNI). Показали каким образом на его основе можно уклоняться от детектирования современными DPI-системами (на примере билайновского DPI и запрещенного РКН рутрекера), а также исследовали новый вариант домен-фронтинга...

Когда вредно хешировать

Предисловие Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На Хабре...

[Из песочницы] Взламываем механизм приватности Mimblewimble

Приватность криптовалюты Mimblewimble/Grin фундаментально уязвима. Потратив всего $60 в неделю на AWS, я однозначно связал отправителей и получателей для 96% транзакций Grin в режиме реального времени. Уязвимость находится в основе протокола Mimblewimble, и я не думаю, что ее можно исправить....

Асимметричные криптографические протоколы распределения ключей: Деннинга—Сакко, DASS, Ву-Лама

Предисловие Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На Хабре...

Схемы распределения ключей с доверенным центром: схемы Жиро и Блома

Предисловие Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На Хабре...

Переходите к безопасной 2FA на блокчейне

СМС-сообщения — популярнейший способ двухфакторной аутентификации (2FA). Ее используют банки, электронные и крипто-кошельки, почтовые ящики и всяческие сервисы; число пользователей метода приближается к 100%. У меня такой расклад событий вызывает негодование, ведь этот метод небезопасный....

«Криптосистемы-протоколы»: Диффи—Хеллмана, Эль-Гамаля, MTI/A(0), STS

Предисловие Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На Хабре...

[Из песочницы] Как оценивать и сравнивать устройства шифрования для сетей Ethernet

Этот обзор (или, если хотите, руководство для сравнения) я написал, когда мне поручили сравнить между собой несколько устройств разных вендоров. К тому же эти устройства принадлежали к разным классам. Пришлось разбираться в архитектуре и характеристиках всех этих устройств и составлять «систему...

Трёхпроходные протоколы

Данный текст будет являться одной из переписанных глав для учебного пособия по защите информации кафедры радиотехники и систем управления, а также, с этого учебного кода, кафедры защиты информации МФТИ (ГУ). Полностью учебник доступен на github (см. также draft releases). На хабре планирую...