[Перевод] 7 ключевых индикаторов риска Active Directory на панели мониторинга Varonis

Все, что нужно злоумышленнику, – это время и мотивация для проникновения в вашу сеть. Но наша с вами работа состоит в том, чтобы не дать ему этого сделать или, по крайней мере, максимально усложнить эту задачу. Нужно начать с определения слабых мест в Active Directory (далее – AD), которые...

В анализаторе все должно быть прекрасно: и функциональность, и интерфейс…Изучаем новый интерфейс Solar appScreener 3.1

Как говаривал Генри Форд, все можно сделать лучше, чем делалось до сих пор. Вот и мы так подумали, когда приступили к работе над версией 3.1 нашего анализатора защищенности приложений. Нам ОООЧЕНЬ хотелось сделать наш продукт не только самым крутым по функциональности: например, реализовать...

Как мы управление уязвимостями построили

Введение в проблематику В своей практике работы с разными типами заказчиков – от крупных международных компаний до небольших фирм или даже ИП – мы наблюдаем схожие проблемы при попытке системно работать с уязвимостями. Пока компания относительно небольшая, достаточно иметь один или несколько...

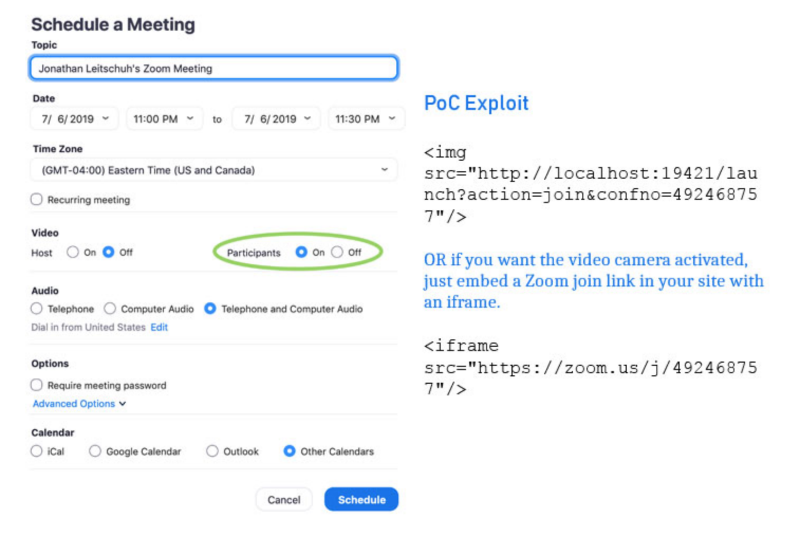

Уязвимость софта для телеконфенций Zoom позволяет любым сайтам шпионить за пользователями через веб-камеру

Изображение: Medium.com Исследователь безопасности обнаружил уязвимость в софте для проведения телеконференций Zoom. При использовании программы на компьютерах Mac, любой открытый пользователем сайт может активировать камеру на устройстве без запроса разрешения на данное действие. Сделать это можно...

Уязвимость блокировщика экрана в Astra Linux Special Edition (Смоленск)

В данной статье мы рассмотрим очень одну интересную уязвимость в «отечественной» операционной системе Astra Linux, и так, начнем… Читать дальше →...

[Из песочницы] Как я случайно обнаружил возможное бесконечное пополнение счёта у своего американского сотового оператора

В целях недопущения злоупотеблениями я не указываю имя оператора. Всё началось с того, что я купил по приезду SIM-карточку оператора с тарифным планом Pay-as-you-go. Это самый обычный тарифный план, которые были популярны в России до появления пакетных тарифных планов, то есть платишь за каждую...

Атаки на домен

При проведении тестирований на проникновение мы довольно часто выявляем ошибки в конфигурации домена. Хотя многим это не кажется критичным, в реальности же такие неточности могут стать причиной компрометации всего домена. К примеру, по итогам пентеста в одной компании мы пришли к выводу, что все...

[recovery mode] Первая волна пострадавших от уязвимости Exim. Скрипт для лечения

Уязвимость с RCE в Exim уже довольно сильно нашумела, и довольно сильно потрепала нервы системным администраторам по всему миру. На волне массовых заражений (очень многие наши клиенты используют Exim в качестве почтового сервера) быстренько накидал скрипт для автоматизации решения проблемы. Скрипт...

Изучаем MITRE ATT&CK. Mobile Matrices: Device Access. Часть 2

Закрепление (Persistence) и Эскалация привилегий (Privilege Escalation) Ссылки на все части: Часть 1. Первоначальный доступ к мобильному устройству (Initial Access) Техники закрепления описывают способы получения прав доступа, изменения конфигурации мобильного устройства и иные действия, в...

Что нужно знать о последнем патче Cisco для маршрутизаторов

Не так давно IT-гигант объявил о критической уязвимости в системе ASR 9000. Под катом рассказываем, в чем суть бага и как его «залатать». Фото — ulleo — PD Уязвимость обнаружили в маршрутизаторах серии ASR 9000, работающих под управлением 64-битной IOS XR. Это — аппаратура класса high-end для...

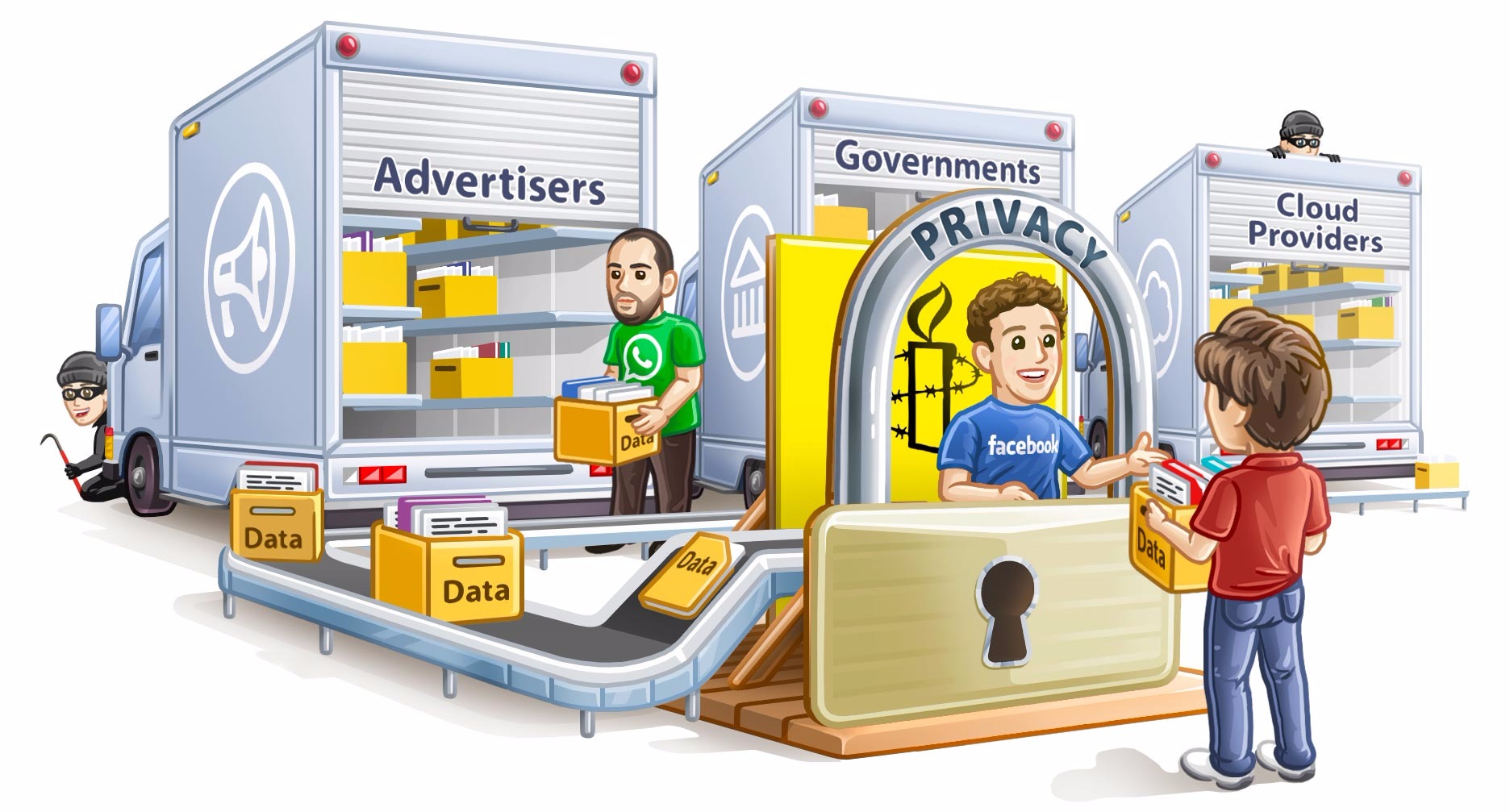

[Перевод] Почему WhatsApp никогда не станет безопасным

Автор колонки — Павел Дуров, основатель мессенджера Telegram Мир, кажется, шокирован новостью о том, что WhatsApp превратил любой телефон в шпионское ПО. Всё на вашем телефоне, включая фотографии, электронные письма и тексты, было доступно злоумышленникам только потому, что у вас установлен...

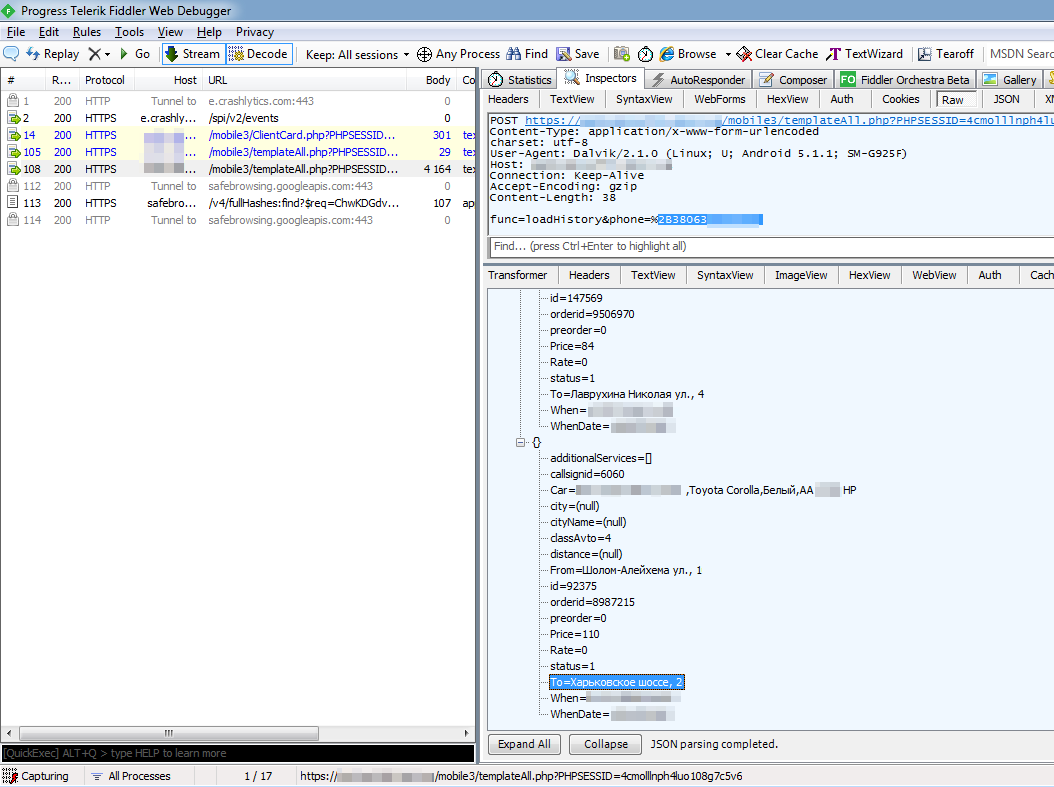

Как ездить на такси за чужой счёт — уязвимости на примере одного сервиса

После нахождения уязвимостей в мобайл-банкинге украинского банка (пост) я захотел немного сменить направление и перейти от финансовых сервисов к другим. На глаза попалась рекламная статья про обновлённое мобильное приложение такси, его я и выбрал своим подопытным. Здесь инструменты те же: ПК,...

Как изучение критической уязвимости DHCP в Windows 10 привело к обнаружению еще двух ошибок безопасности

Изображение: Unsplash Как было описано в предыдущей статье про CVE-2019-0726, иногда поиск деталей об уже известной уязвимости приводит к обнаружению новой уязвимости. А в некоторых случаях таких новых уязвимостей оказывается больше одной. Читать дальше →...

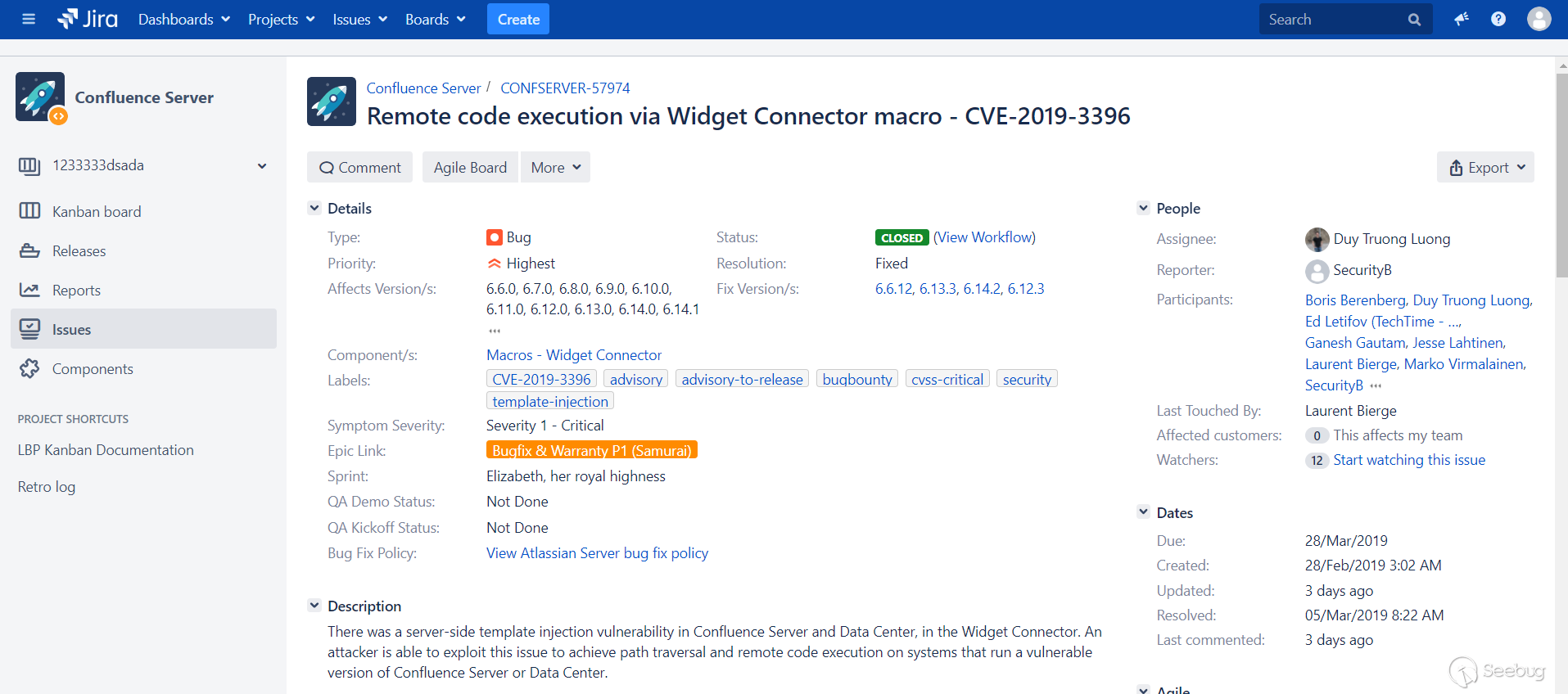

Эксперты Positive Technologies выявили попытки массовой эксплуатации критической уязвимости в Confluence

Изображение: Knownsec 404 Team Исследователи информационной безопасности из Knownsec 404 Team изучили патч для обнаруженной в марте уязвимости в Confluence и опубликовали код для её эксплуатации. Использование этой ошибки безопасности позволяет злоумышленникам получить возможность выполнения любых...

Далее