Своя криптосистема с открытым ключом. Задача о рюкзаке. Часть I — пакет

Все мы знаем популярную задачу о рюкзаке. Все мы также знаем, что такое асимметричное шифрование и для чего оно используется. А если не знаете - то вот и повод узнать, потому что в этой статье мы попытаемся на основе задачи о рюкзаке написать свою систему шифрования с открытым ключом на C#....

КриптоПро в Linux контейнере для использования КЭП от ФНС

С Нового Года в России от Индивидуальных Предпринимателей (ИП) и директоров Обществ с Ограниченной Ответственностью (ООО) требуют использовать Квалифицированную Электронную Подпись (КЭП) выданную Федеральной Налоговой Службой (ФНС). В этой статье речь пойдёт о том, как работать с КЭП от ФНС под...

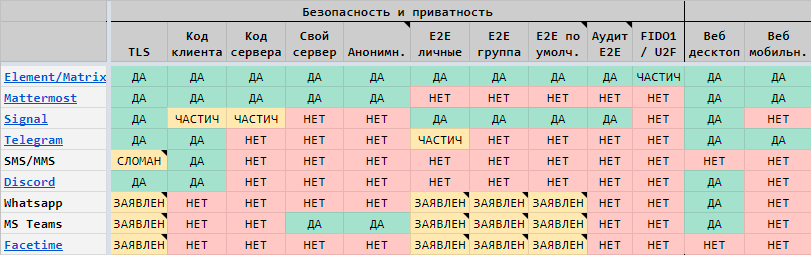

Безопасность и шифрование. Element/Matrix — достойная альтернатива Slack и Mattermost

Сегодня многие ищут более удобный, дешёвый и безопасный вариант для корпоративных коммуникаций. К сожалению, Slack, Microsoft Teams и другие проприетарные решения не удовлетворяют требованиям по безопасности, а за коммерческие лицензии нужно платить. В качестве альтернативы часто смотрят в сторону...

Domain Fronting. версия 1.3

В данной статье представляется новый взгляд на старую и знакомую заядлым пентестерам тему как DomainFronting. Тем более, что после недавних нововведений в протокол TLS v1.3 от компании Cloudflare эта избитая тема заиграла новыми красками. Читать далее...

Анонимность и подлинность

Изложенный ниже текст состоит из двух логически связанных частей. В первой части предлагается конструктивное опровержение утверждения о том, что неотслеживаемость включает в себя анонимность. Во второй, на примере конкретных практических задач, смысловое содержание которых преподносится в форме...

Пишем анонимный мессенджер с нуля

Приключение на 20 минут. Читать далее...

TDE в Platform V DataGrid: учим систему шифрования менять ключи на лету

Привет, Хабр! Это Никита Амельчев и Павел Переслегин. Мы создаём Platform V DataGrid — распределённую базу данных, которая используется в сервисах Сбера и внешних клиентов. В статье расскажем, как мы усилили базовые функции шифрования TDE в нашем продукте и как решали вопрос совмещения полного...

Структурный анализ сетевой анонимности

Рассуждения о сути анонимности. Читать далее...

Hidden Lake Service — ядро скрытой сети с теоретически доказуемой анонимностью

Ещё одна скрытая сеть с теоретически доказуемой анонимностью. Читать далее...

Как устроена федеральная система дистанционного электронного голосования в России

В 2019 году к нам обратился «Ростелеком» с запросом о создании федеральной системы дистанционного электронного голосования (ДЭГ) на основе блокчейна. По сравнению с обычным голосованием ДЭГ на блокчейне явно дешевле и быстрее для подсчета голосов; оно также может обеспечить большую явку. Но при...

Тяжело ли быть девушкой-учёным?

Виктория Высоцкая работает в «Криптоните» специалистом-исследователем лаборатории криптографии. Параллельно она учится в аспирантуре ВМК МГУ имени М.В. Ломоносова на кафедре информационной безопасности и преподаёт студентам последних курсов в рамках аспирантской практики. А ещё она написала книгу...

[recovery mode] RE Crypto Part#2

Наверное самое популярное действие, которое приходится выполнять для исследования криптографии сегодня это процедура анализа зловредного кода, который блокирует чьи-то данные с использованием кастомного или общепринятого алгоритма. Попробуем в этой статье рассмотреть зловред и понять какие...

Windows 10, PowerShell: файл сертификата открытого ключа (X.509) изнутри

Немного о том, как устроено в «Windows 10» хранение сертификатов открытого ключа, а также о том, как можно просматривать хранилища сертификатов и свойства отдельных сертификатов. В двух словах рассказано о том, какие инструменты можно использовать для работы с сертификатами открытого ключа, в...

White-Box Cryptography: Расшифровываем эту белую коробку

В этой статье мы рассмотрим основные подходы к реализации White-Box Cryptography (WBC) и атаки. На данный момент есть WBC для различных видов алгоритмов: симметричного и асимметричного шифрования, электронной подписи и других. Здесь изучим только WBC для алгоритмов симметричного шифрования (т.е....

[recovery mode] RE Crypto Part#1

Статья расскажет на примере алгоритма AES как можно найти конструкции алгоритма шифрования и доказать, что приложение действительно использует именно этот алгоритм для преобразования данных. Читать далее...

[Перевод] SmartCon 2022: CCIP и DECO — технологии, которые изменят блокчейн

Закончилась конференция SmartCon 2022 организованная Chainlink, где выступили более 150 докладчиков и было представлено более 100 презентаций, собрались ведущие представители индустрии Web2 и Web3, такие как Google, Coinbase, SWIFT, FTX, BNY Mellon, T-Systems MMS и др. Наступление эры, в которой...

[recovery mode] Доказательство с нулевым разглашением (ZKP) — дорожная карта блокчейна

Прозрачность блокчейн является преимуществом во многих случаях, но есть также ряд случаев использования смарт-контрактов, которые требуют конфиденциальности по различным деловым или юридическим причинам, например, использование частных данных в качестве входных данных для запуска исполнения...

Цифровые наличные на пальцах

На хабре были попытки обсуждения темы цифровых наличных (Digital Currency) и в частности фиатных цифровых наличных (Central Bank Digital Currency, CBDC). Однако, с моей точки зрения, не было ни одного удовлетворительного ни технического, ни социального описания "на пальцах" что это такое и зачем (а...