Как МТС тестировала защищенную передачу данных на транспортной сети со скоростью до 100 Гбит/сек

В конце года мы протестировали техническое решение по защищенной передаче данных со скоростью до 100 Гбит/ сек – с использованием программно-аппаратного комплекса «Квазар-100». Испытания прошли на участке Москва – Санкт-Петербург магистральной транспортной сети компании. Транспортный канал связал...

«Кража» со взломом: пентест финансовой организации

В этом посте мы расскажем, как сломанная логика, самописные сервисы и графические пароли могут привести к захвату сетевой инфраструктуры компании, полной потере денег и пользовательских данных. Это реальная история. События, о которых рассказывается в посте, произошли не так уж давно. По просьбе...

Замена игрока, или Почему мы решили сменить Bug Bounty платформу?

Скоро мы отметим 2-летний юбилей нашего участия в Bug Bounty программе. В прошлой статье мы рассказали, как всё начиналось: как запустить Bug Bounty программу, если нет опыта, на что стоит обратить внимание, как корректно сформировать скоуп и оценить критичность найденных багов в интересах...

Как хранить пароли если ты ПАРАНОИК?

Здорова, Хабрчане! Недавно мне на глаза попадалась публикация на Хабре про сервер взлома паролей с кучей GPU. Ссылку я добросовестно где-то профукал, но помню, что в статье говорилось про феноменальную скорость перебора паролей на этом «девайсе». Что 8-значный пароль по полной раскладке клавиатуры...

[Перевод] Уязвимости NFC позволяют взломать банкомат, просто взмахнув смартфоном

Исследователь безопасности обнаружил ряд ошибок, позволяющих взламывать банкоматы и широкий спектр терминалов продаж по-новому — взмахом телефона над устройством для чтения бесконтактных банковских карт. К старту курса Этичный хакер делимся переводом статьи о возможностях, которые открываются при...

«Hack Me на TryHackMe», или Небезопасное изучение инфобеза на известной платформе

Привет, Хабрчане. Сегодня мы поговорим об одной проблеме, которую обнаружил мой хороший знакомый Иван Глинкин. Это очень серьезный косяк с безопасностью платформы для обучения пентесту TryHackMe. Заключается он в том, что виртуальные стенды видят абсолютно все в сети, и их можно использовать для...

Zero Security: A — этичный хакинг для начинающих

Zero Security: A - уникальные курсы этичного хакинга и тестирования на проникновение от компании Pentestit. Разработаны специально для новичков в области информационной безопасности, которые хотят связать свою дальнейшую деятельность с ИТ-технологиями и развиваться в этом направлении в качестве...

Уязвимость в Тинькофф Инвестиции: увеличиваем размер плеча в 100 раз и выводим маржинальные средства на карту

К чему могут привести недостатки в информационной безопасности в наши дни? Какие побочные эффекты могут возникнуть от систем, направленных на удобство пользователей? Business logic уязвимость, которая могла принести многомиллионные потери первому онлайн банку страны. Рассказываем кейс с огромным...

[Перевод] Путаница зависимостей. Как я взломал Apple, Microsoft и десятки других компаний

С тех пор как я начал учиться программировать, я восхищаюсь уровнем доверия, который мы вкладываем в простую команду, подобную этой: pip install package_name В некоторых языках программирования, таких как Python, это простой, более или менее официальный способ установки зависимостей для ваших...

[Перевод] Как я нашел баг, который раскрывал ваш пароль от PayPal

В охоте на проблемы безопасности погоня за неизведанными активами и скрытыми конечными точками часто заканчивается тем, что вы отвлекаетесь от очевидной, но по-прежнему важной функциональности. Если вы подходите к цели, как будто вы — первый человек, который оценивает безопасность, то я считаю, вы...

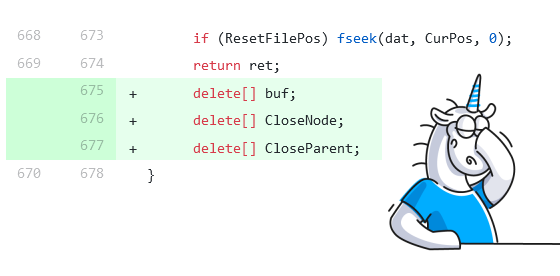

Как PVS-Studio защищает от поспешных правок кода

Хотя только недавно была заметка про проект CovidSim, есть хороший повод вновь про него вспомнить и продемонстрировать пользу регулярного использования PVS-Studio. Бывает, что все мы спешим и вносим правки в код, потеряв сосредоточенность. Статический анализатор может оказаться здесь хорошим...

50 000 $ в месяц — не проблема, или Сколько на самом деле зарабатывают пентестеры

Пентестер — одна из самых неоднозначных профессий в IT сфере. Вроде как специалист по кибербезопасности, который тестирует системы на уязвимости, но в то же время многие воспринимают его как хакера. Многие люди ошибочно считают, что раз пентестер — это почти хакер, то и зарабатывать он должен...

Пентест-лаборатория Test lab 15 — ху из н0в1ч0к?

Ежегодно Pentestit выпускает уникальные лаборатории тестирования на проникновения. По своей сути, Test lab являются реальными копиями корпоративных сетей, которые содержат различные ошибки конфигураций. Каждый желающий может попробовать свои силы на практике совершенно бесплатно. Лаборатории...

XCCDF и OVAL: основа формализации аудита информационной безопасности

В посте, на примере реальных документов, показаны детали языков XCCDF и OVAL — компонентов протокола автоматизации контента безопасности (SCAP). Материал может быть полезен разработчикам средств аудита, администраторам, руководителям, аудиторам и всем, кто интересуется темой информационной...

Невидимый гость: вскрываем беспроводную сеть компании с Kali Linux и Raspberry Pi

Сегодня рассмотрим, как относительно незаметно протестировать безопасность беспроводной сети компании. В качестве основы будет использоваться Raspberry Pi, который поддерживает установку Kali Linux. Установка дистрибутива довольно проста: Загрузить официальный образ с сайта kali.org; Записать его...

Pentest Enumiration for macOS

Обычно инфраструктура строится на базе операционных систем Linux и Windows. И казалось бы, зачем разбираться в проблемах других операционных систем? Всё просто. Пентест — это постоянное развитие, изучение новых технологий. К тому же машины в инфраструктуре, которые работают на базе операционной...

Как работают эксплойты по повышению привилегий в ОС Windows

Тема получения безграничного доступа к системе очень интересна в контексте тестирования на проникновение. Получить доступ к системе и запустить команду — сегодня это только половина победы. Вторая половина достигается только в тот момент, когда удается обойти подсистемы песочниц и ограничений,...

[Перевод] Что такое Metasploit? Руководство для начинающих

Тестирование на проникновение позволяет ответить на вопрос, как кто-то со злым умыслом может вмешаться в вашу сеть. Используя инструменты пентеста, «белые хакеры» и профессионалы в области безопасности могут на любом этапе разработки или развертывания исследовать сети и приложения на предмет...