[Перевод] Как распаковать вредоносное ПО с помощью x64dbg

Эта статья представляет собой руководство по x64dbg, в котором объясняется и демонстрируется методика реверс-инжиниринга вредоносных программ. Она является продолжением нашей серии публикаций, посвященных x64dbg: Читать далее...

Дайджест киберинцидентов Acronis #7

Привет, Хабр! В нашем дайджесте мы рассказываем об успешных атаках относительно новых (или хорошо известных) групп Ransomware, опасностях криптоджекинга, появлении очередного Ransomware под Linux, а также об опасностях для владельцев серверов MS Exchange. Все подробности — под катом. Читать дайджест...

Россия vs Эстония: сравнение электронных голосований

В последнее время про дистанционные электронные голосования (ДЭГ) говорят много — на сентябрьских выборах ДЭГ будет использоваться в семи регионах, в нём ожидают до 2 млн. избирателей, и Москва уже развернула широкую рекламно-информационную кампанию. При этом — по очевидной причине — данная...

Забавные и полезные «ардуинные поделки»

В этой публикации я хочу рассказать о нескольких «ардуинных поделках», которые вы, возможно, найдете достаточно забавными или полезными. Как правило, все они просты, и доступны для повторения даже начинающему «ардуинщику». Хочу сразу успокоить читателей - о самодельных станциях погоды, контроллерах...

Инфекционная угроза населению планеты сегодня и завтра

В теории безопасности атакой на объект называют реализацию потенциальной угрозы. Такая реализация преобразует угрозу из потенциальной в действующую реально и проявляется (начинает действовать) как возмущающий (наносящий ущерб) фактор. Для реализации угрозы должны быть созданы необходимые и...

LeetD3vM4st3R

В APK находится функционал по генерации сигнатуры для ассоциативного массива. Постарайтесь получить подпись для следующего набора данных: { "user" : "LeetD3vM4st3R", "password": "__s33cr$$tV4lu3__", "hash": "34765983265937875692356935636464" } и отправить результат @****** в Telegram....

Искусство кибервойны: как китайские группы TaskMasters и TA428 атакуют Россию

В середине мая 2021 года эксперты из SOLAR JSOC вместе с Национальным координационным центром по компьютерным инцидентам (НКЦКИ) выпустили отчет о серии целенаправленных атак, выявленных в 2020 году. Согласно исследованию, главной целью атакующих в России были федеральные органы исполнительной...

С помощью скотча и жвачки

Защита приложений от обратной разработки - сложный процесс, который может отнимать много сил и нервов. Статья расскажет о нескольких подходах защиты приложений под операционную систему iOS с использованием разных методов запутывания кода и сокрытия данных. Читать далее...

Взлом госуслуг: мифы и реальность

В последнее время в СМИ обсуждаются множественные случаи взлома портала "Госуслуги". В этой статье я постараюсь выяснить что из этого миф и выдумки, а что является правдой, а для этого придется самому взломать госуслуги. Взломать госуслуги...

Мастера облачного криптомайнинга: тактики группы TeamTNT

Киберпреступники выбирают разные способы заработка: одни идут по пути шантажа и вымогательства, как операторы шифровальщиков-вымогателей, другие зарабатывают на человеческих слабостях, «продавая» компенсации за пандемию или предлагая вложиться в новейшую перспективную криптовалюту. Есть и те, кто...

Шпаргалка для разработчика: создаём безопасное веб-приложение

Эта статья — своего рода ‘cheat sheet’ для веб-разработчика. Она даёт представление о «программе-минимум» для создания веб-приложения, защищённого от самых распространённых угроз. Читать далее...

[Перевод] Протокол безопасности транспортного уровня (TLS), версия 1.2 (RFC 5246)

На настоящий момент (август 2021 года) автором данного перевода не было найдено хоть сколько-нибудь приемлемого перевода стандарта протокола TLS версии 1.2 на русский язык. Единственный найденный перевод находится сайте protocols.ru и, во-первых, доступен только в кэше поисковика, а во-вторых, при...

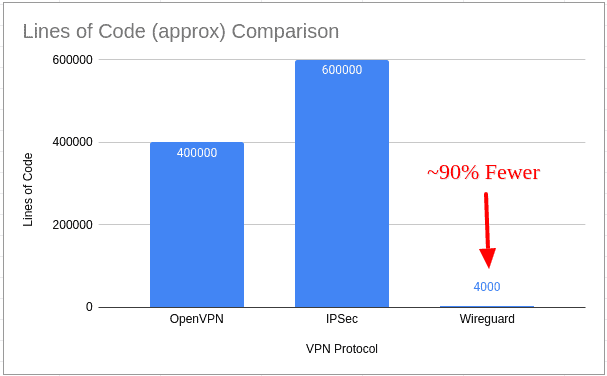

WireGuard заработал в режиме ядра WindowsNT

Разработчик WireGuard VPN Джейсон Доненфельд выпустил новую версию WireGuardNT, которая работает в режиме ядра WindowsNT (7, 8.1, 10, 11, 2012, 2016, 2019, 2022). Перенос всего кода в ядро значительно повышает пропускную способность туннеля практически на любых соединениях, особенно по WiFi....

3-нм техпроцесс все ближе к народу: Intel, Apple и TSMC вовсю готовятся к новому витку прогресса

В самом начале этого года мы публиковали статью «У TSMC и Samsung возникли серьезные проблемы с производством 3-нм чипов». Тогда мы рассказывали о том, что Apple разместила у TSMC первый заказ на чипы, выполненные по 3-нм технологии. Но возникли определенные проблемы, так что сертификация нового...

Security Week 33: технические особенности слежки за пользователями

Уже две недели обсуждается решение компании Apple внедрить механизм анализа фотографий на устройствах пользователей. Изначально сообщение Apple было посвящено сразу двум разным фичам, предназначенным для защиты детей: это родительский мониторинг изображений в iMessage на телефоне ребенка и тот...

Кажется, что Huawei всё: часы и браслеты перестали работать с айфонами

Вышедшее неделю назад обновление приложения Huawei Health полностью перестало работать с привязанными устройствами. Смарт-браслеты и часы не отображаются в приложении, синхронизация не работает, добавить заново устройство просто невозможно: кнопки Add и Scan ничего не делают. Пользователи пишут...

Встречаемся на GIS DAYS 2021

Привет, Хабр. Спешим поделиться отличной новостью. С 6 по 8 октября 2021 года мы проводим форум Global Information Security Days и приглашаем всех, интересующихся информационной безопасностью и IT принять участие в нем. В этом году форум впервые будет проходить на двух площадка одновременно в...

Как взломать вашу корпоративную сеть? Заплатить вашему сотруднику…

По крайней мере, такого подхода точно придерживаются в группировке LockBit. Мошенники решили упростить себе задачу проникновения в корпоративные сети, привлекая к этому сотрудников компания. В нашем посте мы рассмотрим последние новшества этого вредоносного ПО, а также расскажем про тактику...