The Standoff 2021, ноябрь edition. Что не проскочило мимо песочницы PT Sandbox

С 14 по 16 ноября 2021 года на киберполигоне The Standoff происходило третье противостояние между атакующими и защитниками. Сражения прошли в стремительно развивающемся городе-государстве F. Реализовывать недопустимые события ринулись десять суперскилованных команд атакующих, а на бастионах защиты...

Как ищут секьюрити уязвимости

Всем привет. Сегодня я хотел бы разобрать какие есть подходы для поиска секьюрити уязвимостей в коде и выяснить как можно обезопасить своё приложение от различных атак. Читать далее...

DDOS атаки на облачные сервисы для вымогательства

Новый тренд 2021 года - атаки на облачных VoIP провайдеров с целью вымогательства. Сегодня сложно найти крупного и среднего оператора, который не подвергался атаке, на Западе атакуют даже мелких. DDOS атаки на сети средних и крупных VoIP провайдеров были всегда, но такого масштаба и направленности...

Как мы оцифровали обходы. Часть 2: журналы и ремонты

И снова здравствуйте! Это Анна Хархурина, владелец продукта «Мобильные обходы и ремонты», и я продолжаю рассказывать об оцифровке процессов, связанных с техобслуживанием и ремонтом на производстве. На производствах есть обязательные для ведения документы, «Сменные журналы». По сути, это логи...

«Кража» со взломом: пентест финансовой организации

В этом посте мы расскажем, как сломанная логика, самописные сервисы и графические пароли могут привести к захвату сетевой инфраструктуры компании, полной потере денег и пользовательских данных. Это реальная история. События, о которых рассказывается в посте, произошли не так уж давно. По просьбе...

Patch Tuesday: Microsoft выпустила ноябрьские обновления безопасности

Microsoft выпустила плановые обновления безопасности для закрытия 55 уязвимостей, 6 из которых были классифицированы как критические. Среди прочих 6 уязвимостей были обнародованы публично (0-day), а эксплуатация 2 уязвимостей была зафиксирована в реальных атаках. Максимальный рейтинг по шкале CVSS...

Мини-ПК, на которые стоит обратить внимание: 5 моделей, которые будут полезны как дома, так и в офисе

Экономия полезного пространства на рабочем столе — важная проблема для многих из нас. Одно из возможных решений — покупка миниатюрного компьютера, который вообще место не занимает. Большинство подобных устройств просто крепятся позади монитора. Но, конечно, миниатюрность — еще не все, хочется,...

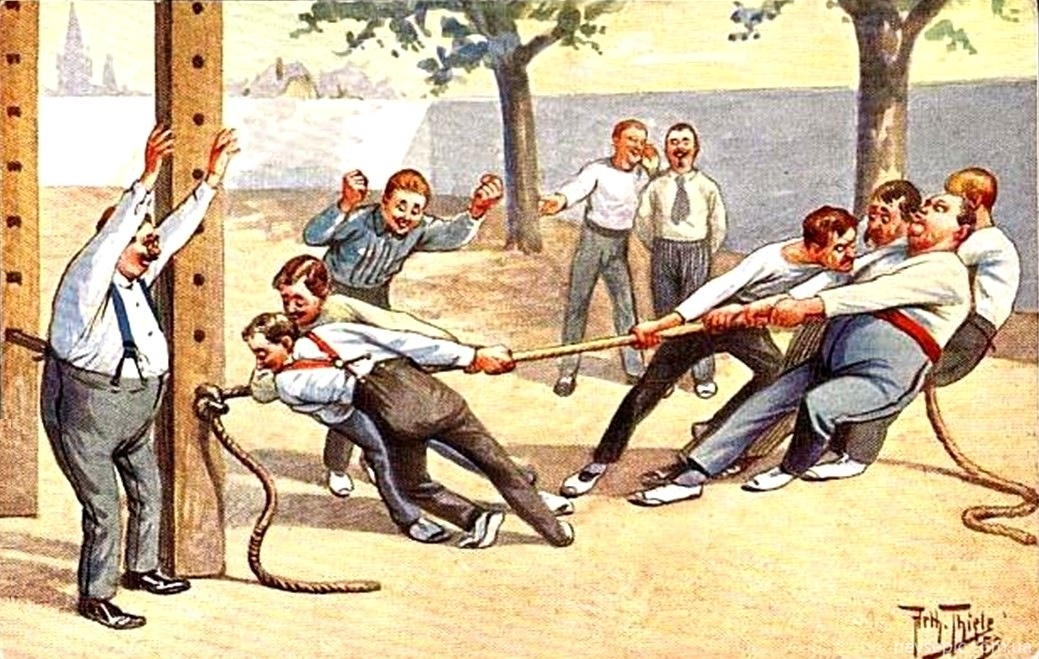

Перетягивание одеяла: техподдержка vs СБ

С точки зрения службы техподдержки, что позволяет как можно быстрее и проще удовлетворить заявку пользователя — то и хорошо. С точки зрения Службы Безопасности — это совсем нехорошо, а нужно делать максимально безопасно. Беда в том, что чем выше требования к безопасности, тем больше неудобств для...

Системы большие и маленькие: парадокс «четвёртого измерения» в эволюции SIEM

Кадр из х/ф «Интерстеллар», все права у правообладателей Как-то раз наш начИБ Алексей Дрозд (aka @labyrinth) оказался в эфире AM Live – медиа собрало коллег по цеху обсудить будущее SIEM. Компания подобралась отменная: IBM, Positive Technologies, Micro Focus, Kaspersky, RuSIEM, мы и Solar JSOC....

BYOD: методы защиты и рекомендации

Смешение личных и рабочих данных на одном устройстве всегда рискованно. Сотрудник может случайно раскрыть конфиденциальную информацию или создать ситуацию, при которой ПО станет уязвимым для вредоносных программ. Одним из решений проблемы безопасности является внедрение системы управления...

Выбор точек мониторинга трафика в локальной сети

В предыдущей статье «Зачем мониторить трафик локальной сети?» была подробно описана необходимость мониторинга локальной сети, определены распространенные угрозы ИБ и решения по защите от них. Для осуществления мониторинга, анализа и обеспечения ИБ в локальной сети необходимо иметь возможность...

Как мы оцифровали обходы. Часть 1: пилот и чек-листы

Представьте, вы купили автомобиль, а возможно, он у вас уже есть. К автомобилю есть готовые рекомендации: как его обслуживать, каким топливом его заправлять, через сколько надо пройти ТО, когда и что потребует плановой замены. Датчик в машине сам подскажет, что надо залить масло или подкачать...

Что и как нужно защищать в облачной среде

Гибридная ИТ-инфраструктура, содержащая физические и облачные компоненты, стала обычным явлением во многих компаниях. Админы, программисты и обычные пользователи быстро привыкают к новой реальности. Но несмотря на все преимущества нового мира, в нём имеется масса неочевидных опасностей. В этом...

BYOD: статистика и минусы

Несмотря на все преимущества, процесс внедрения BYOD имеет множество нюансов, а основным риском использования этой концепции в реальной работе является нарушение конфиденциальности. Но кибератаки — лишь одна из возможных причин, мешающих распространению BYOD. По данным Help Net Security (2020),...

Осенний The Standoff: городу-государству F объявили войну, а киберполигон готовится к запуску в режиме 24/7/365

До самой крупной в мире открытой кибербитвы The Standoff остается немного времени. 15–16 ноября вы погрузитесь в реалии нового мира, где хакеры и стражи кибербезопасности постоянно соревнуются и оттачивают свое мастерство, а в кибербитвах решается судьба города-государства. Здесь вы увидите в...

DDoS — оружие в войне бизнесов: защищаться нельзя смириться?

Привет! Это расшифровка подкаста «Релиз в пятницу» от команды Timeweb для всех читателей «Хабра». В новом выпуске ребята обсуждали не только громкие кейсы, но и в деталях объясняли, как технически устроены атаки. Читать дальше →...

Если импортозамещение дышит в спину: особенности установки и настройки «облака» ресурсов и виртуальных машин на Linux

Дисклеймер: данная статья не рассчитана на опытных линуксоидов, что уже собаку съели, куря мануалы OpenNebula, – для них большая часть текста покажется либо наивной, либо очевидной, либо наивно-очевидной. Мы хотим не рассказать о том, что же это за зверь такой, а скорее порекомендовать, на что...

BYOD: статистика и плюсы

Согласно данным ResearchAndMarkets (2020), до пандемии 95% компаний-респондентов в той или иной форме уже перешли на использование личных устройств в рабочих целях. Кроме того, по данным Microsoft, вне зависимости от официальной политики офиса, двое из трех сотрудников так или иначе используют свои...