Обзор сканера skipfish

С развитием веб‑технологий появлялись и продолжают появляться новые уязвимости. Однако существует большой спектр программ, которые помогают обнаруживать уязвимости в веб‑сайтах и веб‑приложениях. Среди таких программ можно выделить skipfish — инструмент с открытым исходным кодом, предназначенный...

Выбираем IAM в 2023 или, что есть кроме Keycloak

Гипотетическая ситуация — ваш работодатель поручил вам выбрать Identity and Access Management platform. Обязательно: open‑source (Apache 2.0), self‑hosted, OAuth 2.0, OIDC, SAML, LDAP. Для тех кому интересно узнать, что есть еще кроме Keycloak. Узнать...

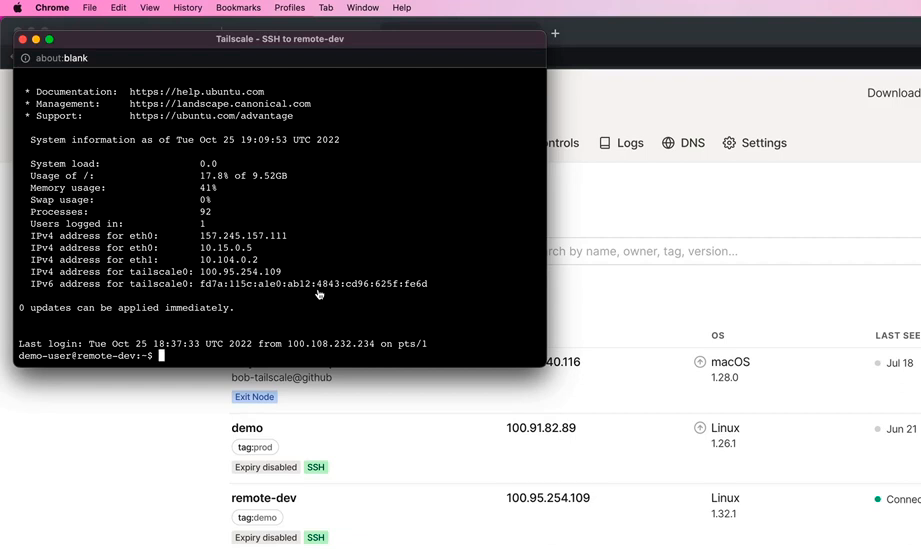

Военная архитектура SSH. Узел-бастион и принцип нулевого доверия

В инфраструктуре организации есть такое понятие, как узел-бастион — специальный компьютер в сети, обычно на внешней стороне демилитаризованной зоны (ДМЗ) организации. Узел назван по военной терминологии. Если кто видел средневековые крепости, там есть специфические выступы — бастионы, как на КДПВ....

А вы давно заглядывали внутрь ваших зависимостей?

Задумывались ли вы о том, что находится внутри зависимостей, которые так или иначе подтягиваются в ваш код? Взять чужую библиотеку сейчас — норма жизни, но чем это обернется с точки зрения безопасности? Последние истории с node‑ipc и CTX заставили задуматься о том, что лежит внутри этих...

(Не)безопасная разработка: как выявить вредоносный Python-пакет в открытом ПО

Открытое ПО сегодня привлекает повышенное внимание с разных сторон — разработки, бизнеса, технологий. Естественно, и его безопасность стоит отдельным вопросом, ведь злоумышленники также активно интересуются open source и создают угрозы для безопасной разработки. Доставка вредоносного кода через...

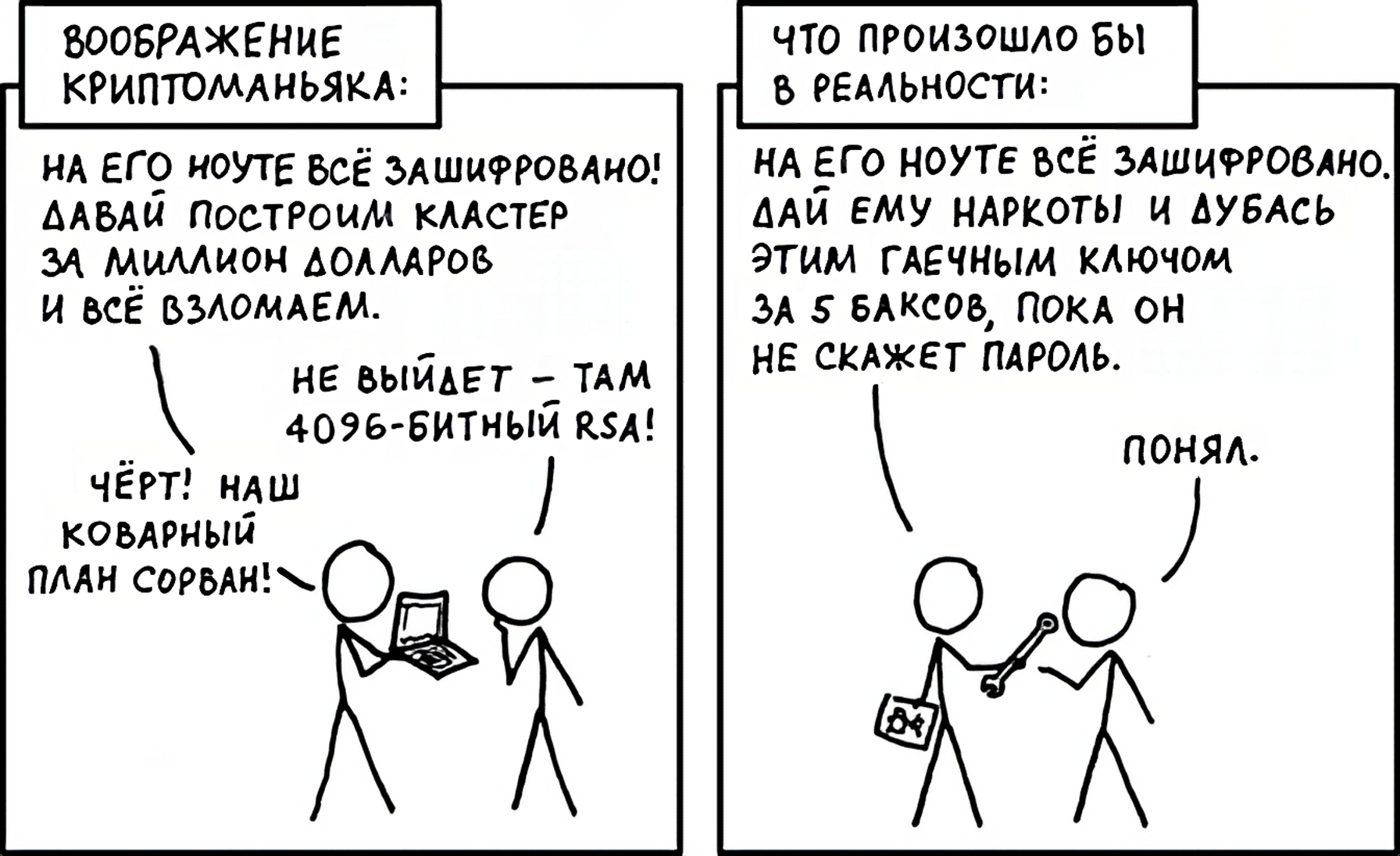

20+ open source утилит для шифрования файлов на (почти) любой случай жизни

На самом-самом деле его секреты нафиг никому не нужны. И кстати, такой ключ за 5 баксов ещё надо поискать Шифропанкам посвящается. Мы собрали тулкит из популярных программ, которые помогут защитить личные данные от несанкционированного доступа и попросили исследователя криптографии из компании...

Почему стандарты ИСО не публикуют в открытом доступе?

Основатели ИСО, Лондон, 1946 Международная организация по стандартизации создана в 1946 году для выпуска международных стандартов. Первым из них стало само название организации, которое на всех языках мира звучит одинаково: ИСО. Стандарты ИСО по всем вопросам — от безопасности дорожного движения и...

Обзор OWASP ZAP. Сканер для поиска уязвимостей в веб-приложениях

Сегодня почти у каждой организации есть собственный веб-сайт. Вместе с ростом интернета возрастают и атаки на веб-сайты, становясь все более серьезнее и масштабнее. Однако существует обширный список инструментов, которые могут производить сканирование и находить уязвимости в веб-приложениях. Одним...

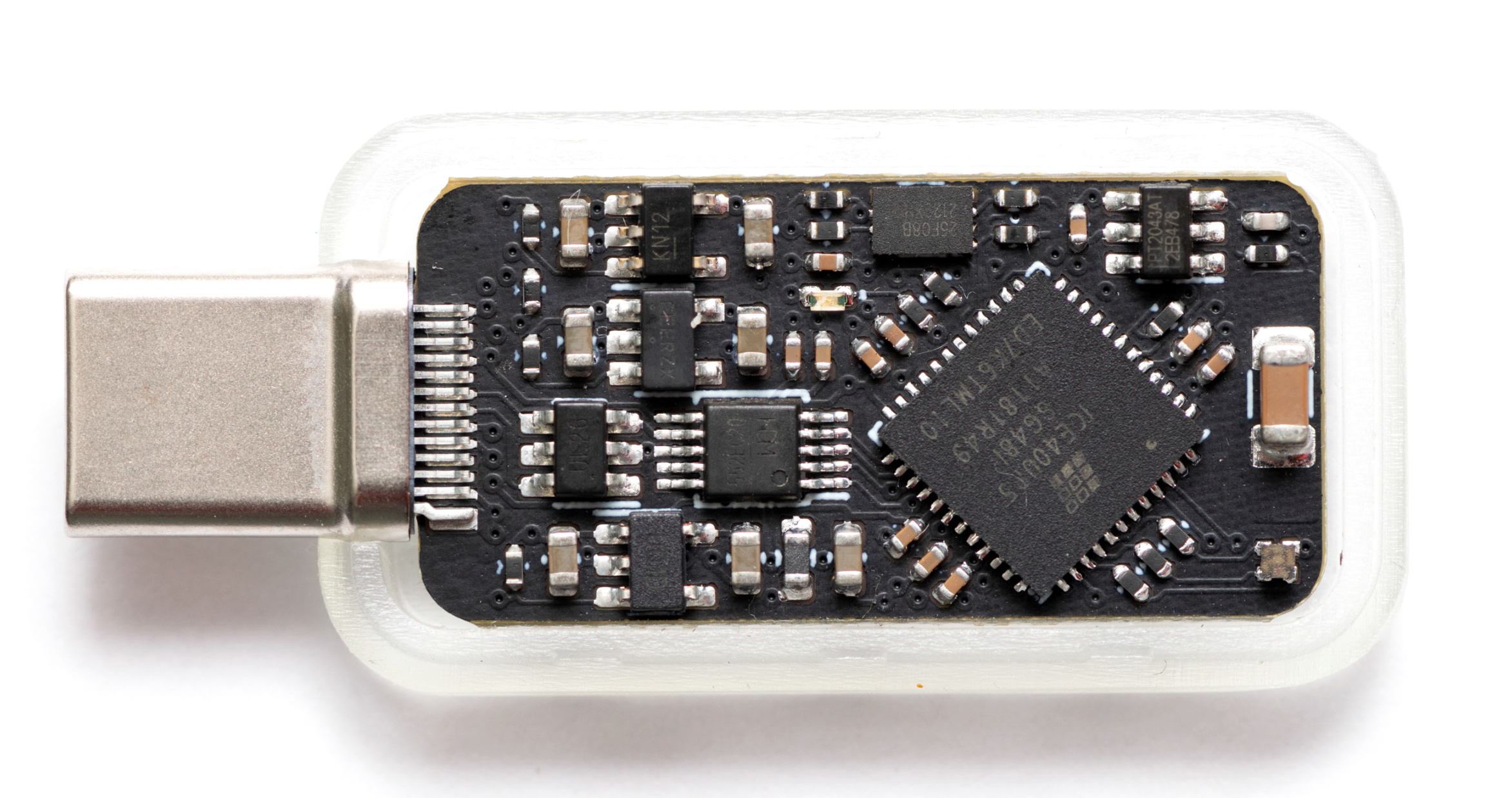

Как работает аппаратный ключ безопасности — и почему не сделать программируемый ключ с улучшенной защитой?

Как известно, пароль — только первый этап аутентификации, причём наименее надёжный. Пароль можно перехватить во время ввода (с клавиатуры или экрана), в процессе передачи на сервер, подобрать брутфорсом, скопировать из места хранения (в том числе с сервера компании, безопасность которого нам не...

Консоль SSH на WebAssembly внутри браузера: как это сделано

Веб-консоль SSH запускается по нажатию кнопки на сайте Почти у каждого VPS- и облачного провайдера есть веб-клиент SSH, который запускается через браузер. Такое приложение помогает вам подключиться по SSH к своим виртуальным машинкам на удалённом сервере, не выходя из браузера. В наше трудное время...

Обзор Harbor. Реестр Docker образов с организацией прав доступа и сканированием образов на наличие угроз

В основе концепции Docker лежит такое понятие как образ. В терминологии Docker образ — это исполняемый файл (шаблон), в котором содержится исходный код приложения, его библиотеки и все самое необходимое для запуска контейнера. Готовые образы хранятся в реестрах. Один из самых известных и в тоже...

С 7-го января в России полностью запретят VPN

Как вам заголовок, а? Как вам такой подарочек на Рождество? Нет, это неправда, это шутка такая. Не с 7-го января запретят. С другого числа запретят. Добро пожаловать под кат, будем вместе учиться обходить блокировки VPN у наших коллег из дружественных стран - Китая, Ирана, Туркменистана и конечно...

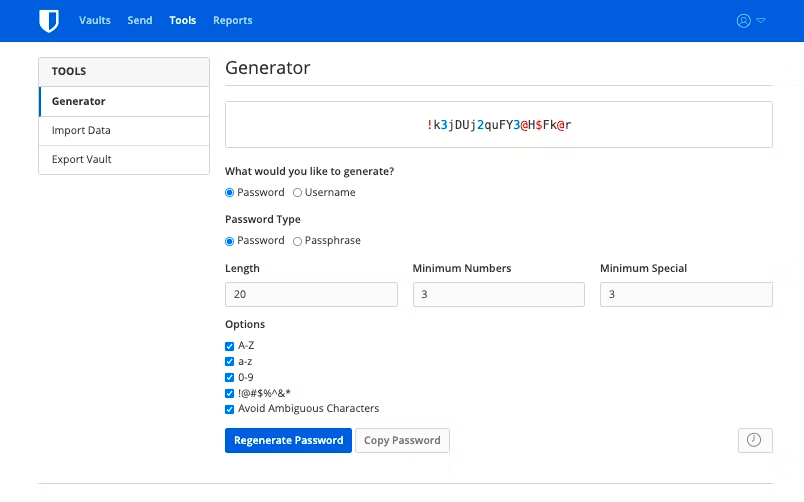

Набор цифровых личностей — для работы, дома и друзей

Парольный менеджер с генератором случайных паролей — стандартный инструмент современного пользователя. Но для максимальной рандомизации аккаунтов желательно генерировать не только пароли, но и юзернеймы. Например, в рабочем чате и на постороннем любительском форуме лучше использовать профили с...

Итоги Standoff 10: о технологической независимости, переходе на отечественные операционки и опасности цифрового следа

Три дня подряд десять команд хакеров со всего мира[1] пытались ограбить банк, нарушить работу нефтегазовой отрасли, транспорта или реализовать другие недопустимые события в виртуальном Государстве F, построенном на настоящих физических IT-системах и контроллерах. Шесть команд защитников наблюдали...

SAST для самых маленьких. Обзор open-source инструментов поиска уязвимостей для C/C++

Привет, Хабр! Навыки статического анализа кода в арсенале исследователя безопасности приложений фактически являются must-have скиллом. Искать ручками уязвимости в коде, не прибегая к автоматизации, для небольших проектов вполне быть может и приемлемый сценарий. Но для больших задач с миллионами...

Использование программы E2guardian для локального мониторинга доступа в Internet

Перед современными родителями рано или поздно встаёт проблема регулирования отношений между ребенком и Internet. После некоторых поисков я нашел оптимальное для себя решение – программу E2guardian, которая является продолжением проекта DansGuardian. О последнем на Хабр вышло несколько статей,...

Как построить Security Сenter для Kubernetes-платформы

Эта статья будет полезна специалистам по безопасности и DevSecOps, платформенным командам и DevOps, и вообще всем, кто сталкивался или может столкнуться с более, чем одним кластером Kubernetes в продакшене. За основу взято выступление Алексея Миртова на HighLoad++ Foundation 2022. Он является...

Из-за чего весь сыр-бор: про уязвимость Text4Shell

За последнюю неделю в информационном поле инфобеза стали появляться новости о втором пришествии уязвимости Log4Shell, окрестившим себя Text4Shell. Первым об уязвимости сообщил Alvaro Muñoz, который рассказал о возможности удаленного выполнения произвольных скриптов в продуктах, использующих...