Безопасность контейнеризированных приложений в рамках DevSecOps: какие практики использовать и с чего начать

Привет! Меня зовут Михаил Черешнев, я работаю в компании Swordfish Security, где плотно занимаюсь вопросами внедрения DevSecOps. В этой статье мы рассмотрим процесс безопасной разработки контейнеризированных приложений от IaC манифестов до Runtime. А также попробуем определить самые простые и...

Что происходит с вашим отчётом внутри Bug Bounty от Ozon: статусы, метрики и почему всё так

Если вдруг вам негде провести код-ревью вашего проекта, присылайте код в программу Bug Bounty – там ваши наработки как минимум кто-нибудь посмотрит 🙈 Такой мем появился у нас в команде продуктовой безопасности Ozon после второго запуска Bug Bounty программы. Как и во многих шутках, в этой есть доля...

70+ бесплатных приманок для ловли хакеров

Сегодня я хочу поделиться подборкой open source ханипотов, которые можно использовать для защиты своих серверов и локальных сетей от кибератак. Но для начала давайте разберемся, что такое ханипот и зачем он нужен. Honeypot — это приманка для хакеров, которая имитирует реальную цель атаки. Он может...

OWASP ZAP — поддержка Session Management на основе заголовков

Все, кто связан со сферой Application Security / DevSecOps, так или иначе слышали или даже применяют продукт OWASP ZAP. Данное приложение представляет из себя open source-инструмент для динамического сканирования веб-приложений (DAST). Но мало просто запустить сканирование приложения инструментом,...

[Перевод] Простой контроль доступа ACR в Laravel 10 (инструкция шаг за шагом)

Эта статья описывает, как добавить модель безопасности RBAC (ACR, ACL) в Laravel 10, используя пакет "laravel-access-rules". В ней можно увидеть пошаговое руководство по созданию: ролей, разрешений, назначению их пользователям. Получить готовый визуальный интерфейс для управления и легкой...

Безопасная разработка по-русски: зачем мы создали собственный фреймворк, и чего нам не хватало в зарубежных моделях

Привет, Хабр! Напомню тем, кто успел подзабыть — меня зовут Светлана Газизова, я руководитель направления аудита и консалтинга в области безопасной разработки Swordfish Security. В прошлый раз мы с вами взвешивали плюсы и минусы BSIMM. Недостатки этой и других зарубежных моделей подтолкнули нашу...

[Перевод] Как создавать SBOM в Java с помощью Maven и Gradle

При создании приложений на Java мы сильно зависим от внешних библиотек и фреймворков. И каждый импортируемый пакет Java, скорее всего, также зависит от большего количества библиотек. Это означает, что количество Java-пакетов, включенных в ваше приложение, часто не совсем прозрачно. Эти вложенные...

Шорт-лист мифов о безопасности мобильных приложений и неприкрытая правда

Всем привет! И снова с вами я, Юрий Шабалин, ведущий архитектор Swordfish Security и генеральный директор Стингрей Технолоджиз. Как вы помните, мы разрабатываем систему автоматизированного анализа защищенности мобильных приложений, о которой я рассказывал в прошлых статьях. Сегодня мне хотелось бы...

SQL инъекции для самых маленьких Часть 2. UNION запросы

Это вторая по счету статься из цикла про SQL инъекции. В данном статье мы с вами рассмотрим особенности SQL инъекций при использовании команды UNION. Читать далее...

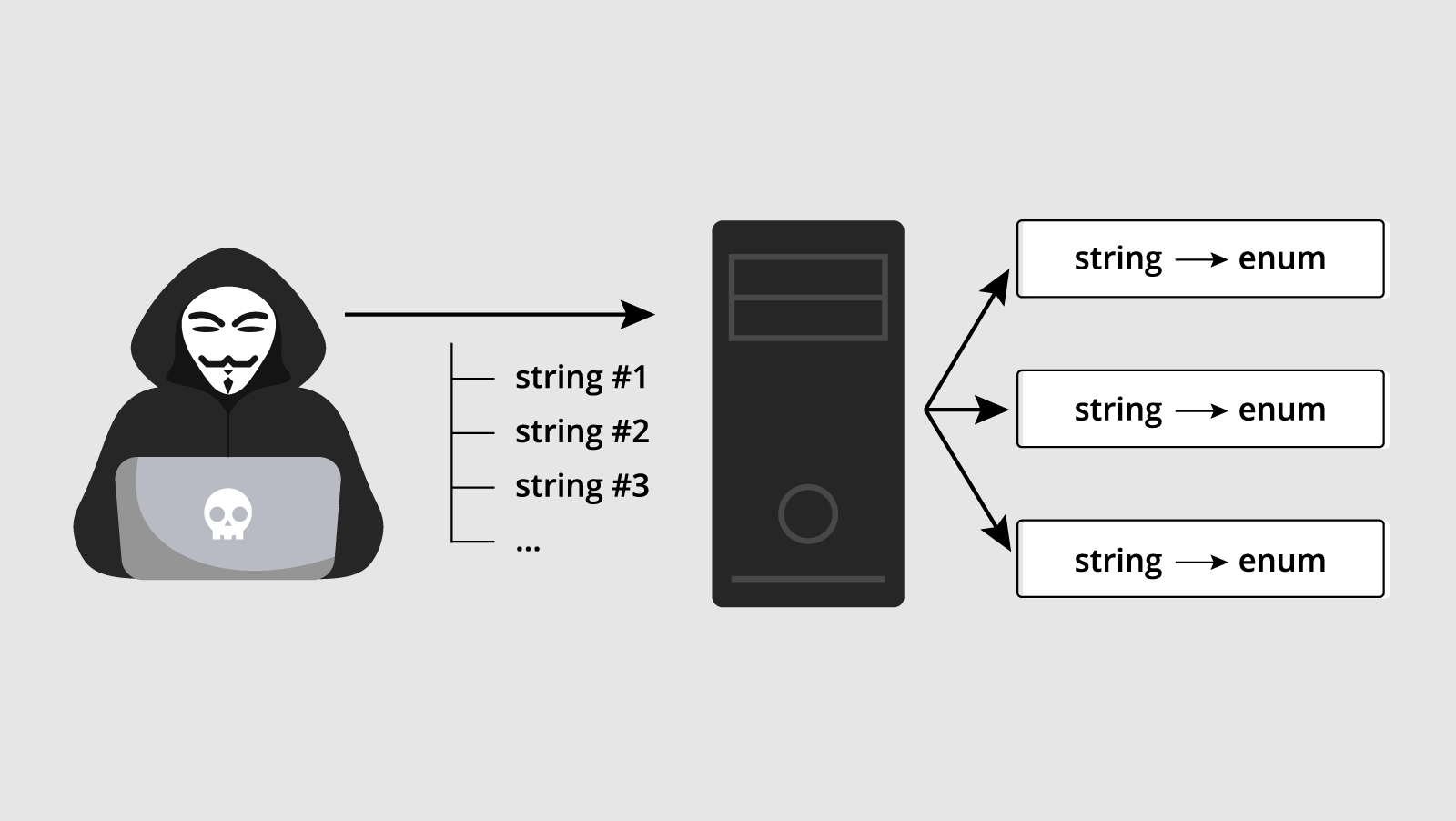

Парсинг string в enum ценой в 50 Гб: разбираем уязвимость CVE-2020-36620

В этой заметке разберём уязвимость CVE-2020-36620 и посмотрим, как NuGet-пакет для конвертации string в enum может сделать C# приложение уязвимым к DoS-атакам. Читать дальше →...

Бытовые проблемы добрых хакеров или жизнь в окружении стереотипов

Из этого текста вы не получите никаких новых практических знаний о профессии пентестера. Его цель в другом — развенчать несправедливые стереотипы, исходящие от обычных людей, молодых специалистов и бизнеса. Погрузить вас в реалии социальных отношений, связанных с профессией, заставить сопереживать...

Утечка домена ч. 2. Компрометация корпоративной сети через дипломный проект и wpad.dat

В прошлый раз мы рассказывали о том, как взлом сайта может привести к компрометации корпоративной переписки через контроль содержимого трафика. В этой статье будет намного более захватывающе и интереснее. Прямо как в детективном романе. Мы расскажем, как злоумышленник с навыками Конкурентной...

SOAR в Kubernetes малой кровью

Как идеально не строй цикл разработки и поиска уязвимостей, все равно будут существовать кейсы, которые приводят к security-инцидентам. Поэтому давайте соединим два ингредиента: control loop (reconciliation loop) и полную декларативную возможность Kubernetes и посмотрим, как автоматизировано...

eBPF в production-условиях

У технологии eBPF много поклонников. Она предлагает множество плюсов, но в работе с ней есть и некоторые минусы, сложности и ограничения. Давайте разберемся со всем этим. Данный материал подготовлен на базе выступления “eBPF в production-условиях” от Дмитрия Евдокимова и Александра Трухина из...

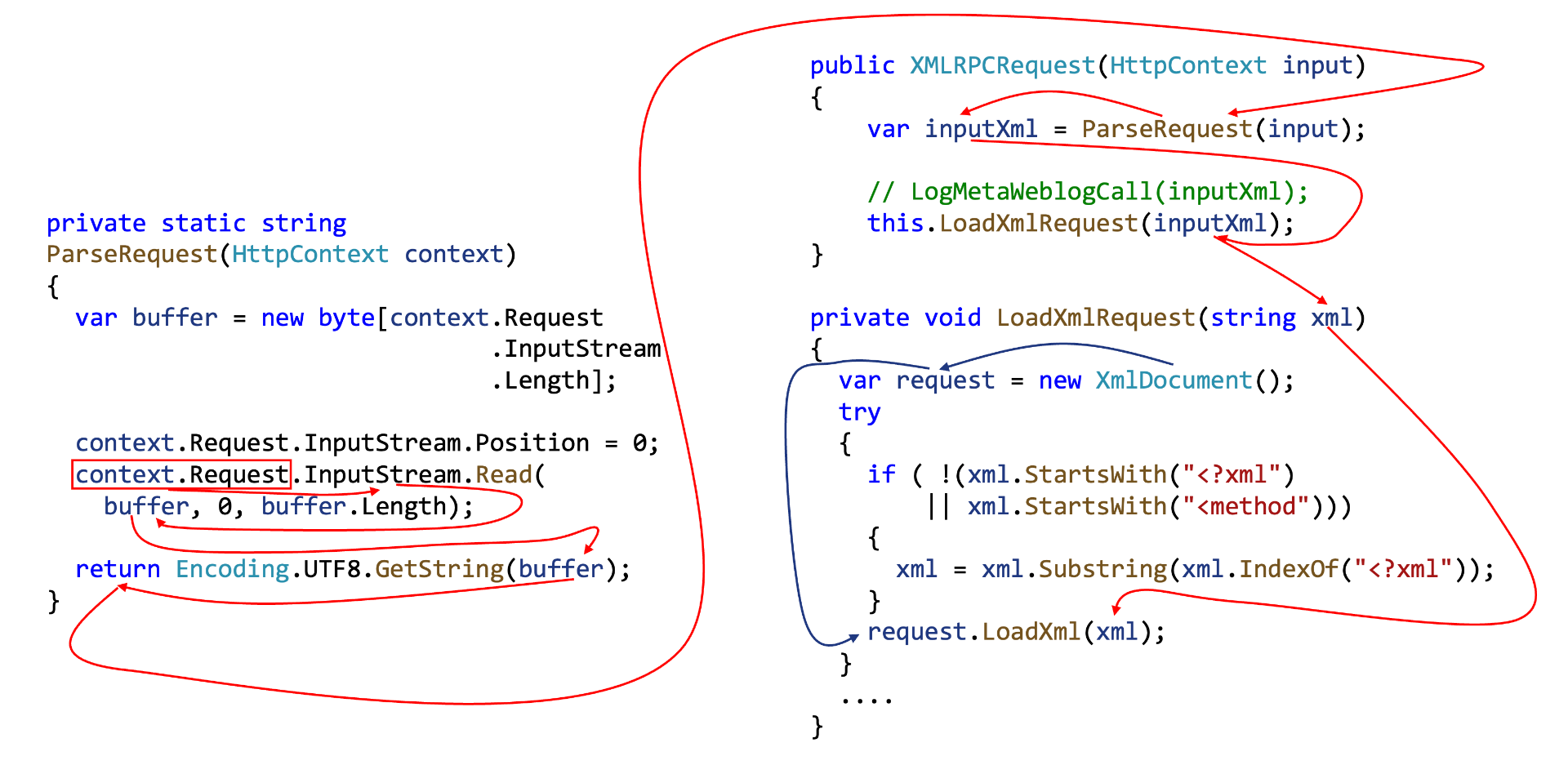

Под капотом SAST: как инструменты анализа кода ищут дефекты безопасности

Сегодня речь о том, как SAST-решения ищут дефекты безопасности. Расскажу, как разные подходы к поиску потенциальных уязвимостей дополняют друг друга, зачем нужен каждый из них и как теория ложится на практику. Статья написана на основе доклада "Под капотом SAST: как инструменты анализа кода ищут...

SimpleX – первый мессенджер без идентификаторов пользователей

Сегодня рассказываем про анонимный мессенджер SimpleX, который написан на Haskell и позволяет, в том числе, использовать сеть Tor для общения. SimpleX – не только один из немногих мессенджеров, который не собирает данные пользователей, но и единственный на сегодняшний день мессенджер, который не...

DevSecOps и практики разработки защищенного ПО в контексте современных вызовов

Всем привет! В этой статье хочу поговорить о технологических вызовах, рассмотреть наиболее актуальные сегодня практики безопасной разработки с точки зрения современных запросов индустрии, поделиться собственным взглядом на тренды отрасли и вектора развития в текущих реалиях. Я Юрий Сергеев,...

Потерял аккаунт от AWS? Не знаешь как дальше жить? Купи подарочную карту amazon и открой AWS для себя с новой стороны

В один момент осознал, что потерял доступ к aws: 1. Не могу зологиться в AWS, т.к. залочен акаунт на amazon. 2. Поддержка AWS говорит, что не может помочь - обращайтесь к поддержке amazon. 3. Поддержка amazon говорит, что акаунт заблокирован и они не могут его разлочить 4. Разлочить не могут, т.к....