Хакните HL и заработайте 125.000 рублей

При разработке безопасных и/или анонимных приложений всегда наступает такой момент, когда становится необходимым выйти из своих сугубо теоретических размышлений, выйти из скованного дебагом одиночества, выйти из затворничества программных реализаций в открытое общество, безжалостно указывающее на...

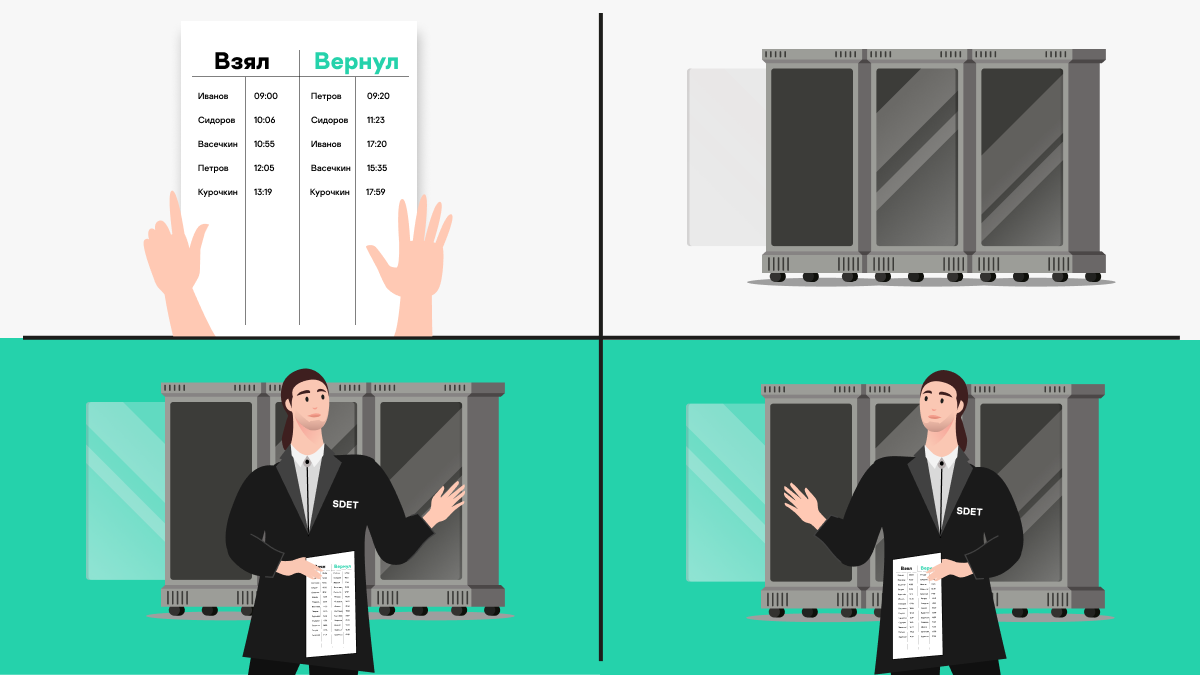

Волшебный шкаф тестировщика: как мы победили человеческий фактор в учёте девайсов

Уследить за собственным девайсом иногда бывает сложно: все мы хоть раз да ходили по дому в поисках непонятно где забытого смартфона или планшета. А когда мобильных девайсов тысяча, и они нужны не только тебе, но и коллегам по команде (причем как в офисе, так и дома — у нас же гибридный рабочий...

А у вас в окнах дырки! Пентесты Windows-приложений: кейсы, инструменты и рекомендации

Привет, Хабр! Меня зовут Василий Буров, я — Senior Testing Engineer в департаменте Security Services «Лаборатории Касперского» и в общей сложности более 20 лет тестирую программное обеспечение. В том числе занимаюсь анализом защищенности информационных систем, то есть тестированием на...

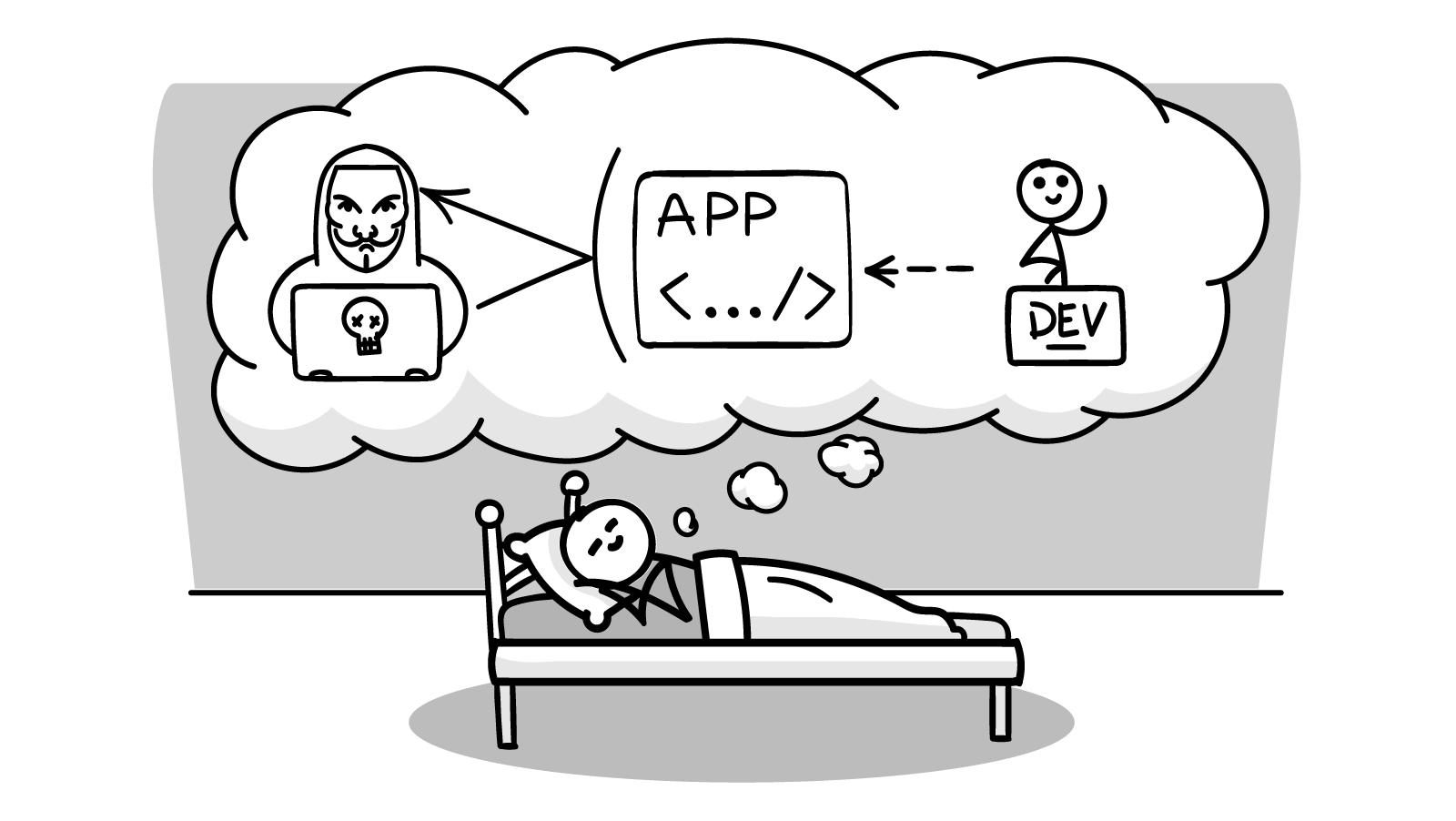

Снятся ли разработчикам безопасные приложения?

Волнует ли разработчиков безопасность кода? Для меня вопрос открыт. Эта статья — своего рода опрос: хочу собрать мнения как разработчиков, так и специалистов по безопасности. Поможете? Читать дальше →...

Как багхантеру искать XSS-уязвимости через наложение парсеров: исследование Positive Technologies

Привет, Хабр! Меня зовут Игорь Сак-Саковский, и я уже семь лет занимаюсь безопасностью веб-приложений в команде PT SWARM в компании Positive Technologies. В этой статье расскажу о моем недавнем исследовании, которое вошло в топ-10 методов веб-хакинга 2021 года по версии PortSwigger. При общении в...

[Перевод] Что такое управление доступом и как его протестировать?

В связи со стремительным переходом на цифровые платформы компании сталкиваются с растущим числом угроз безопасности, которые ставят под вопрос защищенность их конфиденциальных данных и интеллектуальной собственности. По мере увеличения количества приложений и цифровых активов в организации...

SQL-инъекции для самых маленьких

Мы переходим к технической части статей про тестирование на проникновение. И начнем как всегда с внешнего пути – с эксплуатации веб уязвимостей. И начнем мы с SQL – инъекций. SQL-инъекция (SQLi) - это уязвимость веб-безопасности, которая позволяет злоумышленнику вмешиваться в запросы, которые...

Пентест корпоративной сети: о пользе своевременных патчей Microsoft AD

Сегодня поделюсь с вами историей из практики, которая наглядно покажет, к каким быстрым и катастрофическим последствиям может привести задержка с установкой патчей для серверного ПО. В работе я нередко сталкиваюсь с уязвимостями, связанными с важнейшим компонентом корпоративных версий Microsoft...

Побег из песочницы и захват леса — реальный сценарий взлома корпоративной сети

Пришло время рассказать о еще одном векторе атаки на внутренние сети компании. На этот раз речь пойдет о ситуации, в которой у меня не было прямого доступа к компьютеру, а хосты оказались неуязвимы к популярным атакам. И все же несколько мелких ошибок администраторов привели к тому, что защита...

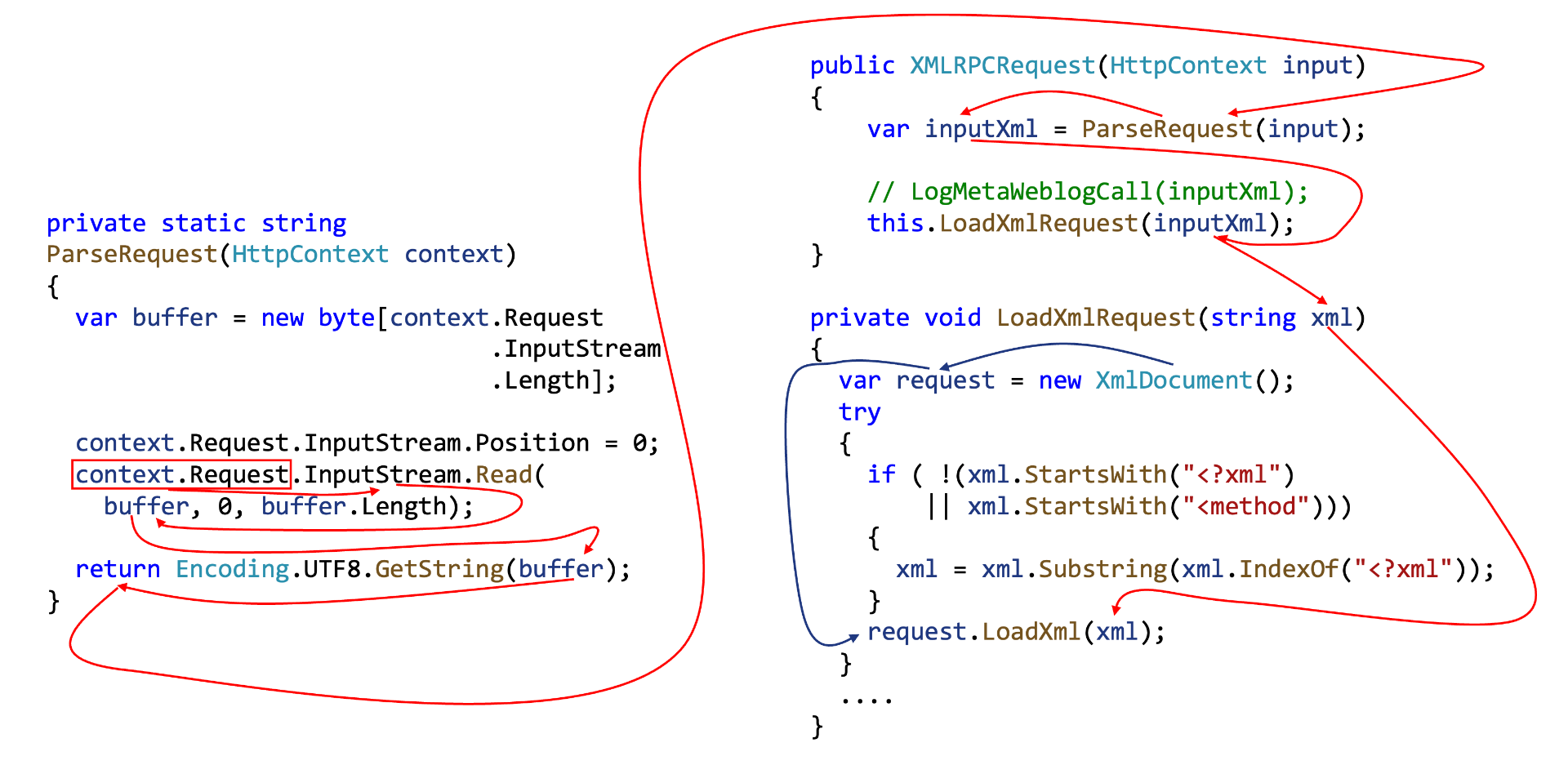

Под капотом SAST: как инструменты анализа кода ищут дефекты безопасности

Сегодня речь о том, как SAST-решения ищут дефекты безопасности. Расскажу, как разные подходы к поиску потенциальных уязвимостей дополняют друг друга, зачем нужен каждый из них и как теория ложится на практику. Статья написана на основе доклада "Под капотом SAST: как инструменты анализа кода ищут...

Как математический анализ помогает в сравнении ИБ-решений

В этом году российским компаниям было непросто решить, чем заменить средства защиты иностранных вендоров, которые ушли из страны. В отечественных продуктах многих классов не оказалось привычной корпоративным пользователям многофункциональности зарубежных решений, к тому же не все из них успели...

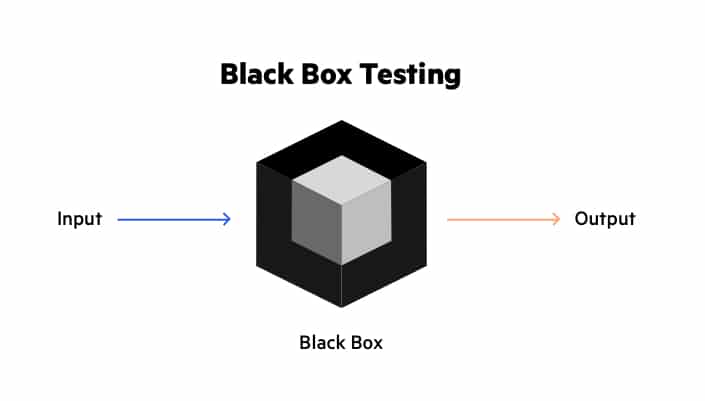

[Перевод] Что такое Black Box Testing?

Тестирование — фундаментальная часть жизненного цикла разработки любого ПО, будь то веб-приложение или программа для мобильных. Тестирование не только подтверждает качество программного продукта, но и позволяет разработчику совершенствовать его. Почти каждое программное приложение требует хотя бы...

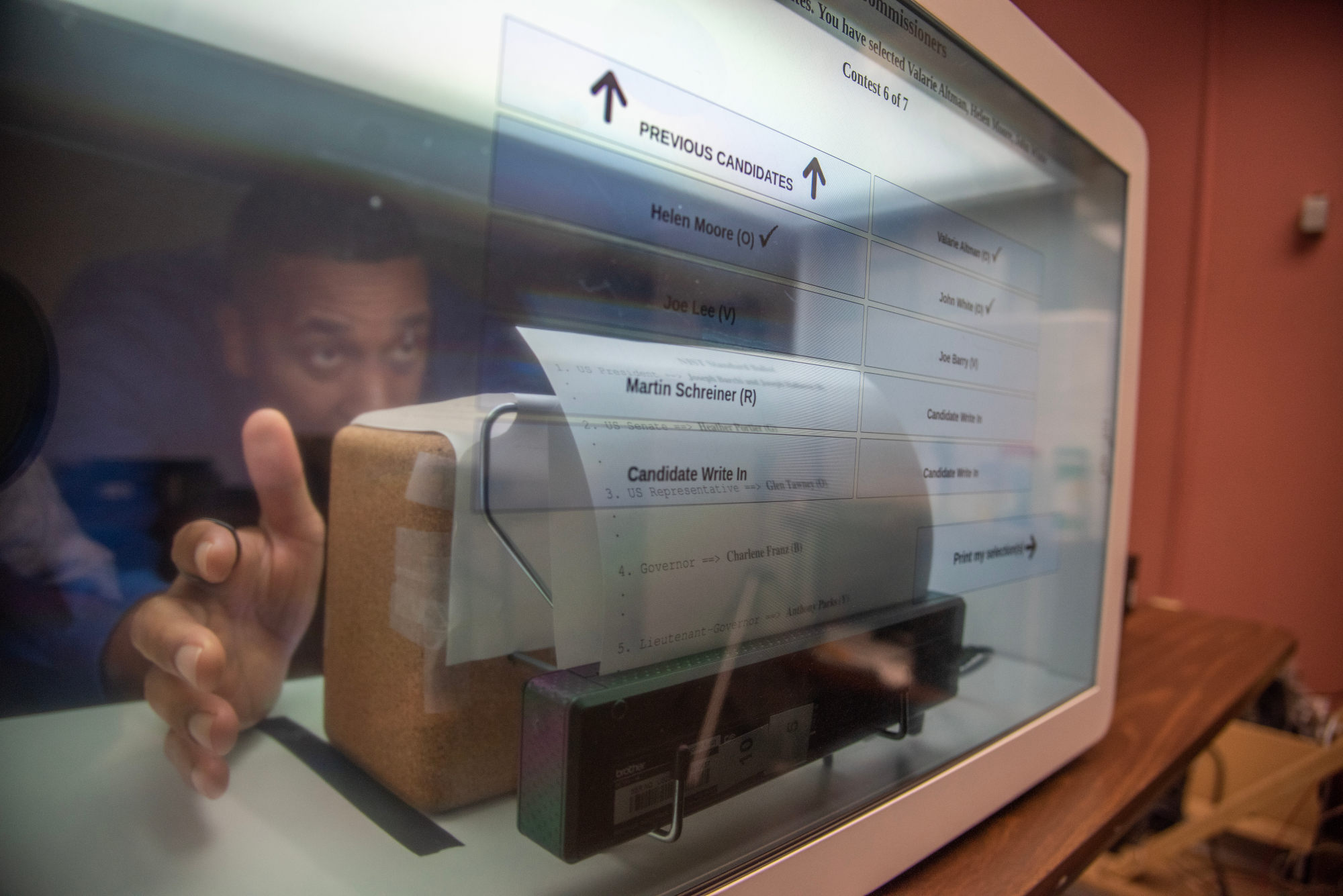

Prime III — самая безопасная невзламываемая машина электронного голосования

В США Федеральный закон требует, чтобы на избирательных участках была хотя бы одна электронная машина для голосования. На президентских выборах 2020 года 30 % голосов было отдано с помощью такой машины. Сторонники говорят, что электронные системы голосования могут быть относительно безопасными,...

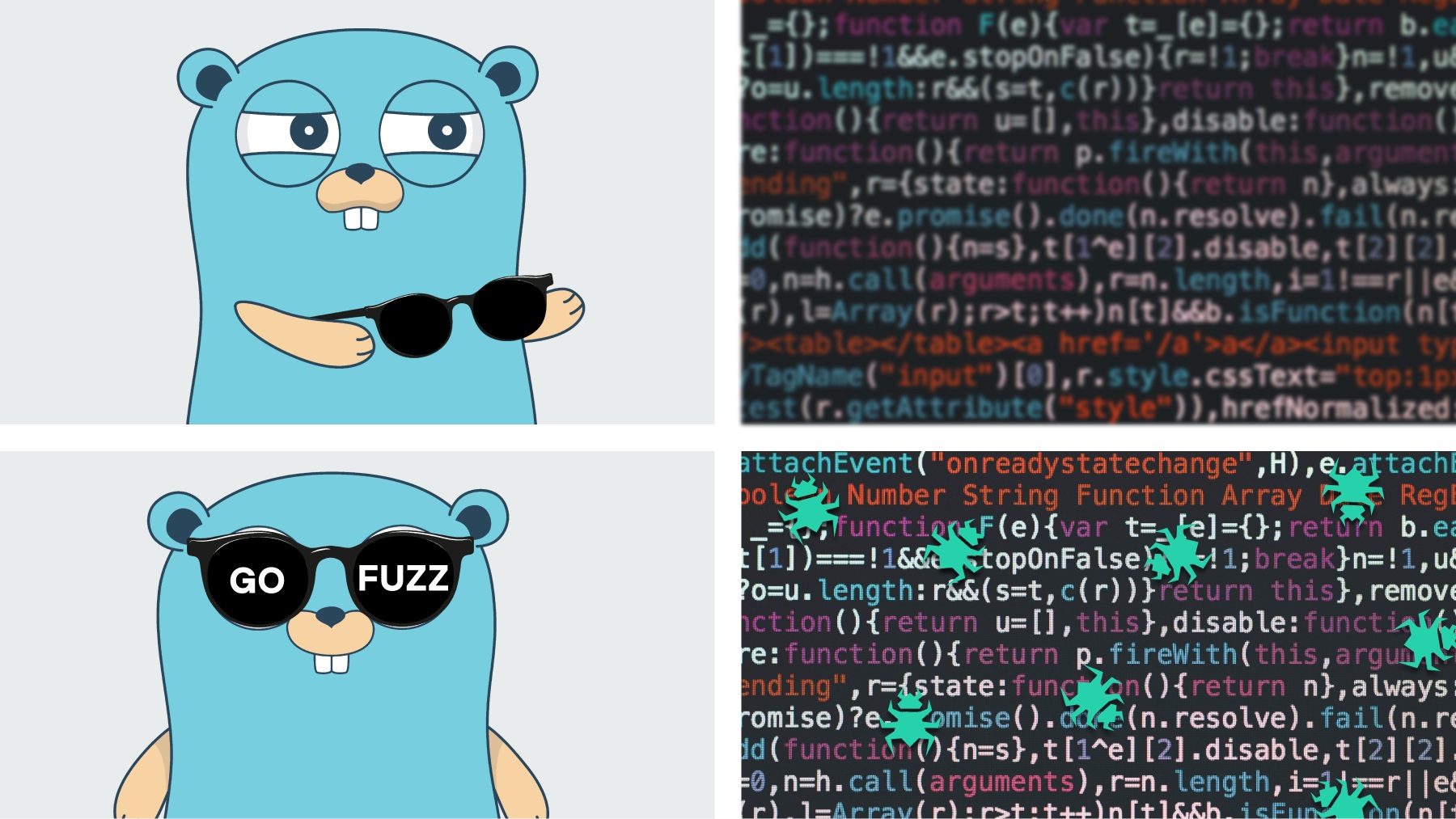

Где искать баги фаззингом и откуда вообще появился этот метод

Подход фаззинг-тестирования родился еще в 80-х годах прошлого века. В некоторых языках он используется давно и плодотворно — соответственно, уже успел занять свою нишу. Сторонние фаззеры для Go были доступны и ранее, но в Go 1.18 появился стандартный. Мы в «Лаборатории Касперского» уже успели его...

KataOS — новая операционная система от Google для приложений машинного обучения

Поскольку люди всё чаще оказываются в окружении интеллектуальных устройств, которые собирают и обрабатывают информацию, важно, чтобы была защита конфиденциальности этой самой информации. Если нельзя доказать, что окружающие устройства обеспечивают безопасность данных, то собираемые данные,...

[Перевод] Как избавиться от домашки с помощью кода… и спалиться

В 2020 году наша школа пользовалась для онлайн-обучения несколькими платформами. Профессора и учителя давали домашние задания с её помощью. А я, ленивый разраб, очень хотел проводить больше времени за играми и программированием, особенно когда все сидели по домам из-за локдауна. Я начал писать этот...

Red team по-русски: как тренировать киберзащиту в новых реалиях

Аноним присылает вашей секретарше роскошный букет цветов с запиской и таинственным сюрпризом на флешке. 99,9% российских секретарш под властью эмоций и любопытства вставляют флешку в компьютер прямо на рабочем месте, чтобы скорее узнать, что еще ей приготовил тайный поклонник. Через секунду она...

Защита внешнего сетевого периметра компании через регулярный пентест

Привет, ХАБР. В настоящее время для каждой компании стает ребром вопрос информационной безопасности. С одной стороны растет количество кибер-атак, с другой растет ответственность компаний за сохранность информации, тех же персональных данных. Как говорится, ставки со всех сторон растут и поэтому...

Назад